کمیته رکن چهارم – چندین نرمافزار ضدویروس حاوی ضعفی امنیتی هستند که مهاجم را قادر میسازد تا با سوءاستفاده از قابلیت ” Restore from Quarantine” بدافزار قرنطینه شده توسط ضدویروس را به پوشهای سیستمی منتقل کرده و آن را با سطح دسترسی بالا به اجرا درآورند.

محقق کاشف این آسیبپذیری که در شرکت اتریشی Kapsch مشغول به کار است آسیبپذیری مذکور را AVGater نامیده است.

این محقق، وجود این آسیبپذیری را به تمامی شرکتهای ضدویروسی که او آنها را بررسی کرده اطلاع داده و اکنون پس از آنکه برخی از آنها اصلاحیههایی را برای ترمیم این ضعف امنیتی عرضه کردند جزئیات آن را منتشر کرده است. این ضدویروسها عبارتند از:

- Trend Micro

- Emsisoft

- Kaspersky Lab

- Malwarebytes

- Ikarus

- Zone Alarm by Check Point

او گفته که شرکتهای دیگر نیز که در بررسیهای او آسیبپذیر شاخته شدهاند طی روزهای آتی اقدام به عرضه اصلاحیه خواهند کرد. ضمن اینکه اضافه کرده که ضدویروسهای بررسی نشده توسط او نیز ممکن است که این آسیبپذیری را در خود داشته باشند.

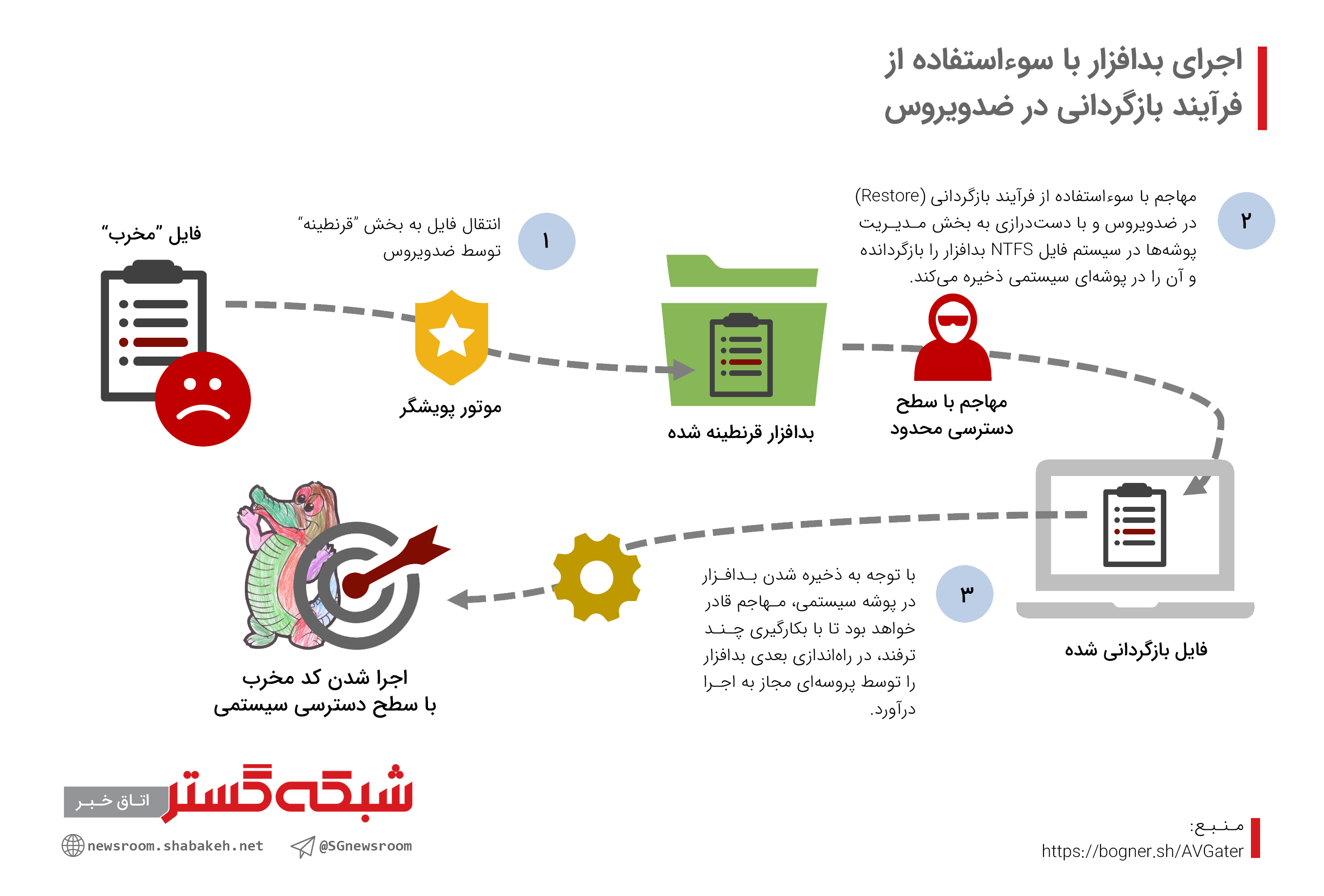

تصویر زیر نحوه سوءاستفاده از AVGater را نمایش میدهد:

همانطور که در تصویر بالا نشان داده شده است، پس از شناسایی بدافزار بر روی دستگاه و قرنطینه شدن آن توسط ضدویروس، مهاجم با دسترسی فیزیکی اما نه لزوماً با سطح دسترسی بالا با سوءاستفاده از فرآیند بازگردانی (Restore) در ضدویروس و با دستدرازی به بخش مدیریت پوشهها در سیستم فایل NTFS بدافزار را بازگردانده و آن را در پوشهای سیستمی ذخیره میکند.

به این ترتیب مهاجم قادر به انتقال فایل مخرب بدافزار به پوشهای سیستمی نظیر Windows خواهد بود. با توجه به اینکه برخی فایلهای این پوشه در قالب سرویس در ابتدای راهاندازی سیستم عامل توسط پروسههایی مجاز به اجرا در میآیند مهاجم میتواند با استفاده از نامی مرتبط آنها را به اجرا درآورد.

با بکارگیری این روش، عملاً مهاجم قادر خواهد بود که بدافزار خود را با سطح دسترسی بالا در هر بار راهاندازی دستگاه اجرا کند. هر چند که مهاجم برای اجرای چنین حملهای میبایست دسترسی فیزیکی به دستگاه داشته باشد که محدودیتی اساسی در بسیاری از حملات محسوب میشود.

این محقق بهره جویی از دو ضدویروس Emsisoft و Malwarebytes را تشریح کرده است.

به کلیه مدیران شبکه توصیه میشود که در اولین فرصت نسبت به ارتقای ضدویروس سازمان به آخرین نسخه عرضه شده اقدام کنند. ضمن اینکه توصیه می شود امکان بازگردانی فایل های قرنطینه شده نیز از کاربران غیر Administrator سلب شود.

منبع : شبکه گستر