کمیته رکن چهارم – یک شبکه مخرب بدافزاری (Malware Botnet) با اجرای حملات سعیوخطا بر ضد سرورهای MSSQLاقدام به اجرای اسکریپتهای استخراجکننده ارز میکرده است.

این شبکه مخرب همچنان فعال بوده و در هرروز بهطور میانگین تقریباً ۳ هزار سرور جدید MSSQL را به تسخیر خود درمیآورد.

بر اساس توانایی استخراج ارز رمز Vollar و رفتار به گفته محققان مبتذل (Vulgar) آن، این شبکه مخرب، Vollgar نامگذاری شده است.

جریان حمله طی دو سال فعالیت گردانندگان Vollgar تغییر چندانی نداشته است. اگرچه محققان روشهای بکار رفته توسط این افراد را برنامهریزیشده و درعینحال پرهیاهو توصیف کردهاند.

اجرای حملات سعیوخطای بر ضد سرورهای MSSQL موضوع جدیدی نیست. اما محققان بیش از ۱۲۰ نشانی IP را که از می ۲۰۱۸ از آنها برای اجرای این حملات توسط مهاجمان Vollgar بهره گرفتهشده شناسایی کردهاند.

محققان معتقدند که اکثر این نشانیها مربوط به دستگاههای هک شدهای هستند که از آنها برای آلوده کردن سرورهای دیگر استفادهشده است. درحالیکه برخی نشانیهای مذکور برای مدتی محدود و تنها در چند رخداد نقش داشتهاند تعدادی دیگر از آنها بیش از سه ماه فعال بودهاند.

همچنین این شبکه مخرب دائماً در تکاپوی از دست دادن سرورهای آلوده و افزودن سرورهای جدید به خود است. تخمین زدهشده که بدافزار استخراجکننده ارز رمز مورداستفاده Vollgar در بیش از ۶۰ درصد از سرورهای MSSQL آلوده حداکثر دو روز فعال بوده است.

این بدافزار بر روی حدود ۲۰ درصد از سیستمهای MSSQL نیز بیش از یک هفته فعال بوده است. این احتمال میرود که بدافزار موفق به عبور از سد نرمافزارهای امنیتی نصبشده (در صورت وجود) بر روی این سرورها شده باشد.

جالب اینکه ۱۰ درصد نیز بیش از یکبار به بدافزار آلودهشدهاند. یکی از دلایل آن میتواند عدم حذف صحیح بدافزار توسط مدیر سیستم و بازماندن درب برای نصب مجدد بدافزار باشد.

اسکریپتهای شناسایی و فهرست حسابهای کاربری ساختهشده توسط Vollgar از طریق این لینک قابلدسترس است.

محققان از سال ۲۰۱۷ تاکنون علاوه بر Vollgar چهار شبکه مخرب دیگر بانامهای Bondnet، Hex-Men، Smominru و Nansh۰u را که بهطور خاص پایگاههای داده MSSQL را مورد هدف قرار میدادهاند را شناسایی کردهاند. بااینحال محققان تعداد شبکههای مخرب استخراجکننده ارز رمز را بیش از ۳۰ مورد تخمین میزنند. شبکههایی که هزاران و بعضاً دهها هزار ماشین در سرتاسر جهان را تحت سیطره خود داشته و از آنها برای اجرای انواع حملات سایبری استفاده میکنند.

برخلاف Vollgar که تنها بر روی پایگاههای داده MSSQL تمرکز دارد اکثر این شبکههای مخرب، دامنه اهداف خود را محدود به سرویسدهندهای خاص نکردهاند.

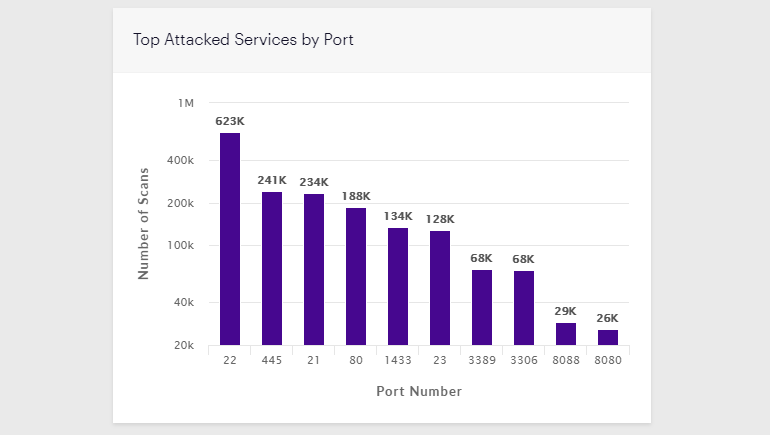

در اکثر مواقع پویشهای انجامشده جهت گسترش شبکههای مخرب مجموعهای از نرمافزارها و سرویسدهندگانی را شامل میشود که از آنها برای رخنه و جاسازی بدافزار استفاده میگردد. SSH، SMB، FTP، HTTP و MSSQL پودمانها / سرویسدهندگانی هستند که درگاههای مرتبط با آنها بیشترین فراوانی را در مورد بهرهجویی قرار گرفتن در جریان این پویشها داشتهاند.

گرچه نمیتوان با اطمینان گفت که هدف از هر یک از این پویشها اجرای یک حمله استخراج ارز رمز بوده باشد اما تجربه نشان میدهد که این نوع کارزارها همواره منافع مالی را دنبال میکنند.

گروههای سایبری استخراجکننده ارز رمز به دنبال دو چیز هستند؛ ماشینهای با منابع قابلتوجه و اهدافی با تعداد بالا. ویژگیهایی که در اکثر مواقع سرورهای پایگاه داده و RDP حائز آن هستند.

همچنین مهاجمان با تسخیر این ماشینها در هر تعداد که بتوانند تلاش میکنند تا پروسهها و فایلهای متعلق به مهاجمان رقیب خود را از کار انداخته و کلیه منابع را در اختیار خود بگیرند. چنین قابلیت حذف اسکریپتهای شبکههای مخرب همقطار نیز در Vollgar به چشم میخورد.

درحالیکه عمده شبکههای مخرب همچنان بر روی استخراج Monero تمرکز میکنند اما استخراج موفق این ارز رمز بهتدریج در حال دشوار شدن بوده و به همین خاطر مهاجمان به دنبال تجربه استخراج ارز رمزهای کمتر شناختهشده نظیر Vollar و TurtleCoin هستند.

منبع: افتانا