کمیته رکن چهارم – آژانس امنیت سایبری و زیرساختهای امنیت ملی (CISA) و ادارهی تحقیقات فدرال (FBI) ایالات متحده هشدار مشترکی را در مورد بهرهبرداری فعال از آسیبپذیریهای محصول درون سازمانی Exchange مایکروسافت توسط مهاجمان و مجرمان سایبری تحت حمایت دولتها، صادر کردند. دو آژانس CISA و FBI ارزیابی میکنند که مهاجمان میتوانند این آسیبپذیریها را برای به خطر انداختن شبکهها، سرقت اطلاعات، رمزنگاری دادهها برای باجخواهی، یا حتی اجرای یک حملهی تخریبی، مورد بهرهبرداری قرار دهند. مهاجمان همچنین ممکن است دسترسی به شبکههای آسیبدیده را در دارک وب به فروش برسانند.

گفته میشود که دهها هزار نهاد، از جمله سازمان بانکی اروپا و پارلمان نروژ، با هدف نصب یک درب پشتی مبتنی بر وب با نام وب شل China Chopper نقض شدهاند. نصب این درب پشتی، امکان دستیابی به صندوقهای ایمیل و دسترسی از راه دور به سیستمهای هدف را برای مهاجمان فراهم میکند. در حالی که هیچ توضیح مشخصی برای بهرهبرداری گسترده از این آسیبپذیریها توسط تعداد زیادی از گروههای تهدید وجود ندارد، اما این احتمال وجود دارد که مهاجمان کد بهرهبرداری را به اشتراک میگذارند یا میفروشند. در نتیجه، گروههای دیگر نیز میتوانند این آسیبپذیریها را مورد بهرهبرداری قرار دهند.

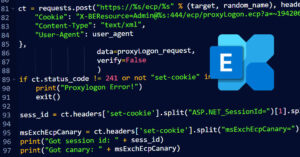

با وجود تلاش مایکروسافت برای کاهش بهرهبرداریها، به نظر میرسد که اولین بهرهبرداری اثبات مفهومی (PoC) عمومی کاربردی برای آسیبپذیریهای ProxyLogon منتشر شده است. همچنین همراه با انتشار PoC، یک گزارش فنی دقیق نیز توسط محققانی که مهندسی معکوس CVE-2021-26855 را انجام دادهاند، منتشر شده است. در این گزارش، علاوه بر اطلاعات فنی، با شناسایی تفاوت بین نسخههای آسیبپذیر و وصلهشده، یک بهرهبرداری کاملاً کارامد end-to-end نیز ارائه شده است. در حالی که در این گزارش، محققان سعی در حذف مولفههای مهم PoC داشتهاند، اما این اطلاعات فنی خود میتوانند توسعهی یک بهرهبرداری مفید از این آسیبپذیریها را تسریع کنند و در نتیجه، باعث گسترش هرچه بیشتر حملات شوند.

بر اساس تجزیه و تحلیلهای شرکت ESET، گفته میشود بیش از ۵ هزار سرور ایمیل متعلق به کسب و کارها و دولتهای بیش از ۱۱۵ کشور جهان تحت تأثیر فعالیتهای مخرب مربوط به این رویداد قرار گرفتهاند. از طرفی، انستیتوی هلندی برای افشای آسیبپذیریها (DIVD) نیز گزارش کرد که ۴۶ هزار سرور از ۲۶۰ هزار سرور Exchange هنوز در برابر آسیبپذیریهای ProxyLogon وصله نشدهاند.

منبع : The Hacker News