کمیته رکن چهارم – یک پلتفرم جدید فیشینگ-به-عنوان-سرویس به مجرمان سایبری اجازه میدهد که صفحههای فیشینگ حرفهای تولید کنند.

یک پلتفرم جدید فیشینگ به عنوان یک سرویس (PaaS) به نام Greatness توسط مجرمان سایبری برای هدف قرار دادن کاربران تجاری سرویس ابری مایکروسافت ۳۶۵ حداقل از اواسط سال ۲۰۲۲ به کار گرفته شده است و به طور موثر نوار ورود برای حملات فیشینگ را کاهش میدهد.

تیاگو پریرا، محقق Cisco Talos گفت: Greatness، در حال حاضر، تنها بر روی صفحات فیشینگ مایکروسافت ۳۶۵ متمرکز شده است و به وابستگان خود یک پیوست و سازنده پیوند ارائه میدهد که صفحات فریبکارانه و ورود به سیستم بسیار قانعکنندهای ایجاد میکند. این سرویس شامل ویژگیهایی مانند پر کردن آدرس ایمیل قربانی و نمایش لوگوی شرکت مناسب و تصویر پسزمینه است که از صفحه ورود واقعی مایکروسافت ۳۶۵ سازمان هدف استخراج شده است.

کمپینهای مربوط به Greatness عمدتاً دارای واحدهای تولیدی، مراقبتهای بهداشتی و فناوری هستند که در ایالات متحده، بریتانیا، استرالیا، آفریقای جنوبی و کانادا واقع شدهاند و با افزایش فعالیت در دسامبر ۲۰۲۲ و مارس ۲۰۲۳ شناسایی شدند.

کیتهای فیشینگ مانند Greatness برای عوامل تهدید، تازهکارها یا هر فردی یک فروشگاه مقیاسپذیر را ارائه میکنند که طراحی صفحات ورود قانعکننده مرتبط با خدمات آنلاین مختلف و دور زدن حفاظتهای احراز هویت دو مرحلهای را ممکن میسازد.

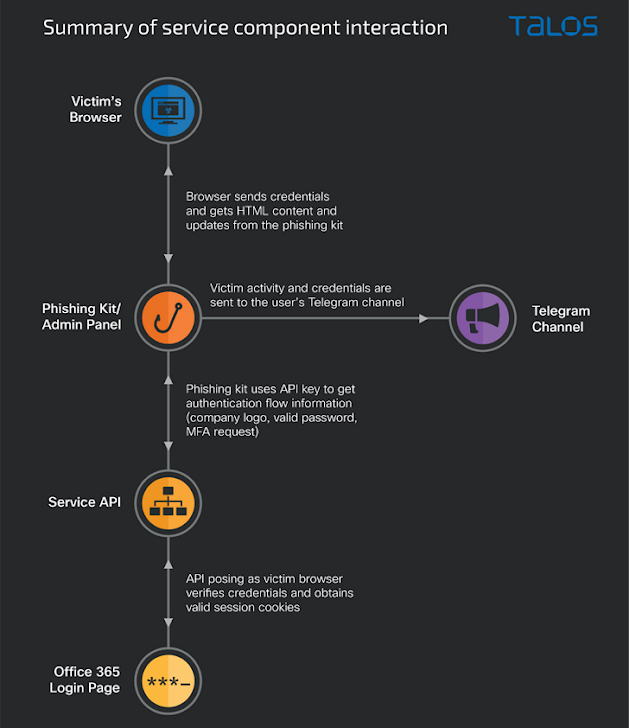

به طور خاص، صفحات فریبدهنده با ظاهری معتبر به عنوان یک پروکسی معکوس برای جمعآوری اعتبار و رمزهای عبور یکبار مصرف مبتنی بر زمان (TOTP) وارد شده توسط قربانیان عمل میکنند.

زنجیرههای حمله با ایمیلهای مخرب حاوی یک پیوست HTML شروع میشوند که پس از باز کردن، کد جاوا اسکریپت مبهم را اجرا میکند که کاربر را به صفحه فرود با آدرس ایمیل گیرنده از قبل پر شده هدایت میکند و رمز عبور و کد احراز هویت را درخواست میکند.

اطلاعات کاربری و توکنهای وارد شده متعاقباً برای دسترسی غیرمجاز به حسابهای مورد نظر به کانال تلگرامی وابسته ارسال میشود.

کیت فیشینگ AiTM همچنین دارای یک پنل مدیریتی است که به شرکت وابسته امکان میدهد ربات تلگرام را پیکربندی کند، اطلاعات دزدیده شده را ردیابی کند و حتی پیوستها یا لینکهایی را ایجاد کند.

علاوه بر این، انتظار میرود که هر شرکت وابسته یک کلید API معتبر داشته باشد تا بتواند صفحه فیشینگ را بارگیری کند. کلید API همچنین از مشاهده آدرسهای IP ناخواسته در صفحه فیشینگ جلوگیری میکند و ارتباط پشت صحنه با صفحه ورود واقعی مایکروسافت ۳۶۵ را با ظاهر شدن به عنوان قربانی تسهیل میکند.

پریرا گفت: کیت فیشینگ و API با همکاری یکدیگر یک حمله «man-in-the-middle» را انجام میدهند و اطلاعاتی را از قربانی درخواست میکنند که API سپس در زمان واقعی به صفحه ورود قانونی ارسال میکند. این به شرکت وابسته PaaS اجازه میدهد تا در صورت استفاده قربانی از کد احراز هویت چند مرحلهای، نامهای کاربری و رمز عبور را به همراه کوکی های جلسه تأیید شده بدزدد.

این یافتهها در حالی به دست میآیند که مایکروسافت از ۸ می ۲۰۲۳ برای بهبود حفاظتهای ۲FA و دفع حملات بمبگذاری سریع، تطبیق اعداد را در اعلانهای فشار Microsoft Authenticator آغاز کرده است.

منبع: افتانا