کمیته رکن چهارم – شرکت Verizon نهمین گزارش سالانه خود را از نشت داده ها منتشر کرد. در این گزارش به مهمترین عوامل دخیل در نشت داده ها و وقوع حوادث امنیتی در ۸۲ کشور در سال گذشته میلادی پرداخته شده است.

کمیته رکن چهارم – شرکت Verizon نهمین گزارش سالانه خود را از نشت داده ها منتشر کرد. در این گزارش به مهمترین عوامل دخیل در نشت داده ها و وقوع حوادث امنیتی در ۸۲ کشور در سال گذشته میلادی پرداخته شده است.

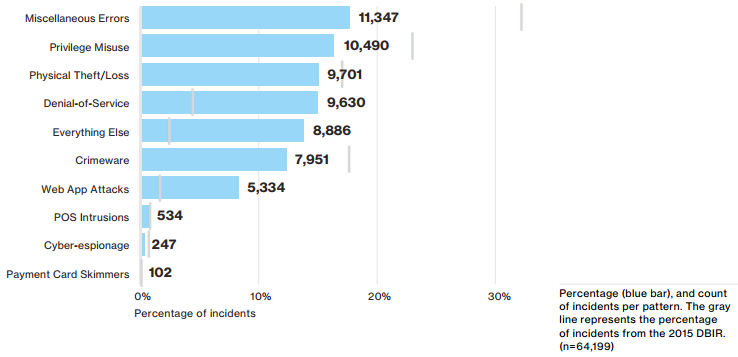

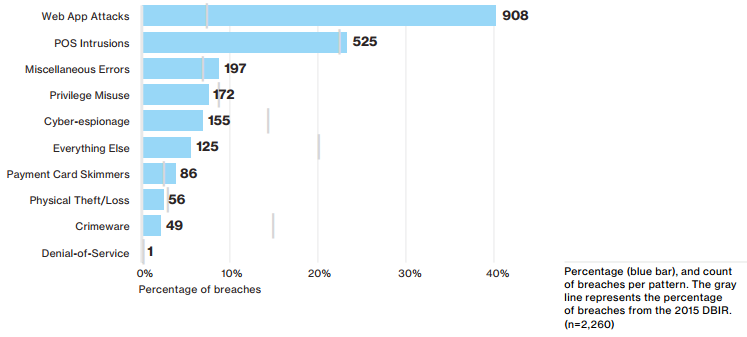

به گزارش کمیته رکن چهارم،در آخرین گزارش Verizon بیش از ۶۴ هزار وقایع امنیتی – که در آنها به یکپارچگی، محرمانگی یا دسترس پذیری اطلاعات نقصی وارد شده بوده – و ۲,۲۶۰ مورد نشت داده ها تحلیل شده است.

بر اساس این گزارش، بیش از ۹۰ درصد وقایع امنیتی سال ۲۰۱۵ را می توان در ۹ گروه، طبقه بندی کرد.

۱۱,۳۴۷ وقابع گزارش شده در نتیجه خطاهایی همچون ارسال ایمیل یا سندی کاغذی به گیرنده ای اشتباه بوده است.

۱۰,۴۹۰ وقایع امنیتی سال ۲۰۱۵ مربوط به سوءاستفاده از حق دسترسی توسط افراد داخلی بوده است. از جمله نمونه های این وقایع می توان به استفاده از حافظه های USB غیرمجاز برای سرقت اطلاعات حساس اشاره کرد.

۹,۷۰۱ هزار مورد نیز مربوط به سرقت فیزیکی و یا مقود شدن لپ تاپ یا اسناد کاغذی بوده است.

همچنین بیش از ۴۰ درصد نشت ذاده ها در سال ۲۰۱۵ با نفوذ به برنامه های تحت وب از طریق هک با استفاده از اطلاعات اصالت سنجی و یا با بهره گیری از نصب بدافزار صورت گرفته.

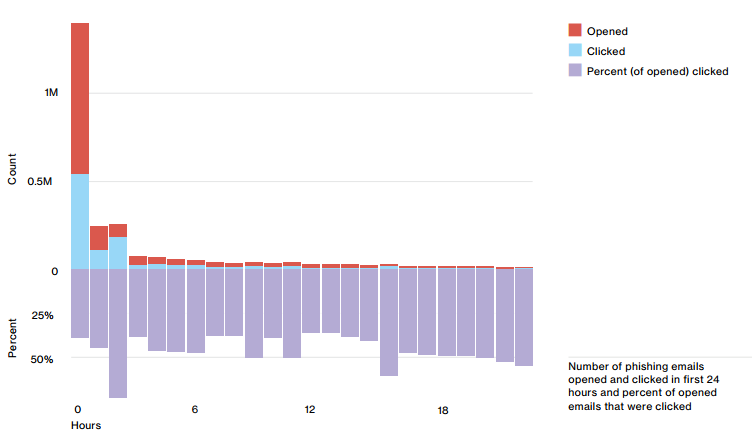

همچنین یکی از روش های رایج برای دستیابی به داده های حساس اجرای حملات فیشینگ (Phishing) است که در بیش از ۹ هزار مورد حادثه امنیتی و ۹۱۶ نشت داده های تایید شده در سال ۲۰۱۵ دخیل بوده است.

فیشینگ نوعی حمله مبتنی بر مهندسی اجتماعی است که در آن مهاجم با ارسال ایمیل هایی با ظاهری جعلی کاربر را مجاب به اجرای پیوست مخرب ایمیل – جهت آلوده کردن دستگاه – یا کلیک بر روی لینک درون ایمیل – به منظور هدایت کاربر به سایتی با ظاهری جعلی که در آن اطلاعات اصالت سنجی کاربر سرقت می شود – می کند.

در این گزارش با استناد به آزمون های فیشینگ آزمایشی که توسط شرکت های امنیتی و ضدویروس صورت پذیرفته، گفته شده سهم افرادی که ایمیل های فیشینگ را باز کرده اند از ۲۳ درصد در سال ۲۰۱۴، با ۷ درصد افزایش به ۳۰ درصد در سال ۲۰۱۵ رسیده است. همچنین ۱۲ درصد افرادی که این ایمیل ها را باز کرده اند، پیوست مخرب ایمیل را نیز اجرا کرده اند. همچنین میانه فاصله بین ارسال یک ایمیل فیشینگ تا اولین اجرا شدن فایل مخرب پیوست آن کمتر از ۴ دقیقه اعلام شده است.

در سال گذشته میلادی، ۸۹ درصد حملات فیشینگ توسط گروه های تبهکار سایبری بوده و ۹ درصد توسط مهاجمان دولتی اجرا شده.

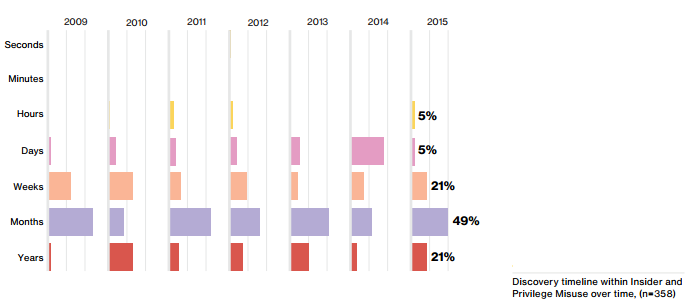

مسبب عمده نشت داده ها توسط افراد داخلی، انگیزه های مالی و پس از آن جاسوسی گزارش شده است. ضمن اینکه شناسایی ۷۰ درصد نشت داده های صورت گرفته توسط افراد داخلی ماه ها و حتی سال ها به طول انجامیده.

همچنین در ۶۳ درصد نشت داده ها گذرواژه سرقت شده، ضعیف و یا پیش فرض دخیل بوده است.

منبع:شرکت مهندسی شبکه گستر