کمیته رکن چهارم – در روزهای اخیر باج افزار جدیدی مشاهده شده که رفتار و مشخصاتی مشابه باج افزار مشهور Locky دارد. هنوز مشخص نیست این باج افزار که نام Zepto به آن داده شده، گونه جدیدی از Locky است یا باج افزار جدیدی است که از Locky کپی برداری کرده است.

کمیته رکن چهارم – در روزهای اخیر باج افزار جدیدی مشاهده شده که رفتار و مشخصاتی مشابه باج افزار مشهور Locky دارد. هنوز مشخص نیست این باج افزار که نام Zepto به آن داده شده، گونه جدیدی از Locky است یا باج افزار جدیدی است که از Locky کپی برداری کرده است.

به گزارش کمیته رکن چهارم،در یک هفته گذشته بیش از ۱۴۰ هزار ایمیل مشاهده شده که ساختار مشابهی داشته اند و همگی حاوی یک فایل پیوست مخرب تقریباً یکسان بوده اند.

فایل پیوست مخرب که از نوع ZIP است، حاوی یک برنامه JavaScript برای دریافت بدافزار اصلی از مرکز کنترل و فرماندهی می باشد. در بین ۱۴۰ هزار ایمیل شناسایی شده، بیش از ۳ هزار و ۳۰۰ نوع مختلف از این فایل پیوست مشاهده شده است. تغییرات جزئی در فایل برای مخفی مانده و عدم شناسایی توسط ابزارهای امنیتی است. نام فایل پیوست swift XXXYYYY.js است. X و Y ترکیبی شانسی از حروف و اعداد است.

موضوع و محتوای این ایمیل های مخرب درباره مسائل شرکتی و اسناد سازمانی است که در ظاهر از طرف افرادی با پست سازمانی بالا ارسال شده است.

نشانی تماس با مراکز کنترل و فرماندهی در داخل برنامه javaScript رمزگذاری شده است. پس از دریافت بدافزار اصلی از مرکز فرماندهی، نحوه فعالسازی باج افزار Zepto بسیار مشابه باج افزار Locky است.

باج افزار Zepto هم به سراغ فایلهایی می رود که Locky آنها را هدف قرار می دهد. فایل های قربانی هم به روشی مشابه روش Locky رمزگذاری می شوند و دارای پسوند zepto. هستند. باج افزار Zepto از رمزگذاری فایلهای سیستم که برای راه اندازی و کارکرد کامپیوتر قربانی ضروری هستند، خودداری می کند تا بتواند همچنان با کاربر قربانی در تماس باشد و از او به آسانی اخاذی کند.

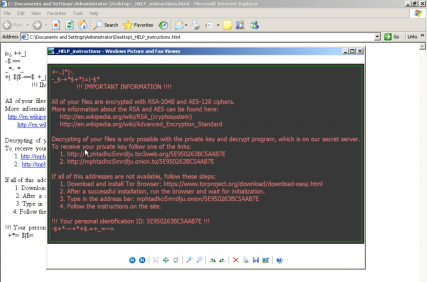

پس از تکمیل مرحله رمزگذاری، پیام اخاذی زیر به نمایش در می آید.

بررسی های اولیه نشان می دهد که علیرغم مشابهت زیاد بین این دو باج افزار، برنامه Zepto دارای ۸ هزار دستور و فرمان بیشتر است و حجم برنامه نیز ۲۵ درصد بزرگتر می باشد. این نشان می دهد که باید در انتظار رفتارهای جدیدتری از باج افزار Zepto باشیم. با این حال، در اکثر موارد رفتارهای مشابهی را از خود بروز خواهند داد ولی Zepto توان بیشتری در مخفی ماندن از چنگ ضدویروسها خواهد داشت.

برای ایمن ماندن از گزند باج افزارها، رعایت موارد زیر توصیه می شود:

- از ضدویروس قدرتمند و به روز استفاده کنید.

- از اطلاعات سازمانی بصورت دوره ای نسخه پشتیبان تهیه کنید. پیروی از قاعده ۱-۲-۳ برای داده های حیاتی توصیه می شود. بر طبق این قاعده، از هر فایل سه نسخه می بایست نگهداری شود (یکی اصلی و دو نسخه بعنوان پشتیبان). فایلها باید بر روی دو رسانه دخیره سازی مختلف نگهداری شوند. یک نسخه از فایلها می بایست در یک موقعیت جغرافیایی متفاوت نگهداری شود.

- با توجه به انتشار بخش قابل توجهی از باج افزارها از طریق فایل های نرم افزار Office حاوی Macro آلوده، بخش Macro را برای کاربرانی که به این قابلیت نیاز کاری ندارند با فعال کردن گزینه “Disable all macros without notification” غیر فعال کنید. برای غیرفعال کردن این قابلیت، از طریق Group Policy، از این راهنما استفاده کنید.

- در صورت فعال بودن گزینه “Disable all macros with notification” در نرم افزار Office، در زمان باز کردن فایل های Macro پیامی ظاهر شده و از کاربر می خواهد برای استفاده از کدهای بکار رفته در فایل، تنظیمات امنیتی خود را تغییر دهند. آموزش و راهنمایی کاربران سازمان به صرف نظر کردن از فایل های مشکوک و باز نکردن آنها می تواند نقشی مؤثر در پیشگیری از اجرا شدن این فایل ها داشته باشد.

- ایمیل های دارای پیوست Macro را در درگاه شبکه مسدود کنید. بدین منظور می توانید از تجهیزات دیواره آتش، همچون Sophos UTM بهره بگیرید.

- سطح دسترسی کاربران را محدود کنید. بدین ترتیب حتی در صورت اجرا شدن فایل مخرب توسط کاربر، دستگاه به باج افزار آلوده نمی شود.

منبع:Cisco Talso،