کمیته رکن چهارم – در ژانویه ۲۰۱۶، Nemucod بدون اعمال هر نوع رمزنگاری تنها پسوند فایل ها را به crypted تغییر می داد. در مارس ۲۰۱۶، این باج افزار پا را فراتر گذاشت و با دانلود یک فایل اجرایی اقدام به رمزنگاری ۲۰۴۸ بایت ابتدایی فایل ها با روش XOR کرد.

کمیته رکن چهارم – در ژانویه ۲۰۱۶، Nemucod بدون اعمال هر نوع رمزنگاری تنها پسوند فایل ها را به crypted تغییر می داد. در مارس ۲۰۱۶، این باج افزار پا را فراتر گذاشت و با دانلود یک فایل اجرایی اقدام به رمزنگاری ۲۰۴۸ بایت ابتدایی فایل ها با روش XOR کرد.

به گزارش کمیته رکن چهارم، تکاملی که در نتیجه ابداعات نویسنده یا نویسندگان آن کار شناسایی را برای نرم افزارهای امنیتی نیز مشکل کرده است.

در ژانویه ۲۰۱۶، Nemucod بدون اعمال هر نوع رمزنگاری تنها پسوند فایل ها را به crypted تغییر می داد.

در مارس ۲۰۱۶، این باج افزار پا را فراتر گذاشت و با دانلود یک فایل اجرایی اقدام به رمزنگاری ۲۰۴۸ بایت ابتدایی فایل ها با روش XOR کرد.

در آوریل ۲۰۱۶، با بهره گیری از برنامه ۷Zip فایل های کاربر را بصورت محافظت شده با گذرواژه ای که در کد باج افزار تزریق شده بود فشرده می کرد.

باز هم در آوریل ۲۰۱۶، این بار بجای استفاده از یک گذرواژه تعبیه شده در کد، هر بار کلیدی تصادفی ایجاد کرده و ۱۰۲۴ بایت ابتدایی فایل های قربانی را رمزنگاری می کرد.

در می ۲۰۱۶، با تغییری کوچک، ۱۰۲۴ به ۲۰۴۸ افزایش پیدا می کند.

در فاصله ژوئن تا ماه میلادی جاری، یک اسکریپت PHP بهمراه یک PHP Interpreter اقدام به رمزنگاری ۱۰۲۴ بایت ابتدایی فایل ها می کند.

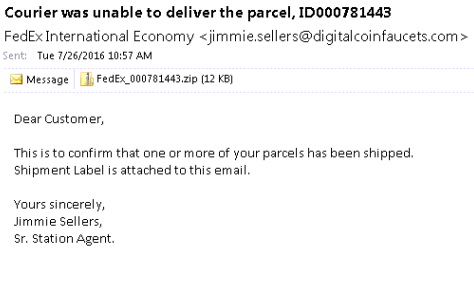

تصویر زیر یکی از نمونه هرزنامه های ناقل این باج افزار را نشان می دهد.

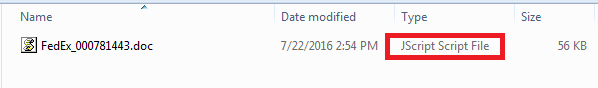

محتوای فایل فشرده شده یک اسکریپ JavaScript است که پسوند آن به doc تغییر داده شده است.

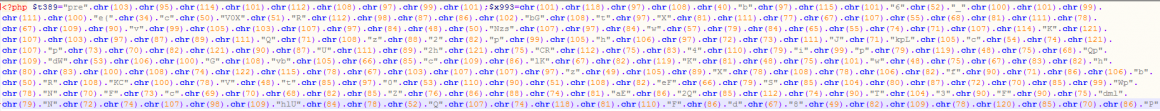

کد JavaScript بشدت مبهم سازی (Obfuscation) شده تا علاوه بر دشوار نمودن تحلیل، احتمال شناسایی شدن توسط نرم افزارهای ضدبدافزار را نیز کاهش دهد.

با توجه به اینکه دستگاه های با سیستم عامل Windows بصورت پیش فرض فاقد PHP هستند، با اجرای فایل JavaScript دو فایل مربوط به یک PHP Interpreter از اینترنت دریافت می شود.

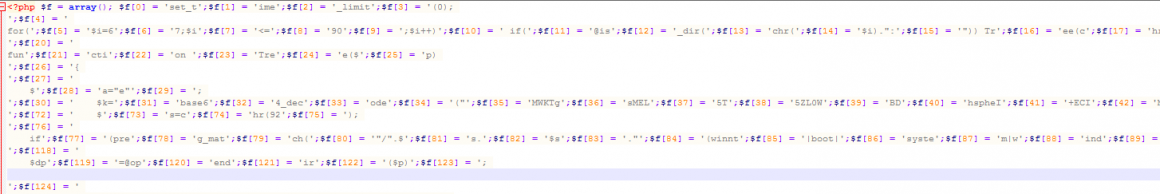

به گزارش شرکت مهندسی شبکه گستر به نقل از شرکت Webroot، نمونه های اولیه PHP استفاده شده توسط باج افزار Nemucod فاقد هر گونه کد مبهم سازی بودند؛ اما خیلی زود نویسنده یا نویسندگان این باج افزار، از توابعی همچون ()chr برای تبدیل نویسه به کد ASCII آن و ()array به منظور ذخیره اسکریپت PHP در آرایه استفاده کردند که برخی نمونه های آنها در دو شکل زیر نمایش داده شده است.

Nemucod فایل های با پسوند زیر را شناسایی و اقدام به رمزنگاری ۱۰۲۴ بایت نخستین آنها می کند:

zip|rar|r00|r01|r02|r03|7z|tar|gz|gzip|arc|arj|bz|bz2|bza|bzip|bzip2|ice|xls|

xlsx|doc|docx|pdf|djvu|fb2|rtf|ppt|pptx|pps|sxi|odm|odt|mpp|ssh|pub|gpg|

pgp|kdb|kdbx|als|aup|cpr|npr|cpp|bas|asm|cs|php|pas|class|py|pl|h|vb|vcproj|

vbproj|java|bak|backup|mdb|accdb|mdf|odb|wdb|csv|tsv|sql|psd|eps|cdr|cpt|

indd|dwg|ai|svg|max|skp|scad|cad|3ds|blend|lwo|lws|mb|slddrw|sldasm|sldprt|

u3d|jpg|jpeg|tiff|tif|raw|avi|mpg|mp4|m4v|mpeg|mpe|wmf|wmv|veg|mov|3gp|flv|

mkv|vob|rm|mp3|wav|asf|wma|m3u|midi|ogg|mid|vdi|vmdk|vhd|dsk|img|iso|

چند توصیه:

- * از ضدویروس قدرتمند و به روز استفاده کنید. به کاربران محصولات سازمانی McAfee توصیه می شود از این فایل به روز رسانی موقت (EXTRA DAT) که حاوی فرمول شناسایی آخرین گونه های این باج افزار است، استفاده کنند. راهنمای قرار دادن Extra DAT در ابزار مدیریتی McAfee ePolicy Orchestrator را در اینجا مشاهده کنید.

منبع:رسانه خبری امنیت اطلاعات