کمیته رکن چهارم – نتایج یک تحقیق نشان میدهد مدیران سایت میتوانند با بکارگیری فایلهای فشرده شده موسوم به ZIP Bomb، ابزارهای پویشگر درگاه و شناساییکننده آسیبپذیری را که توسط نفوذگران مورد استفاده قرار میگیرند از دسترسی یافتن به سایتشان ناکارآمد کنند.

ZIP Bomb به آن دسته از فایلهای ZIP اطلاق میشود که به صورت تودرتو (Nested) بوده و حاوی فایل یا فایلهای با حجمهای بسیار بزرگ هستند. به نحوی که پروسه مربوطه در زمان باز کردن این فایلها قادر به ذخیره آنها در حافظه اختصاصی خود یا حتی دیسک نبوده و عملاً پردازش فایل دچار اختلال میشود.

برای مثال یک فایل ۴٫۵ پتابایتی که تنها از نویسههای صفر تشکیل شده به راحتی میتواند با فشرده شدن در قالب ZIP به یک فایل ۴۲ کیلوبایتی تبدیل شود. دلیل این موضوع توانایی الگوریتم فشردهسازی ZIP در کاهش حجم فایلهای با نویسههای تکراری است.

این نوع فایلها در دهههای پیش، برای از کار انداختن نرمافزارهای ضدویروس مورد استفاده ویروسنویسان قرار میگرفتند.

اکنون سالهاست که تقریباً تمامی محصولات ضدویروس شناخته شده مجهز به مکانیزمهایی برای حفاظت از خود در برابر فایلهای ZIP Bomb شدهاند. اما این موضوع در مورد سایر نرمافزارها نظیر مرورگرهای وب یا پویشگرهای آسیبپذیری نظیر Nikto،و SQLMap و بسیاری موارد دیگر صادق نیست.

اکنون یک محقق اتریشی دو اسکریپت PHP ساخته که با پویش درخواستهای ارسال شده از سوی مراجعهکننده به سایت در صورت مطابقت آنها با الگوهای خاص اقدام به فرستادن فایلهای ZIP Bomb در پاسخ به درخواستها میکند. در نتیجه آن در صورتی که مهاجم با ابزارهای نفوذی که الگوی آنها در این فایلها قرار دارد تلاش کند تا به بخش های امن یا صفحات خصوصی سایت دسترسی پیدا کند عملاً با فایلهایی ZIP Bomb روبرو میشود که ابزار یا مرورگر او را دچار اختلال میکنند.

این اسکریپتها می توانند بر سر راه صفحاتی قرار داد شوند که مهاجمان انتظار دسترسی یافتن به آنها را دارند.

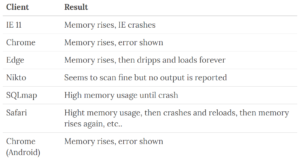

جدول زیر، نتایج بررسیهای این محقق بر روی چند ابزار و مرورگر را نشان میدهد.

منبع: شرکت مهندسی شبکه گستر