کمیته رکن چهارم – نرمافزاری که قرار بود به عنوان یک منبع درآمد برای لنوو و یک فنآوری نوین و ویژه برای مصرفکنندگان لپتاپهای لنوو باشد، در نهایت تبدیل به بدافزاری شد که دسترسیهای نامحدود به دادههای حساس کاربران را به راحتی امکانپذیر ساخت. رخدادی که نشان داد تاریخ همواره در حال تکرار شدن است، اتفاق ناخوشایندی که سال ۲۰۰۰ میلادی سونی آنرا تجربه کرد.

کمیته رکن چهارم – نرمافزاری که قرار بود به عنوان یک منبع درآمد برای لنوو و یک فنآوری نوین و ویژه برای مصرفکنندگان لپتاپهای لنوو باشد، در نهایت تبدیل به بدافزاری شد که دسترسیهای نامحدود به دادههای حساس کاربران را به راحتی امکانپذیر ساخت. رخدادی که نشان داد تاریخ همواره در حال تکرار شدن است، اتفاق ناخوشایندی که سال ۲۰۰۰ میلادی سونی آنرا تجربه کرد.

به گزارش کمیته رکن چهارم،شرکت لنوو با نصب نرمافزاری که Superfish نامیده میشود و برای دریافت تبلیغات و نمایش آنها روی صفحهنمایش مورد استفاده قرار میگیرد، حریم شخصی کاربران را به شدت به خطر انداخته است. از ماه سپتامبر سال گذشته تا ژانویه امسال لنوو هزاران لپتاپ همراه با نرمافزار سوپرفیش که برای درج تبلیغات خود در نتایج جستجوی وب از آن استفاده میکرد را فروخت. بدتر آنکه سوپرفیش امکان ردیابی ترافیک اینترنت لپتاپها به شیوهای که کارشناسان امنیتی آن را یک اشتباه فاحش و یک بهرهبرداری راحت توصیف کردهاند، در اختیار هکرها قرار داده است. جالب آنکه پیتر هرتنسیوس، رییس بخش اجرایی لنوو ادعا کرد این شرکت از فناوریهای بهبود تجربه کاربری استفاده کرده است. او در ادامه افزود: «تیم کاری ما در لنوو مشکل امنیتی سوپرفیش را آنگونه که باید به درستی متوجه نشد. ما به شدت از بابت این موضوع نگران بودیم.» در همین زمینه این شرکت با صدور بیانهایی از تعهد خود در اصلاح روشی که در پیش گرفته بود خبر داد.

آیا سوپرفیش یک بدافزار است؟

اما نرمافزاری که این روزها سر و صدای زیادی به پا کرده است و با اعتبار شرکتی همچون لنوو بازی کرده به راستی چیست؟ شرکت لنوو دوست ندارد کسی آن را یک بدافزار بنامد، اما سوپرفیش به عنوان بخشی از یک بدافزار یا یک درج کننده تبلیغافزار توصیف شده است که شرکت چینی آنرا به صورت از پیش نصب شده روی لپتاپها به مصرفکنندگان خود فروخته است. اما نکته جالبی که درباره این برنامه میتوان به آن اشاره کرد به اسامی و شرکتهایی باز میگردد که در پشت پرده بوده و اغلب درباره آنها اطلاعی داده نمیشود و عموم کاربران شرکت لنوو مقصر اصلی میدادند. سوپرفیش نام شرکت توسعهدهنده نرمافزار سوپرفیش است که در پالوآلتو مستقر است. این شرکت مدعی است که بهترین و پیشرفتهترین فنآوریهای جستجوی ویژوال در جهان را طراحی میکند و سایت فوربز آن را شصت و چهارمین شرکت در حال رشد و محبوب در امریکا معرفی کرده است. البته لنوو جزییات زیادی درباره ساختار و عملکرد این نرمافزار ارائه نکرده است اما از آنچه تاکنون در مورد آن اطلاع پیدا کردهایم، لنوو از سوپرفیش برای درج آگهیهای خود در نتایج جستجوی گوگل که توسط کاربران مشاهده میشود، استفاده میکند.

ایدهای که یک راه خوب برای کسب درآمد به شمار میرود. اما آدی پین هاس، مدیرعامل و مؤسس شرکت سوپرفیش، شرکت Komodia را که به سوپرفیش اجازه رمزگشایی ترافیک اینترنت و اضافه کردن تبلیغات را میدهد، مسئول میداند. کومودیا در این باره هنوز واکنشی نشان نداده است، اما در سال ۲۰۰۹ مؤسس کومودیا از جزئیات برنامهای خبر داد که یک برنامه امنیتی برای ربودن ترافیک امن شبکه از آن یاد میشود. اما کاربران از اواسط سال ۲۰۱۴ درست از زمانی که لنوو اقدام به نصب پیشفرض این برنامه روی لپتاپهای خود کرد شکایتهایی از آن داشتند و همواره از این نرمافزار گلایهمند بودند تا این که در ۲۳ ژانویه مدیرعامل لنوو به دنبال رسیدگی به این شکایات نوشت: «سوپرفیش تنها همراه با محصولات قابل فروش عرضه میشود و یک فناوری ویژه برای کمک به کاربرانی است که میخواهند برای پیدا کردن و شناسایی محصولات مورد نیازشان به صورت بصری از آن استفاده کنند. این فناوری به سرعت به تجزیه و تحلیل تصاویر روی وب و ارائه محصولاتی یکسان و مشابه که ممکن است قیمتهای پایینتری داشته باشند، اقدام میکند. این کار به کاربران برای جست و جوی تصاویر بدون نیاز به دانستن جزئیات دقیق از محصولی که به دنبال آن هستند یا این که چگونه آن را در موتورهای جستجو که بر پایه متون کار میکنند کمک میکند. فناوری سوپرفیش منحصرا بر پایه مفهوم تصاویر و نه رفتار آنها عمل میکند. این فناوری به هیچ وجه قصد تجزیه و تحلیل رفتار کاربر و ساخت یک پروفایل برای آنها را ندارد. به هیچ وجه برای ضبط اطلاعات کاربران طراحی نشده است. این فناوری نمیداند کاربر چه کسی است. کاربران مورد ردیابی قرار نمیگیرند و مجددا به عنوان یک هدف نرمافزاری محسوب نمیشوند. هر نشست در آن به صورت مستقل است.»

زمانیکه از کاربری از سوپرفیش برای اولین بار استفاده میکند؛ در خصوص حریم خصوصی سوال میشود و گزینهای برای پذیرفتن آن و اطلاعرسانی و شفافسازی در خصوص عدم قبول وجود دارد. همچنین، گزینه پذیرفتن در حالت غیرفعال “disable “قرار دارد. این حرفها به نظر میرسد که قابل اطمینان است. اما طرفداران حفظ حریم خصوصی شخصی کاربران در مورد اینکه چگونه این فناوری برای جداکردن ترافیک کاربران و سوءاستفاده برای دریافت اطلاعات پنهانی مورد استفاده قرار میگیرد، نگران هستند. برای ترافیک رمزنگاری نشده ( ارتباطاتی که به جای استفاده از HTTPS از HTTP استفاده می کنند) سوپرفیش از تکنیک تزریق کدهای جاوا اسکریپت داخل صفحات وب استفاده میکند. جاسوسی ترافیک رمزنگاری شده که توانایی نشان دادن تبلیغات روی کامپیوترهای کاربران را دارد؛ نگرانی بزرگتری است که درباره لنوو وجود دارد.

در دنیای امنیت، این نوع از حملات به نام Man-In-the-middle شناخته میشود. اگر لنوو این کار را انجام میداد، به طور قطع زنجیرهای از گواهینامههای دیجیتالی ساخته میشد. زنجیرهای معتبر که به وسیله آن، در جایی مثل یک شرکت که از این ماشین در آن جا استفاده می شود، کاربران بنابر نیاز خود گواهینامههای دیجیتالی دارای اعتباری را به شکل قانونی برای سایتهای خاصی ارائه میکردند که نشان میداد آنها یک مهاجم چیزی شبیه به یک جاسوس یا خرابکار رایانهای نیستند. با سوپرفیش، لنوو ادعا کرده است که از یک گواهینامه دیجیتالی خودامضا برای نشان دادن قابلیت اطمینانسازی ( که درباره خود این موضوع جای هیچ شکی وجود ندارد.) همراه با این زنجیره استفاده کرده است. به لحاظ تئوری، امکان مشاهده ترافیک کاربران و روشی که برای دنبال کردن این ترافیک، بتوان از آن استفاده کرد وجود دارد. با توجه به اظهارات رابرت گراهام از Errata Security سوپرفیش مرجع صدور گواهینامه های خودش را روی سیستمهای ویندوز نصب می کند. CA یک شخص حقیقی یا حقوقی است که گواهیهای دیجیتال، گواهیهای کلید عمومی را صادر میکند. در ادامه گواهینامههای نامعتبری را برای هر ارتباط SSL ایجاد میکند. به این شکل زمانیکه یک کامپیوتر لنوو در اختیار دارید، به عنوان یک سوپرفیش که ریشه مرجع صدور گواهینامه برای همه سایتها است ظاهر میشوید. این روش به سوپرفیش اجازه میدهد که یک ارتباط SSL رمزنگاری شده را قطع کرده آنرا رمزگشایی کرده و دوباره آنرا رمزنگاری کند. آندریاس لیند، تحلیلگر امنیتی میگوید: «سوپرفیش یک گواهینامه رمزنگاری معتبر برای فیسبوک یا گوگل یا هر سایت دیگری که از پروتکل امن HTTPS استفاده میکند، تولید میکند. به لحاظ حفظ حریم خصوصی، این ایدهآل نیست. لنوو راحتتر از این روش میتوانست به جاسوسی و سوءاستفاده از روی کامپیوترهای شخصی بهپردازد.»

نگرانیهای امنیتی جدیتری وجود دارد

از نقطه نظر امنیتی، نگرانیهای بیشتری وجود دارد. هر هکری با خیالات خرابکارانه میتواند از روشهای رمزنگاری که سوپرفیش از آنها استفاده میکند، برای سوء استفاده و رهگیری ترافیک کاربران استفاده کند. به همین دلیل است که هنوز هم خیلی از افراد بدافزاری که سونی در اواسط سال ۲۰۰۰ آن را روی برخی محصولات خود نصب کرد، به خاطر میآورند. زمانیکه این نرمافزار سعی کرد از دسترسی غیرمجاز کاربران به نرمافزارها جلوگیری به عمل آورد، در نهایت به یک درپشتی (Backdoor) برای هکرها تبدیل شد که دسترسی به کامپیوتر مشتریان را به راحتی امکانپذیر ساخت. هر شخصی که توانایی استخراج کلیدهای خصوصی که سوپرفیش به ظاهر برای امضاء گواهینامه از آن استفاده میکند را داشته باشد، به راحتی میتواند از گواهینامههای مخصوص خود اگر روی شبکه یکسانی قرار داشته باشد؛ برای جاسوسی روی لپتاپهای لنوو استفاده کند. به طوری که دقیقا روی همان شبکه بیسیم در یک کافی شاپ نشسته باشد. این همان کلید خصوصی اصلی CA است که هر کامپیوتر آنرا دارد. به این معنی که هکرها میتوانند از این کلید خصوصی به همین روش برای قطع همه ارتباطات SSL رمزنگاری شده کاربران سوپرفیش استفاده کنند، روشی که یک هکرها در یک شبکه بیسیم محلی یا سازمان امنیت ملی ایالات متحده برای استراقسمع روی اینترنت از آن استفاده میکنند. گراهام به سایت فوربز میگوید: «این یک اشتباه فاحش امنیتی است. این اشتباه فاحش به سوپرفیش اجازه میدهد که شما را هک کرده و سیستم شما را برای هک کردن دیگران باز کند. البته این روش یک مهندسی معکوس حرفهای محسوب نمیشود. او همچنین برای اثبات ادعای خود یک کلید را نشان میدهد.» اگر یک مهاجم امکانات و تواناییهای لازم را در اختیار داشته باشد و بتواند مکانی که مشتریان لنوو از آن مکان برای آنلاین شدن استفاده میکنند را پیدا کند، شانس دستیابی به دادههای مکانی حساس کاربران که شامل جزییات لاگین شدن به حساب بانک یا ایمیل است را خواهد داشت.

چه کسی آلوده است و چگونه میتوان این آلودگی را پاکسازی کرد؟

لنوو در حال حاضر سوپرفیش را تا برطرف کردن مشکلات و ایرادات امنیتی آفلاین کرده است. این شرکت همچنین از ژانویه سال ۲۰۱۵ میلادی قابلیت پیشبارگیری سوپرفیش را روی سیستمهای جدید مصرفکنندگان غیرفعال کرده است. در همان زمان نیز سوپرفیش روی ماشینهای لنوو در بازار غیرفعال شده بود. سوپرفیش فقط روی تعداد محدودی از مدلهای مصرفی از پیش بارگیری شده است. سخنگوی این شرکت در ایمیلی که برای سایت فوربز ارسال کرده، می گوید: «لنوو کاملا در حال بررسی نگرانیهای به وجود آمده درباره سوپرفیش است. سوپرفیش هنوز به درخواست مطرح شده در این باره واکنشی نشان نداده است.» به گفته وی، لنوو حد فاصل سپتامبر تا دسامبر گذشته سوپرفیش را روی لپتاپ های مصرفکنندگان نصب کرده است. آنهایی که از فروشگاه ویندوز مایکروسافت با استفاده از این گواهی معتبر استفاده کردهاند؛ مرورگرهای کروم و اینترنتاکسپلورر آنها آلوده شده است. با وجود آنکه فایرفاکس از فهرست فراهمکنندگان گواهی مخصوص به خودش استفاده میکند، سازمان Electronic Frontier Foundation اعلام کرد، بیش از ۴۴ هزار گواهی دیجیتالی سوپرفیش را که توسط کاربران مرورگر موزیلا اجرا شده پیدا کرده است. برای اطمینان از این موضوع که آیا شما آلوده شدهاید یا خیر، به جایی مراجعه کنید که ویندوز فهرست گواهینامههای قابل اعتماد را در آن جا قرار میدهد.

برای حذف سوپرفیش مراحل زیر را دنبال کنید:

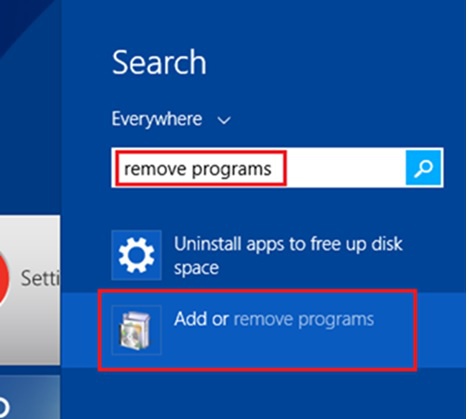

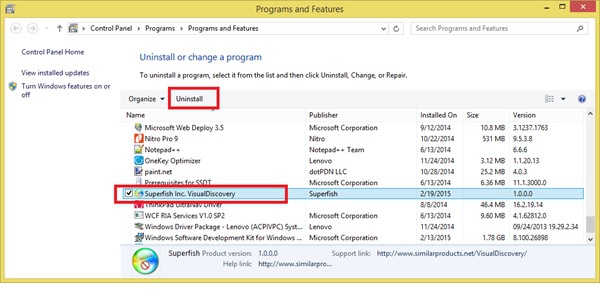

۱- بسته به اینکه از چه سیستمعاملی استفاده میکنید، منوی شروع ویندوز یا صفحه شروع را باز کنید و عبارت Remove Programs را جستجو کنید. زمانی که فرآیند جستجو کامل شد، گزینه Add Or remove programs را انتخاب کنید.

۲- فهرست برنامههای نصب شده را تا وقتیکه عبارت VisualDiscovery Superfish Inc را مشاهده کنید پیمایش کنید. روی آن کلیک راست کرده و گزینه uninstall را انتخاب کنید. اگر نیازی به وارد کردن رمز عبور مدیر سیستم است این کار را انجام دهید.

گواهی سوپرفیش را از ویندوز پاک کنید

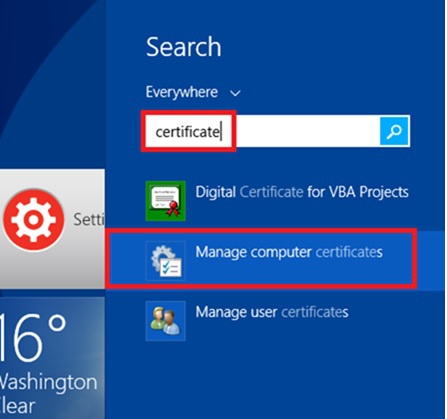

۱- حذف (uninstall) کردن برنامه فقط بخشی از راهحل موجود بود. اکنون لازم است تا مجددا منوی شروع را باز کرده یا به صفحه شروع رفته و اینبار به جستجوی certificate بهپردازید. زمانیکه عبارت Manage computer certificates را روی صفحه مشاهده کردید، آنرا اجرا کنید. ممکن است پیغام ‘Do you want to allow this program to make changes to this computer’ را مشاهده کنید. روی دکمه Yes کلیک کنید.

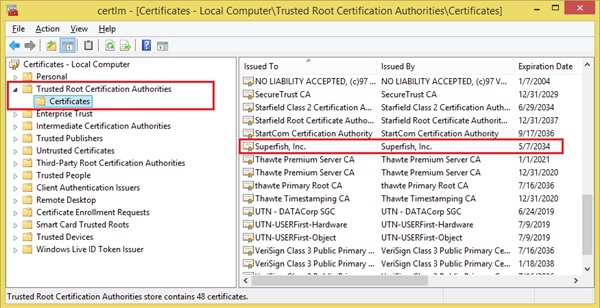

۲- در پنل سمت چپ، روی گزینه Trusted Root Certification Authorities و سپس Certificates کلیک کنید.

۳- صفحه را تا مشاهده عبارت Superfish, Inc پیمایش کنید. روی آن کلیک راست کرده و گزینه Delete را انتخاب کنید.

حذف سوپرفیش از مرورگر فایرفاکس

اگر از مرورگر فایرفاکس استفاده میکنید، لازم است تا گواهی سوپرفیش را از درون خود مرورگر حذف کنید.

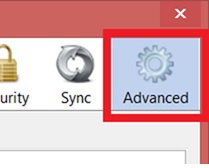

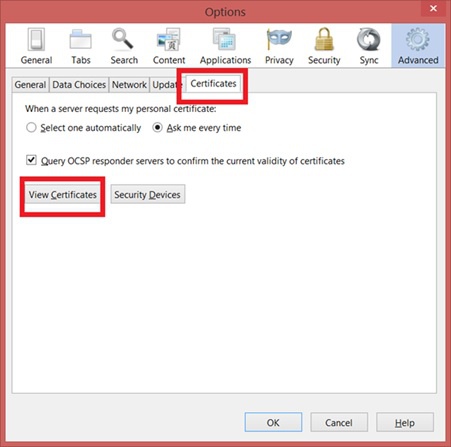

۱- فایرفاکس را اجرا کنید. به بخش Options بروید و سپس زبانه Advanced و گزینه Certificates را انتخاب کنید.

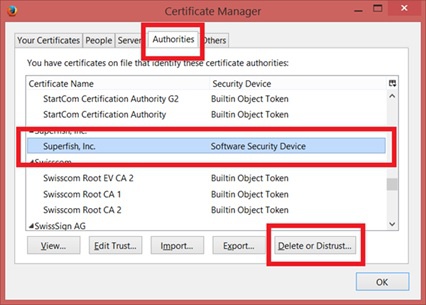

۲- روی عبارت View Certificates کلیک کردهو به دنبال Superfish بگردید. اگر آن را پیدا کردید، گزینه Delete or Distrust را انتخاب کنید.

نرمافزار امنیتی بیتدیفندر را بهروزرسانی کنید

بهروزرسانی بیتدیفندر باعث میشود تا به جدیدترین امضاهای شناسایی شده از بدافزارها بهروزرسانی شود. بیتدیفندر توانایی شناسایی سوپرفیش و حذف آن را دارد.

البته کارشناس امنیتی، تروی هانت میگوید: «من یک ماشین لنوو را به تازگی خریداری کردهام و نخستین کاری که انجام دادم نصب یک سیستمعامل جدید روی آن بود. این تنها راهی است که شما میتوانید اطمینان حاصل کنید، سوپرفیش به صورت از پیشتعریف نشده همراه با هر چیز ناجوری که همراه با آن میآید وجود نداشته باشد. این پیشنهاد من به هر شخصی است که در این باره نگران است.» همچنین ویدویی روی سایت یوتیوب توسط NextWeb منتشر شده است که به مردم برای غیرفعال کردن کار با نرمافزار Visual Discovery کمک میکند. هرچند به بررسی مسائل زیرساختی امنیتی مهم اشارهای نمیکند.

لازم به توضیح است که لنوو در فاصله چهار ماه مانده به سال نومیلادی سوپرفیش را روی نزدیک به ۱۶ میلیون کامپیوتر شخصی که البته همه آنها لپتاپهای مصرفکنندگان نبود اضافه کرد. البته روز چهارشنبه ۲۵ فوریه سایت لنوو مورد یک حمله هکری قرار گرفت. البته هک شدن سایت لنووا با آگهیافزاری که روی کامپیوترهای شخصی نصب کرد و تبدیل به یک حفره امنیتی شد بی ارتباط نیست. لنوو در هفتههای گذشته دوران سختی را سپری کرد؛ این شرکت به تازگی بهطور رسمی عذرخواهی کرد و همچنین ابزاری برای حذف سوپرفیش ارائه کرد. حال باید دید این اشتباه تاریخی بزرگ تا چه میزان بر اعتبار لنوو تأثیر خواهد گذاشت و تا چه میزان بر سهام و ارزش محصولات این شرکت تأثیر منفی میگذارد. اتفاق ناخوشایندی که سونی هم قبلا آنرا تجربه کرده است.

منبع : مجله آی تی