کمیته رکن چهارم – محققان امنیتی حاضر در مورد نرمافزار مخرب Industroyer که زیرساختهای سیستمهای کنترل صنعتی و حمله به شبکه برق اوکراین را در برداشت را موردبررسی قرار دادهاند.

کارشناسان امنیتی اخبار خوب و بدی در مورد بدافزار Industroyer ارائه کردند. خبر بد ارائهشده توسط این افراد در مورد ایجاد اختلال در شبکه برق اوکراین است که در سال گذشته رخ داد و خبر خوب ارائهشده این بود که تروجان های فعال در این بخش بدون تغییر در زیرساختهای آمریکای شمالی فعالیت نخواهند کرد.

اگرچه بدافزار مذکور تمام تمرکز خود را روی حملات سایبری علیه زیرساختهای سیستمهای کنترل صنعتی قرار داده است و تمایل به از بین بردن زیرساختهای حیاتی کشور هدف ندارد.

رابرت لیپوفسکی، محقق ارشد نرمافزار ESET North America در آمریکای شمالی گفت: این اولین بدافزار است که بهطور خاص برای حمله به شبکههای برق طراحیشده است و ما آن را بزرگترین تهدید علیه سیستمهای کنترل صنعتی بعد از Stuxnet میدانیم.

کارشناسان امنیتی سیستمهای کنترل صنعتی شرکتهای ESET و Dragos Inc در مورد این بدافزار و راههای مقابله با آن را بحث کردند و در ادامه از تاریخچه فعالیت بدافزارها در زیرساختهای صنعتی که از سال ۱۹۹۵ شروعشده است، صحبت کردند.

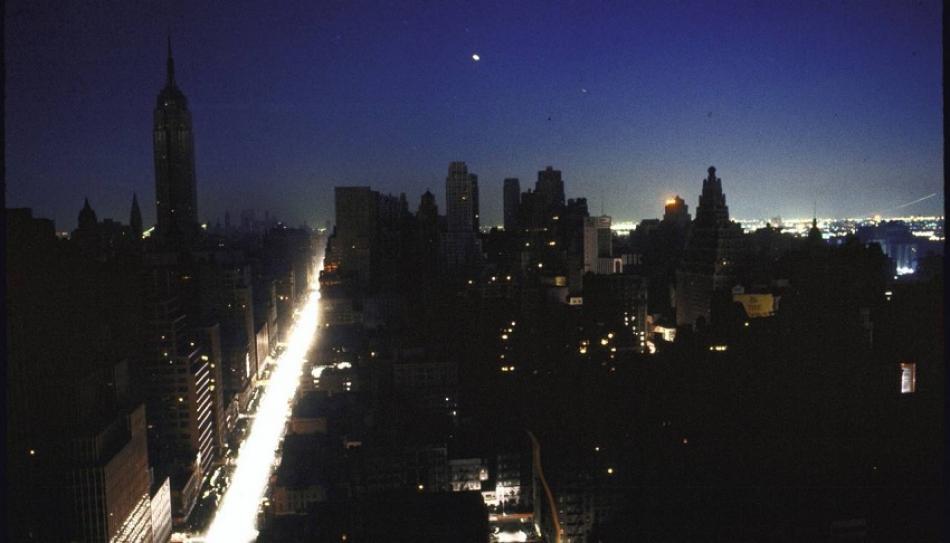

بدافزار Industroyer در دسامبر ۱۷، ۲۰۱۶ در یک حمله سایبری گسترده در اوکراین مورداستفاده قرار گرفت. هدف از این حمله هدف قرار دادن ایستگاههای توزیع برق در شهر کیف اوکراین بود که کنترلکنندههای قطع مدار را در سیستمهای کنترل صنعتی مورد هدف قرار داده است. پسازاین اقدام که منجر به خاموشی قابلتوجهی که چندین ساعت طول کشید شد. در ادامه لیپوفسکی به بدافزارهای BlackEnergy، Stuxnet و HEXX اشاره کرد و افزود که در کنار این سه سلاح سایبری بدافزار نامبرده از مخربترین بدافزارهای زیرساختهای صنعتی به شمار میروند.

وی در ادامه افزود: «از بدافزار نامبرده برای فعالیتهای جاسوسی استفاده نمیشود چراکه تنها برای حمله به زیرساختهای صنعتی استفادهشده، این در حالی است که بدافزار نامبرده با استفاده از آسیبپذیری موجود در محصول ICM شرکت زیمنس فعالیت مخرب خود را اجرا میکند. وی در ادامه گفت که شرکت زیمنس برای به حداقل رساندن این آسیبپذیری مذکور، وصله بهروزرسانی را ارائه کرده. این در حالی است که باوجود وصله ارائهشده بدافزار نامبرده در فایلهای ویندوزی سیستمهای موردنظر ذخیرهشده و بهعنوان یک درب پشتی از آن استفاده میشود.

رابرت لی، مدیرعامل Dragos، گفت سازندگان این بدافزار بهطور خارقالعادهای تواناییهای بیشتری برای Industroyer در نظر گرفتهاند تا در حمله به زیرساختهای ICS موفق عمل کند. بهعنوان یکی از اهداف موفق این بدافزار میتوان به حمله شبکه برق اوکراین اشاره کرد.

یکی از تحلیلگران ارشد Dragos گفت: «مهاجمان با استفاده از آسیبپذیری روز صفرم کشفشده، در محصولات شرکت زیمنس مشخص کردند که این بدافزار با شناسایی پورتها و پروتکلهای ارتباطی مورداستفاده این محصولات فعالیت خود را پیش میبرد.

بدافزار موردنظر از سه روش مختلف برای برقراری ارتباط با سختافزار استفاده میکند که شامل استفاده از فرایندهای شناسایی شبکه مورداستفاده، شناسایی پورتها و پروتکلهای ارتباطی و سپس ایجاد ماژول مخرب برای اجرای فعالیتهای خود پس از شناسایی دو روش قبل است. کارشناسان در ادامه افزودند که با توجه به ماهیت پیچیده و طراحی خاص بدافزار Industroyer مشخص شد که این بدافزار مقیاسپذیر نیست و قادر به ایجاد کرمهای مخرب برای اجرای فعالیتهای خود در سراسر شبکه برق اجرا میکند و باعث ایجاد اختلال در شبکه مورد هدف میشود.

این بدافزار قطعاً یک گام بزرگ در جهت دستکاری سیستمهای شبکه و سیستمهای اتوماسیون موجود در ایستگاههای پست به شمار میرود. کارشناسان امنیتی معتقدند که گروه هکری فعال و کاردانی پشت پرده این بدافزار قرار دارند که قادر به ایجاد اختلال در سیستمهای صنعتی خواهند بود. در ادامه کارشناسان از دولتها برای مقابله با اینچنین اقدامات مخرب که علیه زیرساختهای حیاتی کشورها به شمار میرود انجام دهند

منبع : سایبربان