کمیته رکن چهارم – شرکت McAfee جزئیات اسب تروایی با نام Emotet را منتشر کرده که از حدود دو ماه قبل سیستمهای کاربران را هدف قرار داده است.

Emotet که نخستین گونه آن در سال ۲۰۱۴ شناسایی شد به جمعآوری اطلاعات اصالتسنجی بانکی معروف است.

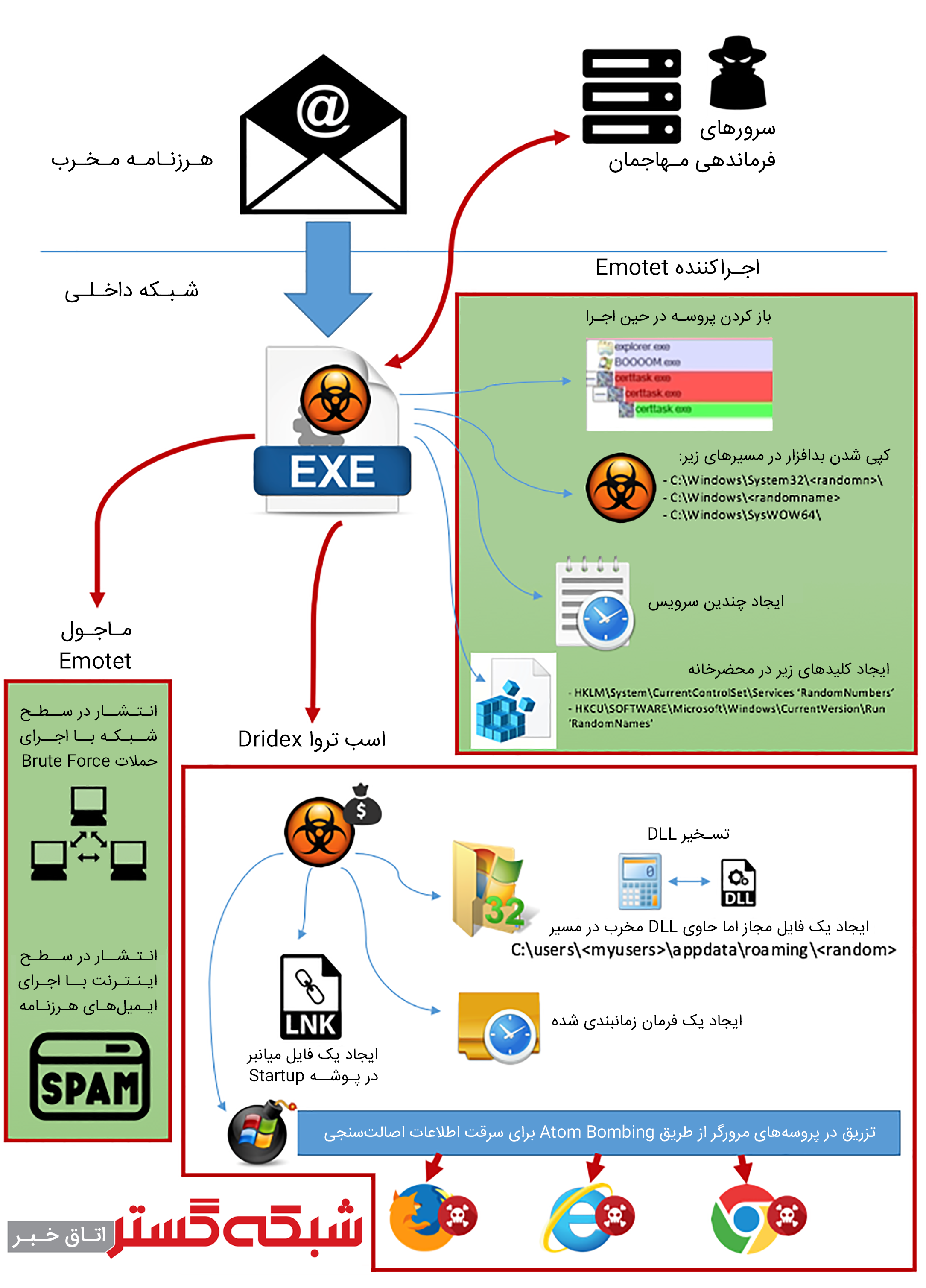

نسخههای نخستین این بدافزار از نشانیهای ذخیره شده در بخش Contact نرمافزار Outlook برای ارسال هرزنامه استفاده میکردند. در نسخه جدید این بدافزار نیز هرزنامههای ناقل Emotet حاوی لینکی هستند که کاربر را به یک فایل Office با ماکروی مخرب هدایت میکنند.

علاوه بر روش مزبور، نسخه جدید چندین مکانیزم دیگر نظیر اجرای حملات سعی و خطا (Brute Force) را با هدف انتشار خودکار در سطح شبکه بکار گرفته است. ضمن اینکه در این نسخه از تکنیکهایی همچون Atom Bombing نیز با هدف عبور از سد محصولات ضدبدافزار استفاده شده است.

در Atom Bombing از جداول Atom سیستم عامل Windows بهرهجویی میشود. بدین نحو که بدافزار کد مخرب را در جدول Atom نوشته و یک پروسه مجاز را ملزم به برداشت آن میکند.

به نقل از شرکت McAfee به محض آلوده شدن دستگاه به Emotet، بدافزار اقدام به شناسایی نام کامپیوتر و اطلاعات پروسه اجرا شده کرده و پس از رمزگذاری، آنها را به سرور فرماندهی (Command & Control) خود ارسال میکند.

در ادامه بدافزار از طریق سرور فرماندهی، خود را بهروز کرده و بدافزارهای دیگری همچون بدافزار بانکی Dridex را بر روی دستگاه قربانی نصب میکند.

Emotet به نحوی برنامهنویسی شده که با تزریق کد مخرب در مرورگرهای اینترنتی اطلاعات اصالتسنجی بانکی را در زمان وارد شدن توسط کاربر در مرورگر ضبط میکند.

تصویر زیر نحوه عملکرد نسخه جدید بدافزار Emotet را نمایش میدهد.

منبع : شبکه گستر