در مقاله پیش با حمله DoS آشنا شدیم. از آنجا که حملات طغیان بسته های دیتا معمولاً تلاش می کنند منابع پهنای ...

-

عدم پذیرش سرویس (۲) : انواع حملات

عدم پذیرش سرویس (۲) : انواع حملات

-

عدم پذیرش سرویس (۱) حملات DoS

عدم پذیرش سرویس (۱) حملات DoS

-

راهنمای والدین با توجه به رده سنی کودکان

راهنمای والدین با توجه به رده سنی کودکان

-

امنیت در تولید نرم افزارها

امنیت در تولید نرم افزارها

-

ارتباط ربایی!

ارتباط ربایی!

-

امنیت در شبکه های بی سیم/ قسمت هشتم

امنیت در شبکه های بی سیم/ قسمت هشتم

-

امنیت در شبکههای بیسیم/ بخش هفتم

امنیت در شبکههای بیسیم/ بخش هفتم

-

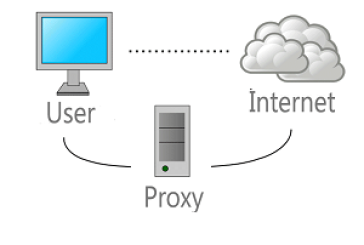

کاربرد پراکسی در امنیت شبکه (۳)

کاربرد پراکسی در امنیت شبکه (۳)

-

کاربرد پراکسی در امنیت شبکه (۲)

کاربرد پراکسی در امنیت شبکه (۲)

-

کاربرد پراکسی در امنیت شبکه (۱)

کاربرد پراکسی در امنیت شبکه (۱)