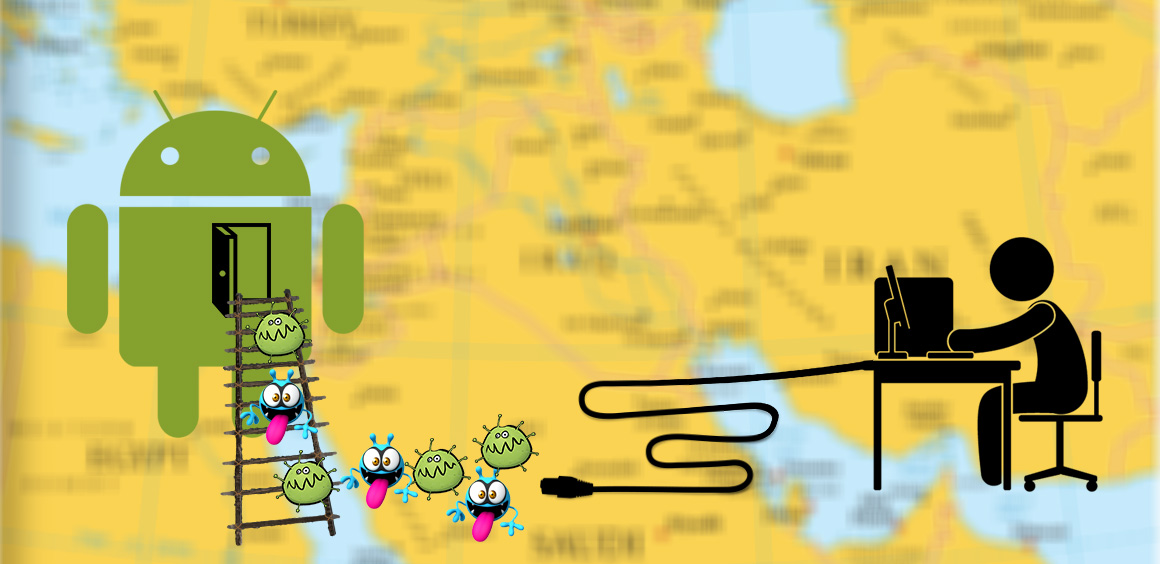

کمیته رکن چهارم – شرکت امنیتی بیتدیفندر از شناسایی بدافزار پیشرفتهای خبر داده که مهاجمان سایبری را قادر به تبدیل برنامکهای معتبر به جاسوسافزاری با قابلیتهای جامع میکند.

در اواسط ماه میلادی می، فناوری یادگیری ماشین (Machine Learning) ضدویروس بیتدیفندر مشکوک بودن نمونه فایلی را که از یک نشانی IP متعلق به روسیه به سایت VirusTotal ارسال شده بود گزارش میدهد. با بررسیهای بیشتر مشخص میشود که نمونه ارسالی برنامکی Android است که در آن کد یک بدافزار از نوع جاسوسافزار (Spyware) تزریق شده است. محققان بیتدیفندر این جاسوسافزار را Triout نامگذاری کردهاند.

نکته جالب توجه این که نمونه مورد بررسی بیتدیفندر توسط یک گواهینامه معتبر Google Debug امضا شده است.

با وجود تزریق شدن جاسوسافزار Triout به برنامک، عملکرد عادی برنامک حفظ شده و کاربر متوجه مخرب بودن آن نمیشود. اما در پشت صحنه، Triout با استخراج دادهها از روی دستگاه قربانی، آنها را به سرور فرماندهی تحت کنترل مهاجمان ارسال میکند.

Triout قادر به اجرای امور زیر است:

- شنود تمامی تماسها، ذخیره در قالب یک فایل صوتی و ارسال آنها به همراه شناسه تماسگیرنده به سرور فرماندهی

- ضبط تمامی پیامکهای دریافتی و ارسال آنها به سرور فرماندهی

- ارسال سوابق تماسها به سرور فرماندهی (به همراه نام، شماره، داده، نوع و مدت تماس)

- ارسال تصاویر و ویدئوها به سرور فرماندهی در هر زمان که دوربین (جلو یا عقب) دستگاه مورد استفاده قرار گیرد

- قابلیت مخفی نمودن خود بر روی دستگاه آلوده شده

اما در کنار این تواناییهای بالا، در برنامهنویسی Triout از تکنیکهای موسوم به مبهمسازی (Obfuscation) استفاده نشده است. این احتمال مطرح است که جاسوسافزار مذکور در مرحله توسعه و آزمون بوده و هنوز به فاز عملیاتی و اجرایی نرسیده باشد.

مشروح گزارش شرکت بیتدیفندر با عنوان “Triout – Spyware Framework for Android with Extensive Surveillance Capabilities” در لینک زیر قابل دریافت و مطالعه است: