یکهفته از اعلام عمومی فاجعه Diginotar میگذرد، فاجعهای که در دنیای مجازی به انفجار بمب هستهای یا وقوع زلزله نه ریشتری در مرکز شهر تهران میماند. خطری باور نکردنی امنیت اطلاعات میلیونها کاربر ایرانی را تهدید میکند. آنها عملا همه اطلاعات شما، رمز عبور جی میل، رمزهای عبور و مکالمات اسکایپ، وبلاگ وردپرس، کامنتهای شما و حتی جزئیات فعالیت ناشناس شمایی که از شبکه حفظ هویت Tor استفاده میکنید را در اختیار دارند.

یکهفته از اعلام عمومی فاجعه Diginotar میگذرد، فاجعهای که در دنیای مجازی به انفجار بمب هستهای یا وقوع زلزله نه ریشتری در مرکز شهر تهران میماند. خطری باور نکردنی امنیت اطلاعات میلیونها کاربر ایرانی را تهدید میکند. آنها عملا همه اطلاعات شما، رمز عبور جی میل، رمزهای عبور و مکالمات اسکایپ، وبلاگ وردپرس، کامنتهای شما و حتی جزئیات فعالیت ناشناس شمایی که از شبکه حفظ هویت Tor استفاده میکنید را در اختیار دارند.

این اتفاق برای نخستین بار در جهان مجازی رخ داده است و اساسا با ماجرای مشابه موسوم به «هکر کمودو» قابل مقایسه نیست.

بیبیسی فارسی، صدای آمریکا و دیگر رسانههای فارسی زبان بدون توجه به عمق، ابعاد و اهمیت بحران Diginotar به ارائه ترجمهای بسیار گذرا و ناقص از خبرگزاریهای انگلیسی زبان نظیر اسوشیتد پرس بسنده کردهاند. میزان آگاهی عمومی میان میلیونها کاربر ایرانی از ابعاد فاجعه بسیار ناچیز است.

ماجرا چیست؟

در تاریخ ۱۰ جولای ۲۰۱۱، «فرد، افراد و یا نهادی» موفق به صدور یک گواهینامه امنیتی از شرکت Diginotar به عنوان: google. com. * شده است. این گواهینامه به چه درد میخورد؟ در حالت عادی به هیچ درد. اما اگر شما دولتی باشید که زیرساختهای اینترنت و آی اس پیها را در اختیار دارد، آنوقت با این گواهینامهها میتوانید ترافیک دادههای کاربران را از google. com دزدیده به مراکز کنترل، وارسی و جاسوسی خود هدایت کنید. این اتفاق بدون تردید در ایران رخ داده است. حادثه فوق در ابعادی اینچنین برای نخستین بار است که اتفاق میافتد.

نهادهای امنیتی ایران از تاریخ ۱۰ جولای ۲۰۱۱، یا فردای هجدهم تیرماه ۱۳۹۰ قابلیت کنترل کامل همه اکانتهای جی میل، اسناد گوگل داکس، گوگل تالک و تمام دادههای گوگل پلاس شما را داشتهاند.

از زمانی که شما کامپیوتر خود را روشن کردهاید، به اینترنت وصل شده و وارد اکانت گوگل شدهاید، «جاسوسی که گواهینامههای سرقت شده را در اختیار دارد»، میتوانسته، تک تک کلیدهای شما را ضبط کند. رمز عبور، متن نامهها، فایلهای الصاقی، لیست کنتاکتها، آرشیو ایمیل، آرشیو چتها و خلاصه همه اطلاعات شما را وارسی و آرشیو کند. شوربختانه این مورد تنها به گوگل مربوط نمیشود و یاهو، وردپرس، افزونههای فایرفاکس و حدود ۲۰۰ گواهینامه دیگر دزدیده شدهاند.

دلیل سکوت غیرعادی و اعجاب آور Diginotar چیست؟

شرکت Diginotar و شرکت آمریکایی مادر آن VASCO تاکنون سکوت مرگبار و خطرآفرینی را پیشه کردهاند. راه هر نوع توجیه بر Diginotar بسته است و هراس از کاهش ارزش سهام VASCO و نابودی Diginotar توجیهی برای سکوت نیست، اینکار در حکم خودکشی یک شرکت ارائه کننده خدمات امنیت اینترنتی است و به باور نگارنده ادامه این سکوت حتی میتواند موید نفوذ امنیتی در حلقههای نیروی انسانی Diginotar باشد. مستنداتی که باور فوق را تقویت میکند به شرح ذیلاند:

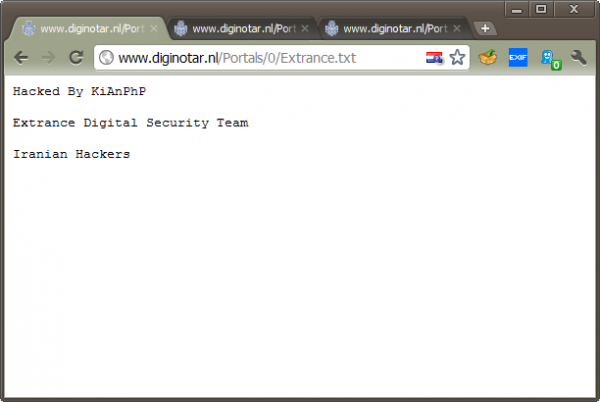

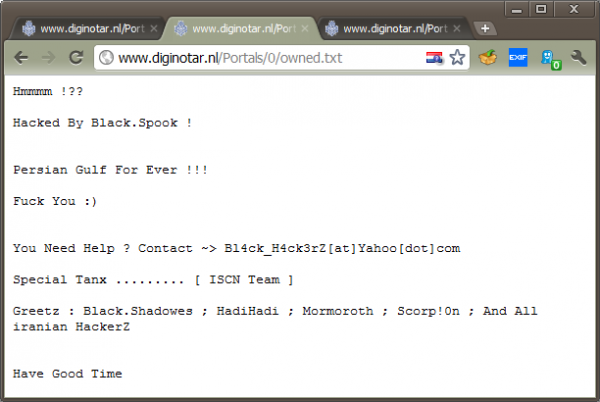

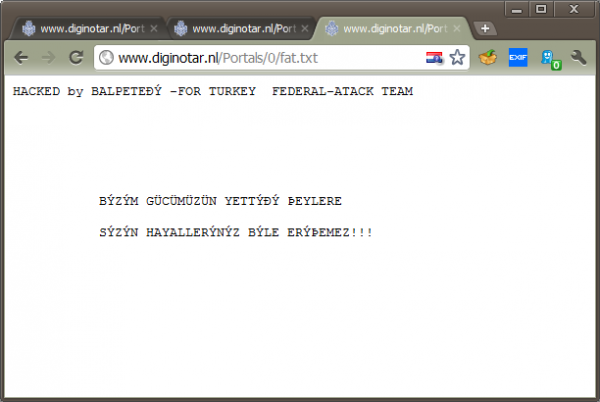

در آدرس زیر صفحاتی از Diginotar وجود دارند که توسط گروهی که خود را هکرایرانی مینامند، هک شدهاند این صفحات توسط شرکت F-secure آرشیو و در صدها نسخه دیگرمشاهده شدهاند و پاک کردنشان دردی را از Digionotar دوا نمیکند.

https://www.diginotar.nl/Portals/0/Extrance.txt

https://www.diginotar.nl/Portals/0/owned.txt

https://www.diginotar.nl/Portals/0/fat.txt

تنها یک اشاره مختصر به تاریخ آرشیو صفحات بالا عمق فاجعه Diginotar را چند برابر میکند. نخستین تاریخی دستیابی ما به صفحات هک شده فوق ماه May ۲۰۰۹ یا اردیبهشت ۱۳۸۸ میباشد.

چگونه ممکن است شرکت Diginotar که صادرکننده گواهینامههای امنیتی حساسترین نهادهای دولتی، عمومی هلند میباشد ۱۵ ماه از هک شدن سایت خود خبر نداشته باشد.

همزمان با هک Diginotar یک کاربر ایرانی به نام حمید کاشفی از رفتار غیرعادی، مرورگرها در تایید گواهینامههای مورد استفاده گوگل خبر میدهد:

http: //hkashfi. blogspot. com/۲۰۱۰/۰۵/blog-post_۲۴. html

Diginotar با لجاجتی غیرقابل باور همچنان از پاسخ به سوالات کلیدی زیر خودداری میکند:

الف – چرا هک و نفوذ به وبسایت Diginotar پانزده ماه است پنهان نگاه داشته شده، پانزده ماهی که برای کنترل، بازداشت، شکنجه کاربران از همه جا بیخبر ایرانی زمان در اختیار نهادهای امنیتی این کشور گذاشته است.

ب – حتی اگر نفوذ ماه می۲۰۰۹ بیربط با جعل گواهینامهها باشد چرا خبر حملات جولای ۲۰۱۱ اعلام نشده؟

ج – Diginotar بیتردید از صدور گواهینامههای جعلی باخبر بوده و به تدریج آنها را باطل نموده است، اولا چرا در این مورد خبررسانی نشده، چرا حتی تا کنون در مورد تعداد گواهینامههای تقلبی سکوت پیشه کرده است؟

د – قویترین مستند همکاری اطلاعاتی Diginotar با جمهوری اسلامی ایران، پرسش ذیل است:

Diginotar در دو ماه گذشته به تدریج گواهینامهها را ابطال نموده است به جز یک گواهینامه و آن دست برقضا گواهینامهای است که بیشترین کاربرد را برای دستگاههای امنیتی ایران داشته. گواهی نامهای که وارسی آن نیازمند امکانات سخت افزاری و نیروی انسانی بیشتری بوده: گواهینامه Google.

Google در نسخه ۱۳ کروم، متوجه رفتار غیرعادی گواهینامههای Diginotar میشود و آنان را ابطال میکند. کاربران ایرانی این ابطال را در مییابند و خبر جعل گواهینامهها علنی میشود. Diginotar هیچگاه از خود نمیپرسد گوگل برای چه گواهینامههای Diginotar و فقط Diginotar را ابطال کرده است؟ بازهم میلیونها کاربر ایرانی با استفاده از فایرفاکس و اکسپلورر و حتی نسخههای قدیمی کروم دادههای حساس خود را حداقل برای پنج هفته تبادل میکنند. پنج هفتهای که هدیه Diginotar به سپاه پاسداران انقلاب اسلامی است.

سناریوی محتمل:

۱ – ما میدانیم که در دسامبر ۲۰۰۹ یا آذر ۱۳۸۸ دولت جمهوری اسلامی ایران نومید از کنترل ایمیل فعالان سیاسی به کاهش پهنای باند و فیلترینگ SSL همت گمارد (گزارشات بسیار متعدد کاربران ایرانی که با مشکل فیلترینگ اس اس ال مواجه بودهاند).

با اینحال به هیچوجه احتمال استفاده از گواهینامههای جعلی حتی قبل از دسامبر ۲۰۰۹ را نمیتوان رد کرد بلکه به احتمال قویتر، جمهوری اسلامی ایران در این تاریخ مشغول واردات و نصب و آزمایش سخت افزار و آموزش نیروی انسانی مورد نیاز خود برای حداقل سه مورد زیر بوده است:

الف – خرید و نصب دستگاههای شتابدهنده، الگوریتمهای بازگشایی اس اس ال، مستقل از منابع سخت افزاری سیستم فیلترینگ

ب – خرید، نصب و آزمایش سیستمهای واکاوی عمیق پاکتهای داده Deep Packet Inspection – DPI

ج – خرید، نصب و آزمایش سیستمهای فیلترینگ محتوایی دادهها Content Filtering

۲ – تردیدی وجود ندارد از ماه اردیبهشت ۱۳۸۸، یا مای ۲۰۰۹ سوء استفاده ایران از گواهینامههای جعلی آغاز شده است و در اینجا میتوان به روشنی اعلام کرد، کاربران عادی و غیرحرفهای ایرانی از اردیبهشت ماه ۱۳۸۸ لااقل به صورت نظری ارتباط امن اینترنت نداشتهاند.

کورنولوژی رویدادها:

۱ – می۲۰۰۹ – یکماه قبل از انتخابات ریاست جمهوری ایران – سایت Diginotar هک میشود.

۲ – ۱۰ جولای ۲۰۱۱ یک گواهینامه جعلی امنیتی به نام google. com. * صادر میشود.

۳ – در خلال جولای ۲۰۱۱ چند ده گواهینامه جعلی دیگر توسط سارقین جمهوری اسلامی ایران صادر میشود. این گواهینامهها شامل افزونههای موزیلا، پروژه Tor، یاهو و ورد پرس هستند.

۴- ۱۸ جولای ۲۰۱۱، ۶ گواهینامه جعلی برای پروژه Tor صادر میشوند.

۵ – ۱۹ جولای ۲۰۱۱ Diginotar بالاخره متوجه میشود و شماری از این گواهینامهها را ظاهرا ابطال میکند، شمار بسیار زیادی از گواهینامههای جعلی همچنان در دست سارقین باقی است.

۶ – ساعت ۰۶: ۵۶ – ۲۰ جولای ۲۰۱۱، برای بار دوم شش گواهینامه جعلی دیگر برای پروژه Tor مورد استفاده قرار میگیرد.

۷ – Diginotar هنوز از صدور گواهینامههای جعلی برای گوگل و دیگر گواهینامهها ابراز بیاطلاعی میکند.

۸ – ۲۸ آگوست ۲۰۱۱، کاربری به نام علی برهانی از ایران ادعا میکند: مرورگر کروم او گواهینامههای جی میل در ایران را جعلی تشخیص داده است.

۹ – ۲۹ آگوست Diginotar جعل گواهینامههای گوگل را تایید و آنان را ابطال میکند.

۱۰ – ۲۹ آگوست مایکروسافت، گوگل، فایرفاکس به طور دسته جمعی Diginotar را از لیست صادرکنندگان گواهینامه حذف و همه گواهینامههای این شرکت را ابطال میکند.

۱۱- ۳۱ آگوست واقعه ۷۷۹۱۰۳۲ در پروژه کرومیوم ایجاد و ۲۴۷ گواهینامه Diginotar و دو گواهینامه واسطه وارد لیست سیاه میشوند.

۱۲ – ۳۰ آگوست VASCO برای اولین بار به این حادثه واکنش نشان میدهد، سهام VASCO سقوط میکنند.

۱۳ – دولت هلند و Diginotar ناشیانه برای نجات اعتبار Diginotar تلاش میکنند. استدلال اصلی محفوظ بودن جنبه قانونی – دولتی گواهینامههای Diginotar تحت PKIOverheid است که اساسا مضحک میباشد.

۱۴ – ۳۰ آگوست Diginotar کاربران را به مرورگرها احاله میدهد و از خود خلع مسئولیت میکند.

۱۵ – ۳۱ آگوست شرکت امنیتی Fox-IT مامور بازبینی امنیتی Diginotar میشود نخستین نتایج در بهترین حالت هفته آینده اعلام خواهد شد.

ابعاد غیرقابل باور این بازی بسیار خطرناک

فهرست زیر حاوی احتمالات ممکنی است که کارشناسان امنیت سایبری قادر به رد کردن آن نیستند.

۱ – تاریخ نفوذ و صدور گواهینامههای Diginotar اساسا مشخص نیست، هیچکس با قطعیت نمیتواند اعلام کند آغاز حملات ماه می۲۰۰۹ (یا حتی پیش از آن) بوده و یا جولای ۲۰۱۱.

۲ – کدام گواهینامهها دقیقا دزدیده شدهاند. تا کنون اسامی گوگل، یاهو، توییتر، وردپرس، اسکایپ و پروژه تور به میان آمده. پروژه کرومیوم گوگل در اعلام واقعه ۷۷۹۱۰۳۲ – دویست و چهل و هفت گواهینامه را باطل نموده است. Diginotar نیز لجوجانه سیاست سکوت خود را ادامه میدهد و کاربران ایرانی هیچ اطلاعی از خطر شنود اطلاعات خود ندارند.

۳- بسیاری از کاربران ایرانی متکی به تکنولوژی اختفای هویت پشت نرم افزار Tor هستند، کاربرانی که Tor را بعد از ۹ جولای دانلود کردهاند، ممکن است ندانند که به جای شبکه تور میتوانند به شبکه شنود و جاسوسی دولت ایران هدایت شده و تمام آنچه را که با استفاده از Tor قصد پنهان کردنش را داشتند با دست خود در اختیار نهادهای امنیتی ایران قراردهند. این احتمال خوشبینانه بر پایه اعلام ۹ جولای به عنوان آغاز حملات است و نه پیشتر.

۴ – با کوتاهی رسانههای فارسی زبان، عمده کاربران ایرانی اساسا علامت امن نبودن ارتباط روی مرورگر خود را جدی نمیگیرند، به همین دلیل ۱۵ ماه پس از آشکار شدن نخستین نشانههای جعل گواهینامهها، تنها افراد انگشت شماری از میلیونها کاربر ایرانی نسبت به فقدان علامت ارتباط امن و certificate error خود ابراز نگرانی کردهاند. اگر رسانههای فارسی الساعه اعلام خطر جدی نکنند حتی ابطال گواهینامهها هم دردی را دوا نخواهد کرد.

۵ – خطرناکترین احتمال ممکن، امکان و فرصت سپاه پاسداران انقلاب اسلامی برای تولید نرم افزارها و یا تولبارهای مجانی مختلف با استفاده از این گواهینامهها بوده، که ممکن است همین الان روی کامپیوتر میلیونها کاربر نصب شده باشند.

۶ – کامپیوترهای مکینتاش کاربران ایرانی امن نیستد. یکی از ویژگیهای نرم افزاری سیستم عامل مک، ابطال گواهینامههای صادره برای کاربران اپل را بسیار سخت میکند. در حال حاضر یعنی دوم سپتامبر ۲۰۱۱ هنوز اپل هیچ واکنشی به این مشکل امنیتی نشان نداده است. تست کامپیوترهای مکینتاش همین الان هنوز نشان از معتبر بودن Diginotar دارد و اپل نیز مثل همیشه سیاست لبهای دوخته و سکوت را در پیش گرفته.

۷ – بسیاری از ابزارهای پنهان سازی هویت، تولبارها، افزونههای فایرفاکس قطعا در فهرست گواهینامههای دزدیده شده قراردارند. بدون اطلاع رسانی موثر Diginotar کاربرانی که از ناچاری دست به دامن ابزارهای پیش ذکر شدهاند، در واقع امنیت خود را به خطر انداختهاند.

۸ – هنوز معلوم نیست گواهینامههای سرقت شده از نوع SSL بودهاند یا شامل گواهینامههای بسیار حساس EV که Diginotar امکان صدور آنها را نیز داشته میشدهاند؟

آیا دولت ایران با عملیات Diginotar قصد ارعاب کاربران ایرانی را داشته و آیا خبررسانی در این مورد به نوعی کمک به سپاه پاسداران انقلاب اسلامی نیست؟

پیش فرض فوق درست است. سپاه پاسداران انقلاب اسلامی ایران از اجرای سناریوی فوق اهداف راهبردی ذیل را دنبال میکند:

هدف راهبردی نخست: ارعاب و محروم نمودن فعالیت مدنی داخل کشور از بکارگیری ابزارهای وب:

اعلام این نکته که ما بر همه فعالیتهای مخالفین داخلی اشراف اطلاعاتی داریم. ایمیل و اسام اس شده بازبینی و کنترل میشود و سربازان گمنام امام زمان همه جا حضور دارند. به نفع شماست، فعالیت خود را همین امروز متوقف کنید.

هدف راهبری دوم: تلاش برای توقف کمکهای بین المللی با هدف حمایت از کاربران اینترتی ایران

در سالهای گذشته، اتحادیه اروپا، دولت هلند، ایالات متحده و دهها و صدها نهاد دولتی – نیمه دولتی و خصوصی به یاری نهادهای مدنی و فعالان سایبری ایرانی آمدهاند. کمکهایی در اختیار کاربران ایرانی برای آموزش استفاده امن از وب و عبور از فیلترینگ قرار گرفته است. سپاه پاسداران انقلاب اسلامی تلاش میکند به صورت غیرمستقیم این کمکها را متوقف نماید. تاکتیک هوشمندانه سپاه اولا دهن کجی به نهادهای اروپایی – آمریکایی و اعلام بیاثر بودن سرمایه گذاری روی آزادی اینترنت در ایران است و در گام بعدی سپاه میداند که نهادهای غربی برای محافظت از جان و امنیت شخصی کاربران ایرانی با محدودیت قانونی مواجه هستند. یعنی کمک به آزادی اینترنت درصورتیکه جان و آزادی افراد را به خطر اندازد در کشورهای غربی موجب پیگرد قانونی است. سپاه در این مرحله با گروگان گرفتن میلیونها کاربر ایرانی علنا خواستار توقف حمایت اینترنتی از ایرانیان است. انتخاب هدفمند یک شرکت هلندی زمانی که دولت هلند در صف نخست یاری کاربران ایرانی قرارداد به روشنی نشانگر راهبرد بالاست.

هدف راهبردی سوم نیز تهدید دنیای آزاد به انتقام کرم استاکس در قالب تهدید تاسیسات زیربنایی یکی از اعضای ناتو و اعلام آغاز جهاد سایبری جمهوری اسلامی ایران علیه ناتو، ایالات متحده و غرب میباشد.

بهرتقدیر گرچه اطلاع رسانی در این مورد میتواند به نگرانی کاربران ایرانی اینترنت بیانجامد اما این اطلاع رسانی از آنجا ضرورت دارد که میدانیم همه ما در خصوص انجام وظایف خود در محافظت از کاربران ایرانی مشخصا از پانزده ماه پیش در معرض انتقاد قرار داریم.

ما میتوانستیم از ماه می۲۰۰۹ با رصد بلاگهای امنیت سایبری در داخل ایران و به کمک رسانههای فارسی زبان بیبی سی فارسی، صدای آمریکا، رادیو فردا و دیگران و سایتهایی نظیر بالاترین، نگهبان، آزادسایبر و دهها سایت امنیت اینترنتی دیگر. کاربران را نسبت به بحران جعل گواهینامهها آگاه کنیم. ما در این مدت همواره کاربران را به استفاده از فایرفاکس، جی میل، وردپرس و پروژه تور ترغیب کردهایم. حال آنکه امروز میدانیم همه این ابزارها حداقل از پنج هفته پیش ناامن بودهاند.

به باور من چاره کار عقب کشیدن و تعطیل فعالیت نیست. ما با بودجه و نیروی انسانی محدود در برابر دولتی قرارداریم که بیلیونها دلار را صرف استخدام هکر، نفوذ، رخنه، رشوه، واردات آخرین نرم افزار و سخت افزار برای کنترل کاربران ایرانی، میکند.

چاره کار عقب کشیدن نیست. در این دور از بازی ما در برابر ماشین عظیم سایبری جمهوری اسلامی کمی غفلت کردیم. هنوز زمان برای جبران کوتاهی گذشته باقیست.

نیماراشدان، کارشناس مستقل امنیت سایبری