کمیته رکن چهارم – شرکت امنیتی سوفوس از اجرای کارزاری فیشینگ (Phishing) خبر داده که در جریان آن مهاجمان با ارسال ایمیلهایی در ظاهر پیامهای حاوی کد احراز هویت دو عاملی (۲FA) و هدایت کاربران به سایتی مشابه سایت Instagram اقدام به سرقت نام کاربری و رمز عبور آنها در این شبکه اجتماعی میکنند.

هدف از اجرای حملات فیشینگ، دستیابی به اطلاعات حساسی نظیر رمز عبور با بهرهگیری از روشهای موسوم به مهندسی اجتماعی است.

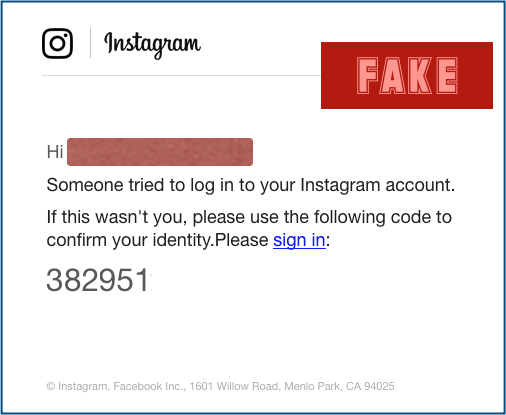

در کارزار اخیر نیز ایمیل ارسالی ظاهری کاملا مشابه با ایمیلهای Instagram دارد. همانطور که در تصویر زیر پیداست، بغیر از چند اشتباه در درج نشانههای سجاوندی و از قلم انداختن یک فاصله خالی پیش از کلمه Please، پیام تفاوتی با پیامهای واقعی Instagram نداشته و شاید کمتر کاربری متوجه جعلی بودن آن شود.

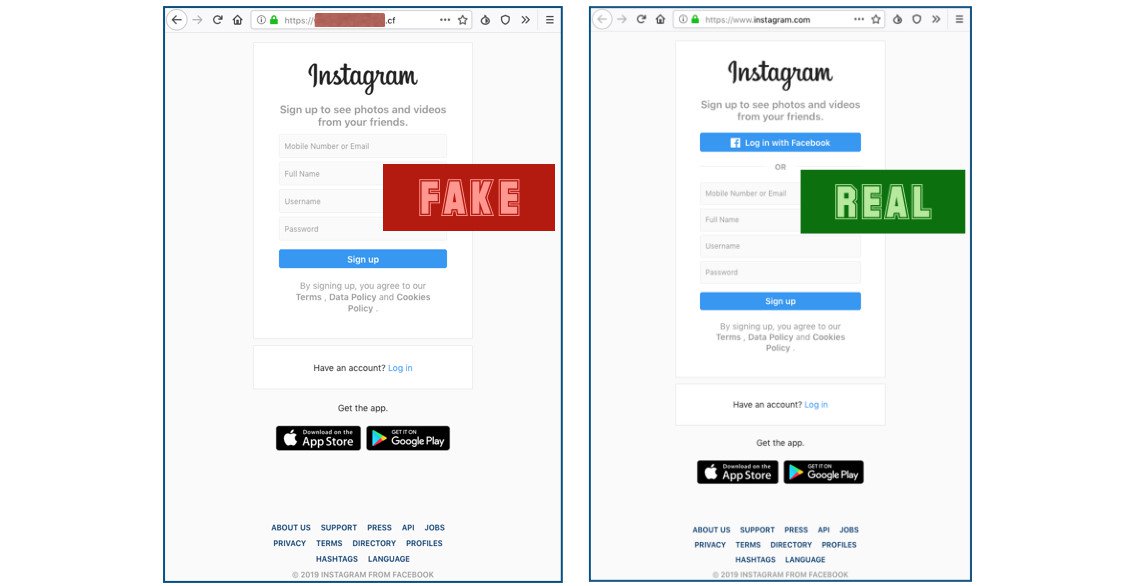

در صورت کلیک بر روی لینک sign in کاربر به صفحهای اینترنتی با ظاهری کاملا مشابه با سایت Instagram هدایت میشود. نکته جالب استفاده صفحه جعلی از پودمان HTTPS از طریق یک گواهینامه معتبر است. موضوعی که سبب شده که نشان سبز رنگ نمایان شده در نوار ابزار مرورگر آن را از دید کاربر بیدقت واقعیتر نشان دهد.

این درحالی است که پسوند استفاده شده در دامنه نشانی سایت جعلی، cf – بجای com – است. cf. دامنه اینترنتی جمهوری آفریقای مرکزی است.

روش اجرای این کارزار فرصتی است برای یادآوری این نکته مهم که صرف استفاده از پودمان HTTPS در نشانی یک سایت به معنای معتبر بودن آن نیست و راهکار اصلی دقت به صحیح بودن نشانی (در اینجا instagram.com) است. همچنین استفاده از احراز هویت دو عاملی نیز همواره توصیه میشود.

منبع : شبکه گستر