کمیته رکن چهارم – بدافزار اندرویدی جوکر بار دیگر موفق شد جاسوسافزارها را بر روی Play Store، فروشگاه رسمی برنامههای اندرویدی گوگل وارد کند.

اخیراً سازندگان جوکر پس از اینکه گوگل اعمال خط مشیهای جدید در Play Store برقرار کرد تا استفاده از مجوزهای SEND_SMS را محدود کند و پوششدهی Google Play Protect را افزایش دهد، به سمت تاکتیکهای جدید پیش رفتهاند.

نوع جدید جوکر با موفقیت در Play Store وارد شده و کاربران اندرویدی را آلوده کرده است. این کار با مخفی کردن payload مخرب خود به عنوان یک فایل dex رمزگذاری شده در فرم Base64 در پوشههای AndroidManifest انجام شده است. این امر به بدافزار این امکان را میدهد که زمانی که در فرایند ارسال مورد تجزیهوتحلیل قرار میگیرد، شناسایی نشده و احتیاج برای اتصال به سرور فرمان و کنترل (C2) برای دانلود موارد مخرب بر روی دستگاه های در معرض خطر را از بین ببرد.

پژوهشگرانی که متوجه نوع جدید جوکر شدهاند، یازده برنامه را به گوگل گزارش دادند. این برنامهها تا ۳۰ آوریل سال ۲۰۲۰ از بازار رسمی اندروید حذف شدند.

آخرین یافتههای پژوهشگران نشان میدهد که مولفههای حفاظتی در Google Play Store کافی نیستند. آنها توانستند موارد متعددی از آپلودهای جوکر را بهصورت هفتگی در Google Play کشف کنند.

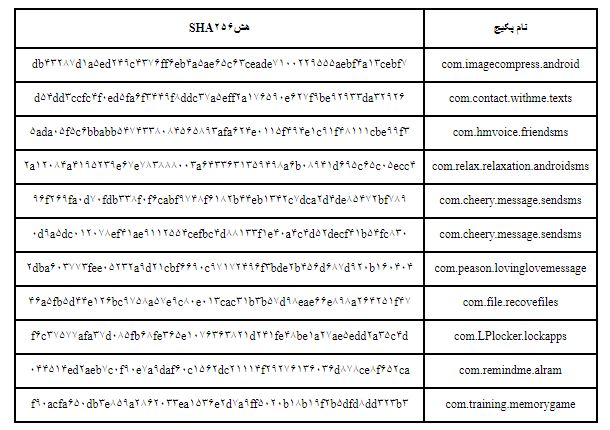

لیستی از نمونه هشهای بدافزار جوکر و به همراه نام پکیجهای اندروید آنها در جدول زیر ارائه شدهاست: