کمیته رکن چهارم – شرکت امنیت سایبری سمانتک، بدافزار پیچیده و پیشرفته Daxin را بررسی کردهاست که شبکههای دولتی مقاومسازی شده را برای جاسوسی سایبری هدف میگیرد.

محققان امنیتی شرکت امنیت سایبری سمانتک (Symantec, Corp.)، بدافزار پیچیده و پیشرفته Daxin را که شبکههای دولتی مقاومسازی شده را برای جاسوسی سایبری مورد هدف قرار میدهد، بررسی کردهاند.

کارشناسان این شرکت از اواسط آبان امسال فعالیت این تهدید پیشرفته و مستمر (Advanced Persistent Threat – بهاختصار APT) را شناسایی و رصد میکنند. به گفته این شرکت، Daxin پیشرفتهترین بدافزاری است که تاکنون از گروههای چینی دیدهشده و پیچیدگیهای فنی بکار رفته در این بدافزار تابهحال در بین بدافزارهای چینی سابقه نداشته است.

تنوع عملیات بدافزار Daxin شامل خواندن و نوشتن انواع فایلها، راهاندازی به اختیار و دخالت در عملیات عادی سیستم، قابلیت انتشار به سیستمهای اطراف خود در شبکه، امکانات مخفیسازی و … میشود.

آژانس دولتی “امنیت سایبری و امنیت زیرساخت آمریکا ” (Cybersecurity & infrastructure Security Agency – بهاختصار CISA) نیز ضمن تأیید فعالیت بدافزار Daxin، اعلام کرد که نسخ ابتدایی این بدافزار از سال ۲۰۱۳ میلادی که بخش عمده کد بدافزار طراحی و تهیهشده، مشاهده و رصد شده است. طبق اطلاعیه این آژانس، بدافزار Daxin از نوع بدافزارهای Rootkit است که دسترسی غیرمجاز (backdoor) به سیستم قربانی را فراهم میکند.

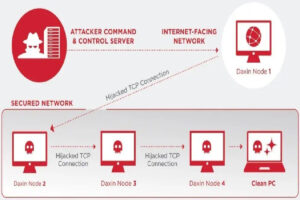

در اطلاعیه آژانس CISA آمده است که این بدافزار دارای امکانات تماس با مرکز کنترل و فرماندهی (Command and Control – بهاختصار C۲) است و این ارتباطات را به نحو پیچیدهای مخفی نگه میدارد. امکان تماس با مرکز کنترل و فرماندهی، گردانندگان Daxin را قادر میسازند تا به دستگاههایی که حتی به اینترنت متصل نیستند، دسترسی پیدا کنند.

در این اطلاعیه تاکید شده که ساختار بدافزار Daxin برای استفاده علیه اهداف مقاومسازی شده، بهینهشده تا بدون ایجاد سوءظن، قادر به نفوذ به عمق شبکه قربانی باشد و بتواند اطلاعات موردنظر را جمعآوری و سرقت کند.

- نهایت هنرنمایی برای مخفی ماندن

از لحاظ فنی، بدافزار Daxin در قالب یک Kernel Driver سیستمعامل Windows ظاهر میشود و عملیات ویژهای برای مخفی نگهداشتن فعالیتهای مخرب خود انجام میدهد.

قابلیتهای Daxin نشان میدهد که تلاش زیادی بر روی طراحی راههای ارتباطی بدافزار صورتگرفته تا با ترافیک عادی شبکه همگنشده و بهآسانی شناسایی نشود. بدین منظور، بدافزار هیچ سرویس شبکه جدیدی را فعال نمیکند و تنها از سرویسهای فعال عادی در شبکه سوءاستفاده و بهرهبرداری میکند.

این بدافزار به روش Network Tunneling با سرویسهای عادی شبکه ارتباط برقرار میکند و حتی قادر به راهاندازی ارتباط زنجیرهای (daisy-chain) برای خودبین چند دستگاه متصلبههم است.

در شبکهای از دستگاههای آلوده، بدافزار Daxin قابلیت Relay دارد و گردانندگان بدافزار میتوانند با انتخاب هر مسیری در بین دستگاههای آلوده و ارسال یک فرمان، این دستگاهها را وادار به برقراری ارتباط موردنظر کنند.

این بدافزار میتواند ارتباطات TCP/IP را تحت کنترل خود درآورد. بدافزار Daxin ترافیک ورودی TCP را برای دادههای خاصی رصد میکند و هنگامیکه این دادهها را تشخیص دهد، خود را بهجای دریافتکننده واقعی ترافیک جایگزین کرده و کنترل این ارتباط را به دست میگیرد. سپس یک تبادل کلید رمزنگاری صورتگرفته و بدین ترتیب، یک کانال ارتباطی رمزگذاری شده و امن برقرار میشود تا از این طریق بدافزار فرمانها جدید را دریافت کرده و اطلاعات جمعآوریشده را ارسال کند.

در اختیار گرفتن ارتباطات TCP، قابلیت مخفیسازی فوقالعادهای به بدافزار Daxin میدهد. همچنین امکان برقراری ارتباط در شبکههای سازمانی که سیاستهای امنیتی سختگیرانهای در تجهیزات فایروال تعریف کردهاند را فراهم میکند. بعلاوه، در این حالت احتمال شناسایی شدن بدافزار توسط مراکز عملیات امنیت (SOC) که رفتارهای نامتعارف شبکه را همواره رصد میکنند، کاهش مییابد.

شرکت سمانتک، به دلیل مشاهده بدافزار Daxin در کنار ابزارهای مخرب دیگر که توسط گروههای چینی مورداستفاده قرار میگیرند، فعالیت این بدافزار را نیز به این گروهها نسبت داده است. همچنین تاکنون بیشتر قربانیان و اهداف موردنظر Daxin، سازمانها و دولتهایی بودهاند که از لحاظ مختلف اقتصادی و سیاسی موردتوجه کشور چین هستند.

منبع : افتانا