کمیته رکن چهارم – آسیبپذیری جدید کشف شده در رابط مدیریت وب سیسکو به یک مهاجم احراز هویت شده اجازه میدهد از راه دور دستور دلخواه خود را تزریق کند.

جزئیات آسیبپذیری

آسیبپذیری مذکور با شناسه “CVE-۲۰۲۲-۲۰۸۷۱” و شدت بالا گزارش شده است. این آسیبپذیری به دلیل اعتبارسنجی ناکافی ورودی ارائه شده توسط کاربر برای این رابط وب اتفاق میافتد. مهاجم میتواند با احراز هویت از طریق سیستم و ارسال یک بسته HTTP جعلی به دستگاه آسیبدیده، از این آسیبپذیری سوءاستفاده کند. بهرهبرداری موفق، مهاجم را قادر میسازد تا دستورات دلخواه خود را بر روی سیستم عامل اصلی اجرا کند و امتیازات خود را در حد کاربر root افزایش دهد. برای بهرهبرداری موفق از این آسیبپذیری، مهاجم حداقل به امتیاز read-only نیاز دارد.

محصولات تحت تأثیر

این آسیبپذیری AsyncOS را برای Secure Web Appliance، هم در دستگاههای مجازی و هم سختافزاری تحت تاثیر قرار میدهد.

به تایید سیسکو، محصولات زیر آسیبپذیر نیستند:

– (Email Security Appliance (ESA هم در دستگاههای مجازی و هم سختافزاری

– (Secure Email and Web Manager که قبلا Security Management Appliance (SMA شناخته میشد، هم در دستگاههای مجازی و هم سختافزاری

توصیههای امنیتی

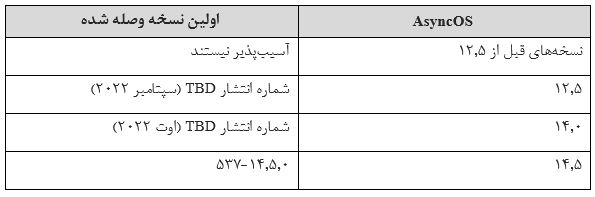

به کاربران توصیه میشود هر چه سریعتر نرمافزار خود را به آخرین نسخه وصله شده، مطابق جدول زیر ارتقا دهند.

در بیشتر موارد، این نرمافزار را میتوان از طریق شبکه با استفاده از گزینههای System Upgrade در رابط وب Secure Web Appliance ارتقا داد.

جهت ارتقا دستگاه با کمک رابط وب، مراحل زیر را انجام دهید:

• System Administration > System Upgrade را انتخاب کنید.

• روی گزینههای Upgrade کلیک کنید.

• Download و Install را انتخاب کنید.

• نسخه موردنظر خود را انتخاب کنید.

• در قسمت Upgrade Preparation، گزینههای مناسب را انتخاب کنید.

• روی Proceed کلیک کنید تا عملیات ارتقا آغاز شود.

• پس از پایان کار دستگاه مجددا راهاندازی میشود.