کمیته رکن چهارم – پژوهشگران امنیتی یک کارزار دومرحلهای را شناسایی کردهاند که در آن مهاجمان با سرقت اطلاعات ورود کاربران، اقدام به نصب نرمافزارهای مشروع مدیریت از راه دور (RMM) برای دسترسی پایدار و مخفی به سیستمهای قربانی میکنند.

به گزارش کمیته رکن چهارم، کارشناسان تهدید در آزمایشگاه KnowBe4 جزئیات یک حمله دوبرداری پیچیده را افشا کردهاند که در آن مهاجمان با تکیه بر ابزارهای کاملاً مشروع، اقدام به ایجاد درِ پشتی مخفی روی سیستمهای هدف کردهاند. در این حمله بهجای استفاده از بدافزارهای کلاسیک، از نرمافزارهای Remote Monitoring and Management (RMM) بهره گرفته شده که معمولاً توسط مدیران IT استفاده میشوند.

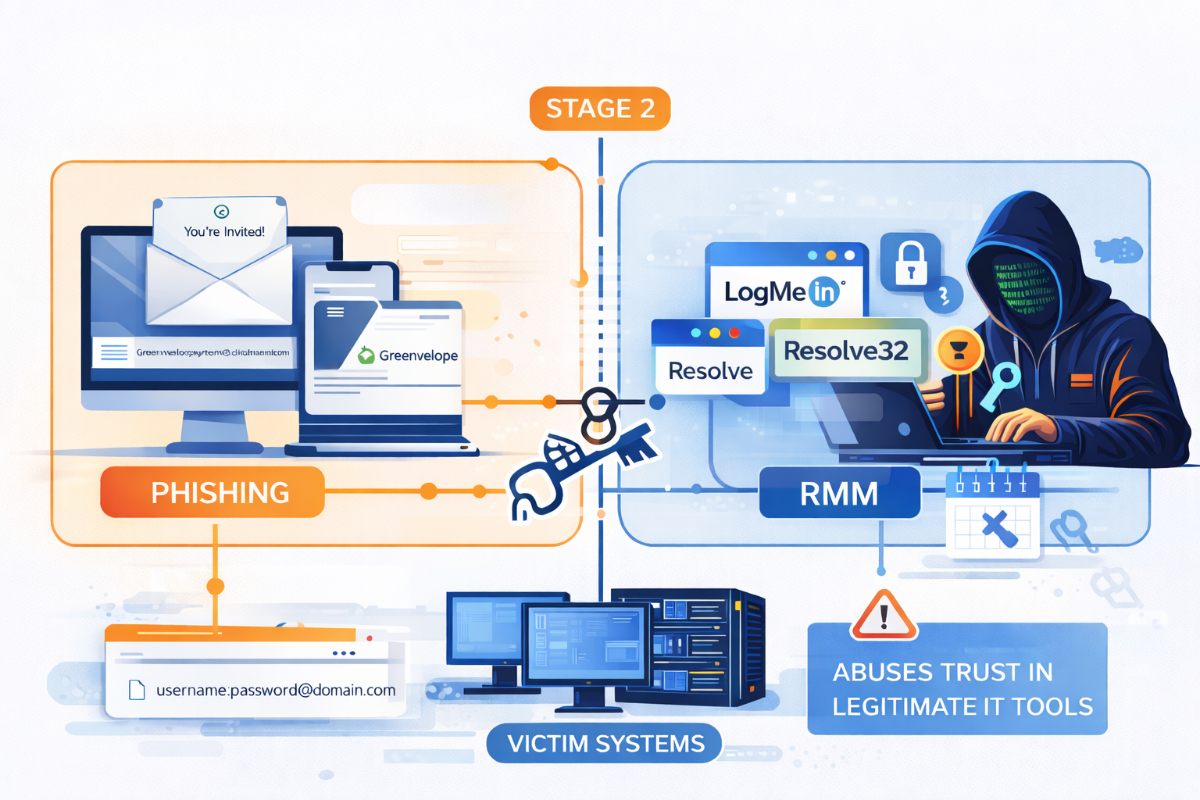

این کارزار در دو مرحله اجرا میشود: ابتدا مهاجم با ارسال ایمیل فیشینگ، اطلاعات ورود کاربران به سرویسهایی نظیر Microsoft Outlook، Yahoo و AOL را سرقت میکند. این ایمیلها ظاهری شبیه به دعوتنامههای رسمی از سرویس Greenvelope دارند و با هدف فریب کاربران برای کلیک روی لینکهای جعلی طراحی شدهاند.

پس از سرقت اعتبارنامهها، مرحله دوم آغاز میشود؛ مهاجم از حساب ایمیل قربانی برای ایجاد یک حساب جدید در سرویس LogMeIn استفاده کرده و توکنهای دسترسی به ابزار RMM را تولید میکند. در ادامه، یک فایل اجرایی به نام GreenVelopeCard.exe روی سیستم قربانی اجرا میشود که با گواهی دیجیتال معتبر امضا شده و بهطور مخفی، نرمافزار LogMeIn Resolve را نصب و به URL تحت کنترل مهاجم متصل میکند.

پس از نصب موفق، مهاجمان تنظیمات سیستم را طوری تغییر میدهند که ابزار مدیریت از راه دور با سطح دسترسی کامل اجرا شود. برای تضمین ماندگاری، وظایف زمانبندیشدهای بهصورت مخفی در سیستم ایجاد میشود تا حتی در صورت بستن برنامه، اجرای آن از سر گرفته شود.

پژوهشگران تأکید کردهاند که مهاجمان با سوءاستفاده از «اعتماد سازمانی به ابزارهای مشروع» در حال عبور از فیلترهای امنیتی هستند و با استفاده از یک «کلید اسکلت»، عملاً کنترل سیستم را در دست میگیرند.

برای مقابله با این نوع تهدیدات، سازمانها باید نسبت به موارد زیر حساسیت ویژهای داشته باشند:

-

شناسایی نصبهای غیرمجاز ابزارهای RMM

-

محدودسازی اجرای این ابزارها تنها به حسابهای مجاز

-

بررسی الگوهای استفاده مشکوک از RMM و پایش مداوم فعالیتها

در مجموع، این کارزار نمونهای روشن از تغییر تاکتیک مهاجمان بهسوی بهرهبرداری از ابزارهای مورد اعتماد است. در چنین فضایی، پایش دقیق رفتار ابزارهای مدیریتی، نظارت بر هویت کاربران، و کنترل دقیق دسترسیها از الزامات دفاع مؤثر محسوب میشوند.

منبع: The Hacker News