کمیته رکن چهارم- گوگل اعلام کرده است که چندین بازیگر تهدید، از جمله گروههای دولتی وابسته به روسیه و چین و همچنین مهاجمان با انگیزه مالی، همچنان در حال سوءاستفاده از یک آسیبپذیری بحرانی وصلهشده در نرمافزار WinRAR هستند.

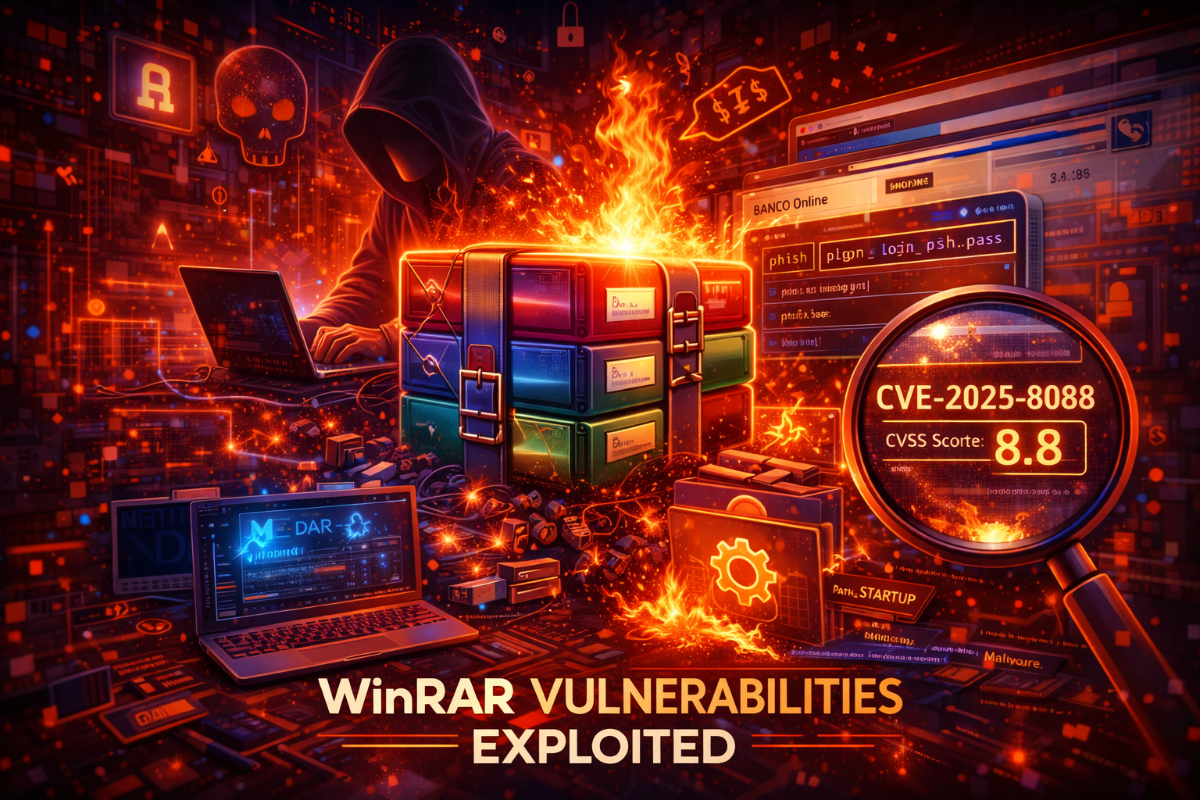

به گزارش کمیته رکن چهارم، گروه اطلاعات تهدید گوگل (GTIG) هشدار داده است که آسیبپذیری CVE-2025-8088 با امتیاز ۸٫۸، با وجود انتشار وصله در نسخه WinRAR 7.13 در جولای ۲۰۲۵، هنوز بهطور گسترده در حملات واقعی مورد بهرهبرداری قرار میگیرد. این نقص از نوع Path Traversal است و به مهاجمان اجازه میدهد فایلهای مخرب را در پوشه Startup ویندوز کپی کرده و ماندگاری ایجاد کنند؛ اقدامی که میتواند به اجرای کد دلخواه منجر شود.

گوگل تأکید کرده است که روش بهرهبرداری یکسان در کمپینهای مختلف، نشاندهنده ضعف جدی در بهروزرسانی نرمافزارها و آگاهی کاربران است. به گفته این شرکت، یکی از دلایل گسترش سوءاستفاده، وجود یک بازار زیرزمینی فعال برای خرید و فروش اکسپلویتهای WinRAR است؛ بهطوریکه برخی اکسپلویتها با قیمت چند هزار دلار معامله میشوند.

در یکی از نمونههای اشارهشده، یک گروه مجرم سایبری که کاربران برزیلی را هدف قرار داده، از این نقص برای توزیع افزونه مخرب Chrome استفاده کرده است؛ افزونهای که با تزریق JavaScript به وبسایتهای بانکی، محتوای فیشینگ نمایش داده و اطلاعات ورود کاربران را سرقت میکند.

گوگل همچنین هشدار داده است که یک آسیبپذیری دیگر WinRAR با شناسه CVE-2025-6218 نیز توسط گروههایی مانند GOFFEE، Bitter و Gamaredon مورد سوءاستفاده قرار گرفته و بار دیگر نشان میدهد که آسیبپذیریهای N-day، حتی پس از وصله شدن، همچنان تهدیدی جدی برای کاربران و سازمانها هستند.

جمعبندی:

وصله وجود دارد، اما اجرا نمیشود؛ و همین فاصله، WinRAR را به یکی از بردارهای محبوب نفوذ برای بازیگران دولتی و مجرمان سایبری تبدیل کرده است.

منبع: The Hacker News