کمیته رکن چهارم – گزارش جدید Red Report 2026 نشان میدهد تمرکز حملات سایبری از باجافزارهای پرسر و صدا به سمت نفوذهای بیصدا و بلندمدت تغییر کرده و مهاجمان بیش از هر زمان دیگری بر سرقت اعتبارنامه و ماندگاری پنهانی تمرکز دارند.

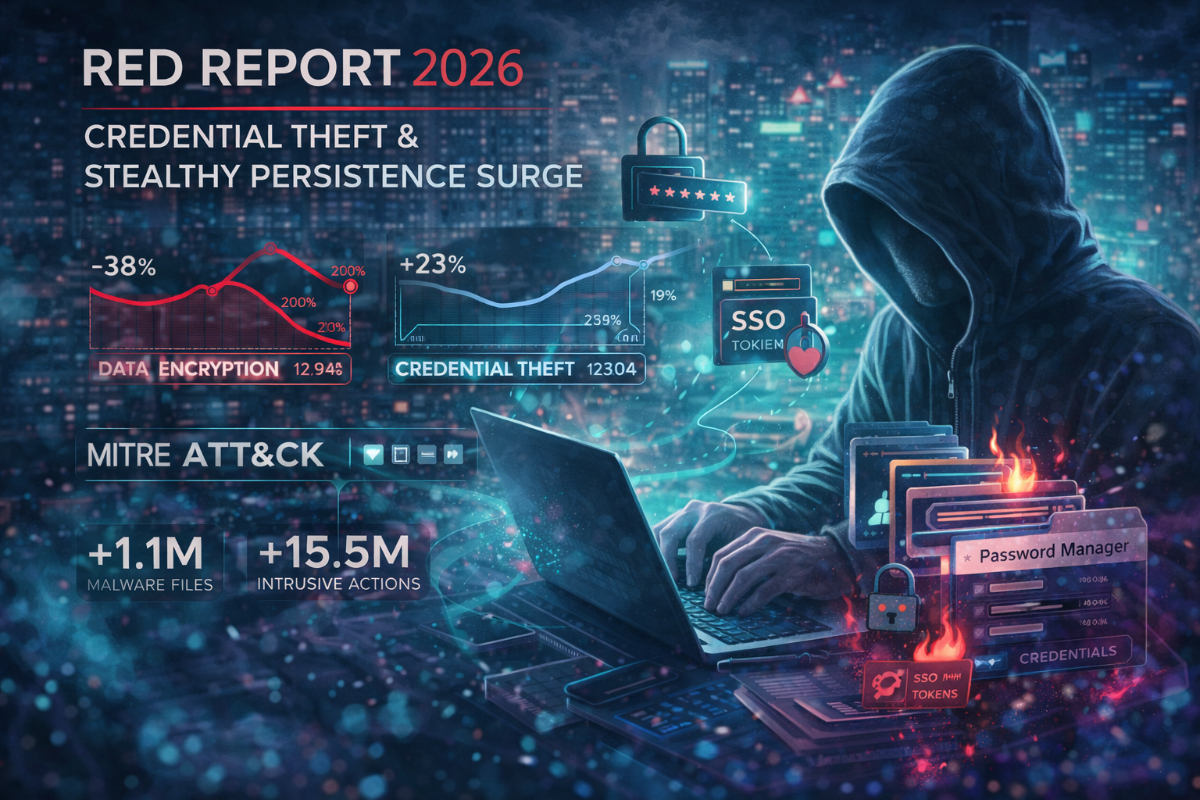

به گزارش کمیته رکن چهارم، این مطالعه که بر پایه تحلیل بیش از ۱.۱ میلیون فایل مخرب و ۱۵.۵ میلیون اقدام تهاجمی در سال ۲۰۲۵ انجام شده، حاکی از یک تغییر راهبردی مهم در الگوی حملات است. بر اساس یافتهها، تکنیک «رمزگذاری داده برای ایجاد اثرگذاری» (T1486) با کاهش ۳۸ درصدی مواجه شده و از ۲۱ درصد در سال ۲۰۲۴ به ۱۲.۹۴ درصد در سال ۲۰۲۵ رسیده است.

کارشناسان معتقدند این کاهش به معنای عقبنشینی باجافزار نیست، بلکه نشاندهنده انتقال تمرکز از تخریب آشکار به اخاذی مبتنی بر سرقت داده است. در این رویکرد، مهاجمان بدون قفلکردن سیستمها، دادههای حساس را استخراج کرده، توکنها و اعتبارنامهها را جمعآوری میکنند و برای مدت طولانی در محیط باقی میمانند تا در زمان مناسب از تهدید افشا برای فشار استفاده کنند.

گزارش همچنین نشان میدهد تکنیک «Credentials from Password Stores» (T1555) در حدود ۲۳.۴۹ درصد حملات مشاهده شده و به یکی از رایجترین روشهای نفوذ تبدیل شده است. مهاجمان با استخراج اعتبارنامههای ذخیرهشده در مرورگرها و مدیران رمز عبور، بدون ایجاد هشدار جدی، دسترسی معتبر به سامانهها به دست میآورند و سپس با ابزارهای بومی، حرکت جانبی انجام میدهند.

بر اساس این تحلیل، ۸ مورد از ۱۰ تکنیک برتر MITRE ATT&CK در سال گذشته بر پنهانکاری، ماندگاری و فرماندهی و کنترل مخفیانه متمرکز بودهاند. تکنیکهایی مانند تزریق فرایند (T1055)، اجرای خودکار پس از بوت (T1547)، استفاده از پروتکلهای لایه کاربردی برای C2 (T1071) و فرار از ماشین مجازی (T1497) بهطور گسترده مورد استفاده قرار گرفتهاند.

در بخش دیگری از گزارش آمده است که بدافزارهای مدرن پیش از اجرا، محیط را ارزیابی میکنند و در صورت شناسایی Sandbox یا محیط تحلیل، هیچ اقدامی انجام نمیدهند. این رویکرد نشان میدهد «عدم اجرا» خود به یک تاکتیک فرار از تحلیل تبدیل شده است.

در مورد نقش هوش مصنوعی نیز دادهها حاکی از آن است که برخلاف هیاهوی رسانهای، در سال ۲۰۲۵ جهش چشمگیری در استفاده عملیاتی از AI در بدافزارها مشاهده نشده و تکنیکهای سنتی همچنان غالب هستند.

جمعبندی گزارش نشان میدهد که تهدید اصلی دیگر اختلال فوری نیست، بلکه «دوره ماندگاری» مهاجم در شبکه است. در این مدل جدید، موفقیت حمله نه با رمزگذاری، بلکه با مدتزمان حضور بدون شناسایی سنجیده میشود.

منبع: The Hacker News Logo