کمیته رکن چهارم – پژوهشگران Elastic Security Labs از کشف یک کارزار پیشرفته ClickFix خبر دادهاند که با سوءاستفاده از وبسایتهای قانونی هکشده، یک تروجان دسترسی از راه دور ناشناخته به نام MIMICRAT (یا AstarionRAT) را توزیع میکند؛ بدافزاری که میتواند کنترل کامل سیستم قربانی را در اختیار مهاجم قرار دهد.

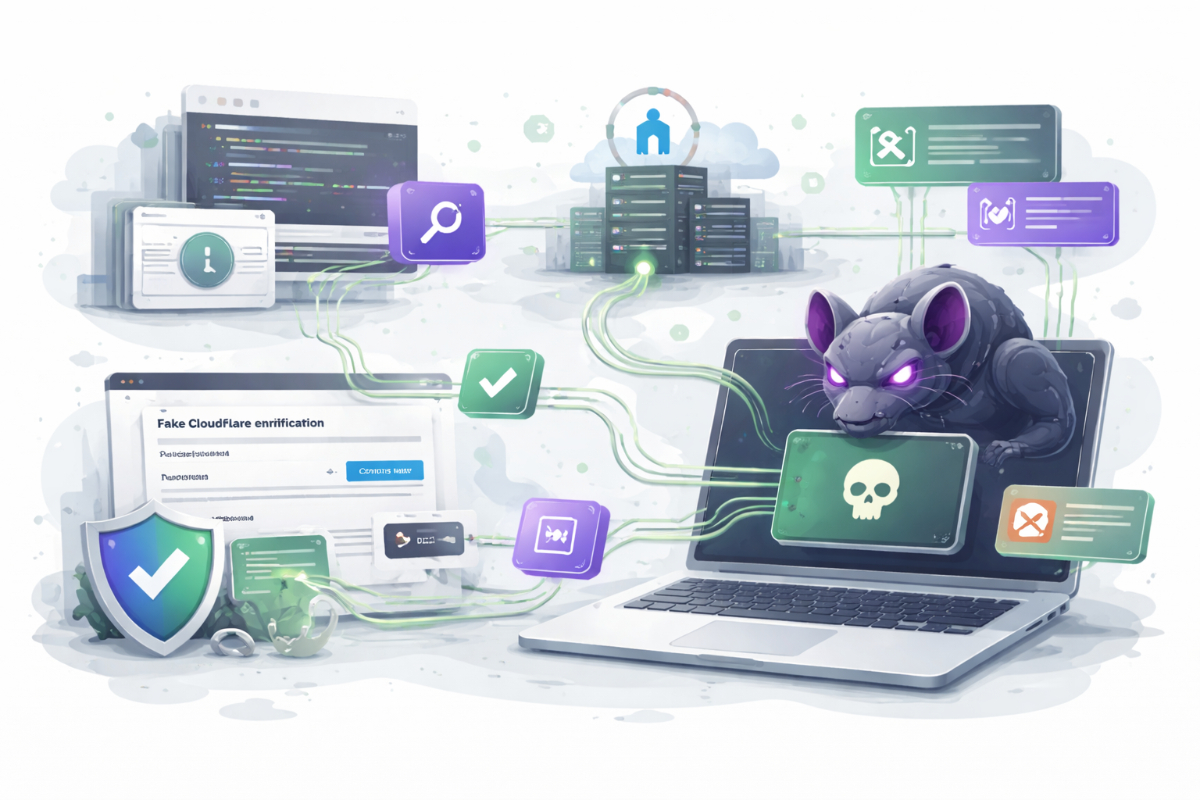

به گزارش کمیته رکن چهارم، این حمله با تزریق کد مخرب به سایتهایی در صنایع و کشورهای مختلف آغاز میشود. در نمونه مستندشده، وبسایت bincheck[.]io که یک سرویس اعتبارسنجی شماره بانکی است، به درگاه توزیع بدافزار تبدیل شده بود. کاربر پس از مشاهده یک صفحه جعلی تأیید Cloudflare، فریب میخورد تا دستوری را در پنجره Windows Run اجرا کند؛ اقدامی که زنجیره چندمرحلهای PowerShell را فعال میکند.

در ادامه، اسکریپتها با غیرفعالسازی ETW و دور زدن AMSI، یک بارگذار مبتنی بر Lua را اجرا میکنند که در نهایت shellcode رمزگذاریشده را مستقیماً در حافظه اجرا کرده و MIMICRAT را مستقر میسازد؛ بدون آنکه فایل اجرایی مشخصی روی دیسک باقی بماند.

MIMICRAT که با ++C توسعه یافته، از ارتباط HTTPS روی پورت ۴۴۳ استفاده میکند و الگوهای ترافیکی مشابه آنالیتیکس وب مشروع دارد. این RAT از ۲۲ دستور مختلف پشتیبانی میکند؛ از جمله اجرای شل تعاملی، دستکاری توکنهای امنیتی ویندوز، تزریق shellcode و تونلسازی SOCKS5 برای حرکت جانبی در شبکه. هدف نهایی چنین زنجیرهای معمولاً استقرار باجافزار یا سرقت دادههای سازمانی عنوان شده است.

این کارزار از ۱۷ زبان مختلف پشتیبانی میکند و محتوای فریب را بر اساس زبان مرورگر قربانی بومیسازی میکند؛ نشانهای از هدفگیری گسترده و فرصتطلبانه. استفاده از سایتهای معتبر هکشده، اجرای بدافزار در حافظه و تقلید ترافیک قانونی، تشخیص این تهدید را برای سامانههای امنیتی بهمراتب دشوارتر کرده است.

منبع: The Hacker News