کمیته رکن چهارم – پژوهشگران امنیت سایبری از کشف یک روش جدید برای استخراج دادههای حساس از محیطهای اجرای کد مبتنی بر هوش مصنوعی خبر دادهاند که با سوءاستفاده از درخواستهای DNS انجام میشود.

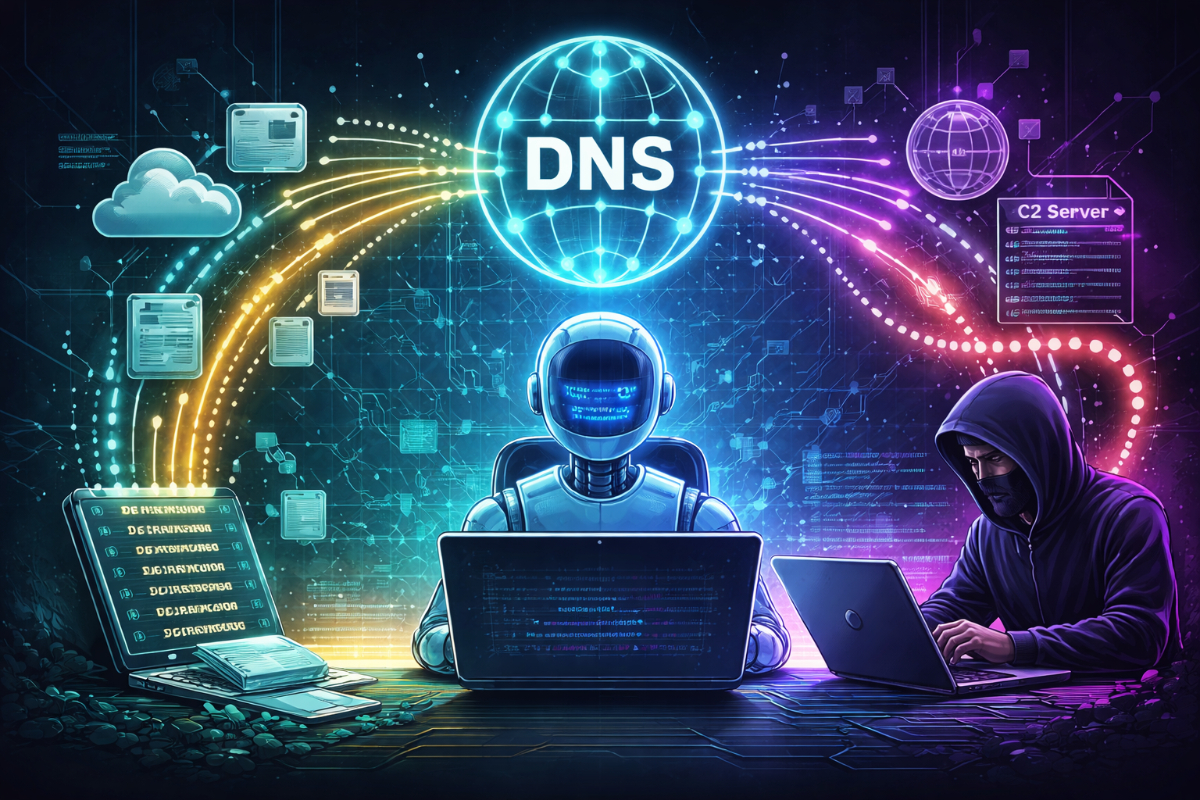

به گزارش کمیته رکن چهارم، شرکت BeyondTrust اعلام کرده است که محیط sandbox در سرویس Amazon Bedrock AgentCore Code Interpreter با وجود محدودیتهای شبکه، همچنان امکان ارسال درخواستهای DNS را فراهم میکند. این موضوع به مهاجمان اجازه میدهد یک کانال مخفی برای ارتباط (C2) ایجاد کرده و دادهها را از محیطهای ایزوله خارج کنند.

در سناریوی آزمایششده، مهاجمان میتوانند با استفاده از رکوردهای DNS، دستورات را به سیستم منتقل کرده و نتایج را از طریق queryهای subdomain بازگردانند. حتی امکان ایجاد reverse shell تعاملی نیز از این طریق وجود دارد.

پژوهشگران هشدار دادهاند در صورتی که نقشهای دسترسی IAM بیش از حد مجاز باشند، مهاجمان میتوانند به منابعی مانند S3 دسترسی یافته و دادههای حساس را استخراج کنند. این موضوع میتواند منجر به نشت داده، تخریب زیرساخت و اختلال در سرویسها شود.

آمازون در واکنش اعلام کرده این رفتار بخشی از طراحی سیستم است و به کاربران توصیه کرده از VPC mode و DNS Firewall برای کاهش ریسک استفاده کنند.

در کنار این موضوع، یک آسیبپذیری شدید دیگر در پلتفرم LangSmith با شناسه CVE-2026-25750 شناسایی شده که از طریق URL Parameter Injection میتواند منجر به سرقت توکنهای احراز هویت و دسترسی به دادههای حساس مانند تاریخچه AI، کوئریهای SQL و اطلاعات CRM شود.

همچنین چندین آسیبپذیری بحرانی در فریمورک SGLang کشف شده که با سوءاستفاده از unsafe deserialization در توابع pickle میتواند به اجرای کد از راه دور (RCE) منجر شود.

این یافتهها نشان میدهد محیطهای مبتنی بر هوش مصنوعی بهسرعت در حال تبدیل شدن به یک سطح حمله جدید و پرریسک هستند و ضعف در کنترل دسترسی، ایزولهسازی و اعتبارسنجی میتواند پیامدهای جدی امنیتی به همراه داشته باشد.

منبع: The Hacker News