کمیته رکن چهارم – این باج افزار که توسط شرکت Morphus Labs شناسایی شده از طریق ایمیل های فیشینگ (Phishing) منتشر می شود. بمحض آلوده نمودن دستگاه، بخش Master Boot Record – به اختصار MBR – دستگاه را با یک نسخه دستکاری شده جایگزین کرده و سپس اقدام به رمزنگاری دیسک سخت می کند.

کمیته رکن چهارم – این باج افزار که توسط شرکت Morphus Labs شناسایی شده از طریق ایمیل های فیشینگ (Phishing) منتشر می شود. بمحض آلوده نمودن دستگاه، بخش Master Boot Record – به اختصار MBR – دستگاه را با یک نسخه دستکاری شده جایگزین کرده و سپس اقدام به رمزنگاری دیسک سخت می کند.

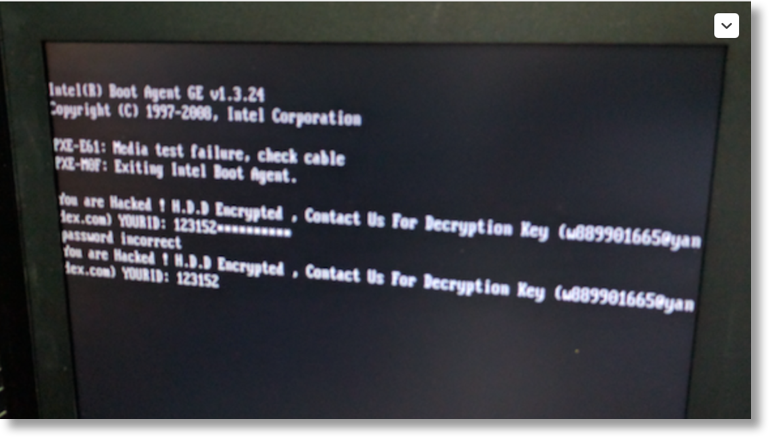

به گزارش کمیته رکن چهارم،باج افزار (Ransomware) جدیدی با عنوان Mamba بر خلاف باج افزارهای رایج که اقدام به رمز کردن فایل های کاربر می کنند، دیسک سخت قربانی را رمزگذاری می کند. این باج افزار که توسط شرکت Morphus Labs شناسایی شده از طریق ایمیل های فیشینگ (Phishing) منتشر می شود. بمحض آلوده نمودن دستگاه، بخش Master Boot Record – به اختصار MBR – دستگاه را با یک نسخه دستکاری شده جایگزین کرده و سپس اقدام به رمزنگاری دیسک سخت می کند.

پس از آن بالا آوردن دستگاه تنها با وارد کردن گذرواژه ای که در حقیقت همان کلید رمزگشایی دیسک سخت رمز شده است امکان پذیر خواهد بود.

در پیام نمایش داده شده از کاربر خواسته می شود که برای دریافت کلید مبلغ یک بیت کوین را پرداخت کند. همچنین در پیام، یک شناسه اختصاصی برای دستگاه آلوده شده و یک نشانی ایمیل برای ارسال درخواست کلید درج شده است.

Mamba را می توان گونه جدیدی از باج افزارهایی دانست که در لایه دیسک سخت اقدام به رمزنگاری اطلاعات می کنند.

در فروردین ماه نیز باج افزاری به نام Petya شناسایی شد که اقدام به رمزگذاری بخش MBR دیسک سخت می کرد. Petya ابتدا بخش MBR را بازنویسی می کرد و سپس با ایجاد یک خطای سیستم عامل حاد، سیستم عامل را وادار به راه اندازی مجدد (Reboot) می کرد. با راه اندازی مجدد کامپیوتر، MBR جعلی اقدام به اجرای دروغین برنامه CHKDSK (برای عیب یابی دیسک سخت) کرده و در مدت نمایش دروغین عیب یابی دیسک، باج افزار فایلی به نام MFT یا Master File Table را رمزنگاری می کرد.

انتشار Mamba نشان دهنده تغییر مداوم روش های مورد استفاده نویسندگان باج افزار است. بنابراین برای ایمن ماندن از گزند این باج افزارها، رعایت موارد زیر توصیه می شود:

از ضدویروس قدرتمند و به روز استفاده کنید.

از اطلاعات سازمانی بصورت دوره ای نسخه پشتیبان تهیه کنید. پیروی از قاعده ۱-۲-۳ برای داده های حیاتی توصیه می شود. بر طبق این قاعده، از هر فایل سه نسخه می بایست نگهداری شود (یکی اصلی و دو نسخه بعنوان پشتیبان). فایلها باید بر روی دو رسانه دخیره سازی مختلف نگهداری شوند. یک نسخه از فایلها می بایست در یک موقعیت جغرافیایی متفاوت نگهداری شود.

با توجه به انتشار بخش قابل توجهی از باج افزارها از طریق فایل های نرم افزار Office حاوی Macro آلوده، بخش Macro را برای کاربرانی که به این قابلیت نیاز کاری ندارند با فعال کردن گزینه “Disable all macros without notification” غیر فعال کنید. برای غیرفعال کردن این قابلیت، از طریق Group Policy، از این راهنما استفاده کنید.

در صورت فعال بودن گزینه “Disable all macros with notification” در نرم افزار Office، در زمان باز کردن فایل های Macro پیامی ظاهر شده و از کاربر می خواهد برای استفاده از کدهای بکار رفته در فایل، تنظیمات امنیتی خود را تغییر دهند. آموزش و راهنمایی کاربران سازمان به صرف نظر کردن از فایل های مشکوک و باز نکردن آنها می تواند نقشی مؤثر در پیشگیری از اجرا شدن این فایل ها داشته باشد.

ایمیل های دارای پیوست Macro را در درگاه شبکه مسدود کنید. بدین منظور می توانید از تجهیزات دیواره آتش، همچون Sophos بهره بگیرید.

سطح دسترسی کاربران را محدود کنید. بدین ترتیب حتی در صورت اجرا شدن فایل مخرب توسط کاربر، دستگاه به باج افزار آلوده نمی شود.

منبع:رسانه خبری امنیت اطلاعات