کمیته رکن چهارم – همانطور که انتظار میرفت نویسندگان برنامههای ناخواسته موسوم به استخراج کننده پولهای دیجیتالی بسرعت در حال گسترش اهداف و بسترهای خود هستند.

در پولهای دیجیتال، فرآیندی با عنوان استخراج (Mining) وجود دارد که یکی از اصلیترین وظیفه آن تایید اطلاعات تبادل شده در شبکه این واحدهای پولی است. فرآیند استخراج مستلزم فراهم بودن توان پردازشی بسیار بالاست. در نتیجه شبکه واحد دیجیتال نیز در قبال تلاشی که برای این پردازشها انجام میشود به استخراجکنندگان پاداشی اختصاص میدهد.

با توجه به نیاز به توان پردازش بالا، انجام استخراج میتواند یک سرمایهگذاری هزینهبر برای استخراجکننده باشد. اما برنامه های ناخواسته موسوم به Cryptocurrency Miner با بهرهگیری از توان پردازشی دستگاههای آلوده به خود از آنها بهمنظور سودرسانی به نویسنده یا نویسندگان برنامه سوءاستفاده میکنند.

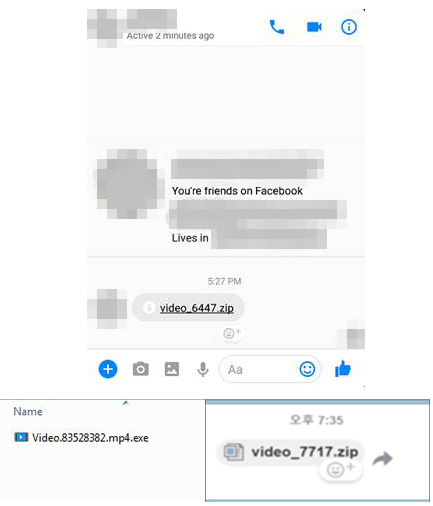

در جدیدترین مورد، مهاجمان از پیامرسان Facebook بمنظور تسخیر دستگاه کاربران بهرهگیری کردهاند.

در جریان این حملات، لینکهایی در ظاهر یک فایل ویدئویی به کاربران این پیامرسان ارسال میشود که برخی نمونههای آن بشرح زیر است:

- thisaworkstation.space

- mybigthink.space

- thisdayfunnyday.space

با کلیک بر روی لینک، با بکارگیری چند ترفند مهندسی اجتماعی، دستگاه به تسخیر شبکههای مخربی همچون Digmine در آمده و از منابع دستگاه برای پردازش پول دیجیتال Monero به نفع گردانندگان این شبکهها استفاده میشود.

همچنین در صورتی که ورود خودکار در این پیامرسان فعال شده باشد لینک مخربی نیز از طرف قربانی به دوستان او در Facebook Messenger ارسال میشود.

هر چند که پیامرسان Facebook از بسترهای مختلفی پشتیبانی میکند، اما حملات مذکور تنها بر روی نسخه Desktop این پیامرسان با موفقیت اجرا میشوند و حداقل در حال حاضر بسترهای دیگر همچون دستگاههای همراه، از گزند آنها در امان ماندهاند.

علاوه بر بکارگیری ضدویروس بهروز و قدرتمند، آموزش و راهنمایی کاربران سازمان به صرفنظر کردن از فایلهای مشکوک و باز نکردن آنها میتواند نقشی مؤثر در پیشگیری از اجرای موفقیتآمیز این حملات داشته باشد.

منبع : شبکه گستر