کمیته رکن چهارم – در میان مجموعه اصلاحیههای ماه میلادی می شرکت مایکروسافت که ۲۴ اردیبهشت عرضه شد، یک اصلاحیه بیش از سایرین جلب توجه میکرد. اصلاحیه مذکور ضعفی با شناسه CVE-2019-0708 را در بخش Remote Desktop Services سیستم عامل Windows ترمیم میکند که بهرهجویی از آن امکان اجرای کد را بهصورت از راه دور بر روی دستگاه آسیبپذیر برای مهاجم فراهم میکند.

این آسیبپذیری خیلی زود به BlueKeep معروف شد و توجه محققان امنیتی – و قطعا بسیاری از هکرها و نویسندگان ویروس – را به خود جلب کرد.

جالب اینکه نه نسخههای جدید که این نسخههای قدیمی Windows هستند که از آسیبپذیری “حیاتی” – با درجه ۹٫۸ از ۱۰ – BlueKeep تأثیر میپذیرند.

مایکروسافت با تأکید بسیار زیادی نسبت به پرخطر بودن آن هشدار داده و آن را کرمگونه (Wormable) توصیف کرده است.

این بدان معناست که مهاجم میتواند با تزریق کد حاوی بهرهجوی (Exploit) این آسیبپذیری به بدافزار، آن را به کرمی تبدیل کند که بهصورت خودکار دستگاههای آسیبپذیر را شناسایی و بدون نیاز به هر گونه دخالت کاربر، از راه دور آنها را بدافزار آلوده می کند.

کرمها از جمله مخربترین بدافزارها هستند که بسیاری از آنها در عرض چند دقیقه میتوانند در سطح بزرگترین شبکههای کامپیوتری گسترش و تمامی دستگاههای آسیبپذیر را به خود آلوده کنند. از جمله معروفترین کرمها میتوان به SQL Slammer،وSasser،وBlaster و Conficker اشاره کرد که هر یک از آنها در مدتی کوتاه سیستمهای کاربران و سازمانها را در بسیاری از کشورها دچار اختلالاتی جدی کردند.

آسیبپذیری BlueKeep پیشتر توسط مرکز ملی امنیت سایبری انگلیس کشف و بهصورت غیرعمومی به مایکروسافت گزارش شده بوده و خوشبختانه جزییات دقیقی از نحوه مورد بهرهجویی قرار دادن آن حداقل تا این لحظه در دسترس قرار نگرفته است.

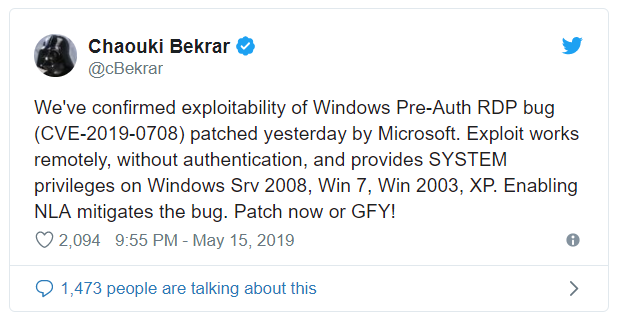

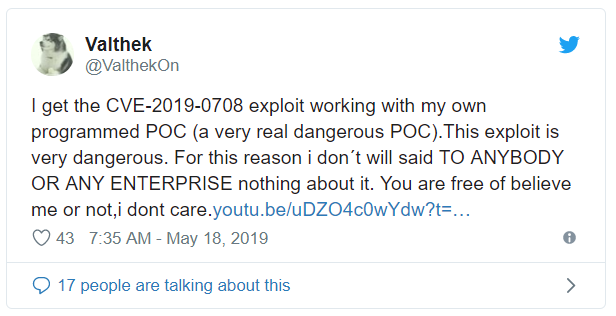

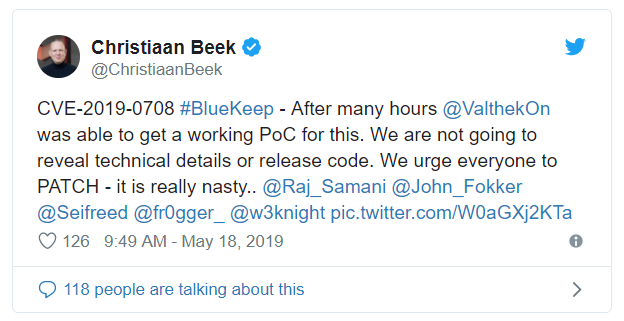

اما در روزهای اخیر چندین محقق امنیتی از قابل بهرهجویی بودن BlueKeep در جریان بررسیها و تحلیلهای خود خبر دادهاند. بنابراین تبهکاران سایبری نیز بزودی قادر به ساخت کدهای بهرهجوی آن شده و از آنها در بدافزارها و حملات سایبری خود استفاده خواهند کرد.

شدت این آسیبپذیری به حدی است که مایکروسافت برای سیستمهای عامل از رده خارج خود نیز اقدام به عرضه اصلاحیه کرده است.

در سال ۱۳۹۶ و در پی گسترش شدید آلودگیها به WannaCry، مایکروسافت در اقدامی مشابه اصلاحیهای را برای ترمیم آسیبپذیری مورد بهرهجویی این باجافزار در نسخههای XP و Server 2003 منتشر کرد. WannaCry ظرف چند روز صدها میلیون دستگاه را در کشورهای مختلف به خود آلوده کرد.

لذا به تمامی کاربران و راهبران شبکه توصیه میشود در صورتی که هنوز اصلاحیه BlueKeep را نصب نکردهاند در اسرع وقت نسبت به انجام آن اقدام کنند.

اصلاحیه عرضه شده برای نسخههای از رده خارج زیر در اینجا قابل دریافت است.

- Windows XP SP3 x86

- Windows XP Professional x64 Edition SP2

- Windows XP Embedded SP3 x86

- Windows Server 2003 SP2 x86

- Windows Server 2003 x64 Edition SP2

اصلاحیه منتشر شده برای نسخههای زیر نیز در اینجا قابل دریافت میباشد.

- Windows 7 for 32-bit Systems

- Windows 7 for x64-based Systems

- Windows Server 2008 for 32-bit Systems

- Windows Server 2008 for 32-bit Systems (Server Core installation)

- Windows Server 2008 for Itanium-Based Systems

- Windows Server 2008 for x64-based Systems

- Windows Server 2008 for x64-based Systems (Server Core installation)

- Windows Server 2008 R2 for Itanium-Based Systems

- Windows Server 2008 R2 for x64-based Systems

- Windows Server 2008 R2 for x64-based Systems (Server Core installation)

منبع : شبکه گستر