کمیته رکن چهارم – محققان موفق به ساخت ابزاری شدهاند که قربانیان GetCrypt را قادر به رمزگشایی رایگان فایلهای رمز شده توسط این باجافزار میکند.

گردانندگان GetCrypt چند روزی است که با بهرهگیری از تکنیکهای مهندسی اجتماعی اقدام به هدایت کاربران به سایتهای حاوی بسته بهرهجوی RIG و در ادامه آلودهسازی دستگاه آنها به این باجافزار میکنند.

بستههای بهرهجو (Exploit Kit) نظیر RIG امکان سوءاستفاده از آسیبپذیریهای موجود را برای ویروسنویس یا مهاجم فراهم میکنند. بنابراین نصب بودن اصلاحیههای امنیتی سیستم عامل و نرمافزارهای نصب شده میتواند دستگاه را از گزند آلوده شدن به حداقل این نسخه از GetCrypt مصون نگاه دارد.

این باجافزار به فایلهای رمزگذاری شده پسوندی چهارنویسهای که بهنحوی از CPUID دستگاه استخراج میشود الصاق میکند.

GetCrypt از الگوریتمهای Salsa20 و RSA-4096 در فرایند رمزگذاری فایلهای کاربر بهره میگیرد.

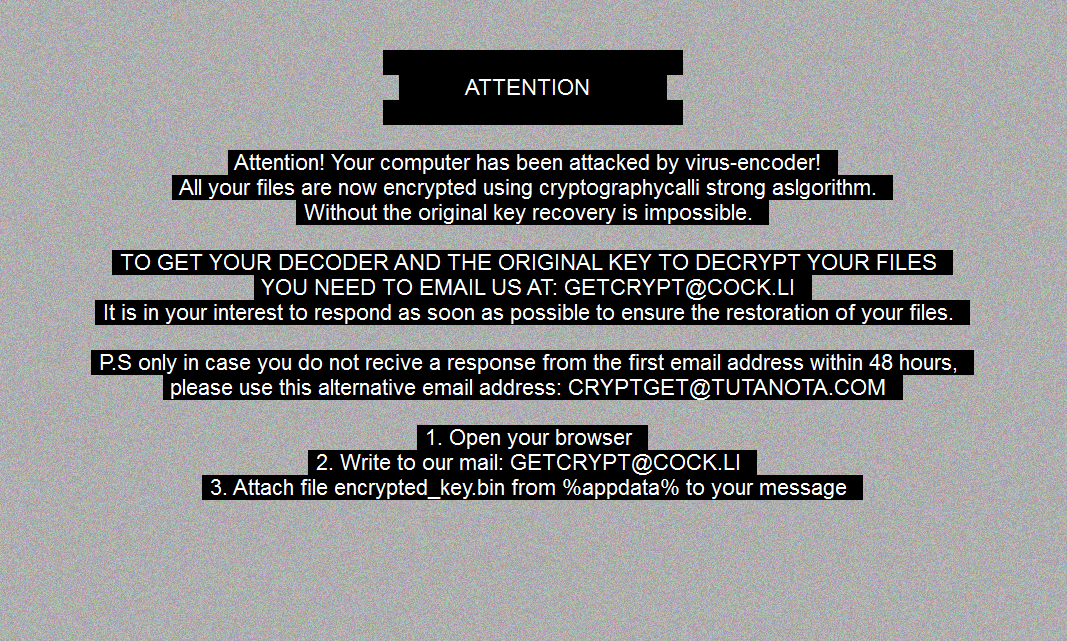

علاوه بر کپی فایل اطلاعیه باجگیری (Ransom Note) با نام decrypt my files #.txt # در هر پوشهای که حداقل یکی از فایلهای آن رمزگذاری شده تصویری مشابه شکل زیر نیز جایگزین تصویر پسزمینه Desktop قربانی میشود.

GetCrypt از اجرا شدن بر روی دستگاههایی که تنظیمات زبان آنها اوکراینی، بلاروسی، روسی یا قزاقستانی است خودداری میکند.

خوشبختانه به دلیل وجود اشکال در فرایند رمزگذاری GetCrypt، محققان شرکت امسیسافت موفق به عرضه ابزاری شدهاند که قربانیان این باجافزار را قادر به بازگرداندن رایگان فایلهای رمز شده بدون نیاز به دریافت کلید رمزگشایی از گردانندگان این باجافزار میکند.

توضیح اینکه برای استفاده از ابزار مذکور که در اینجا قابل دسترس است نیاز به ارائه فایلی سالم در کنار نسخه رمزنگاری شده به آن می باشد.

منبع : شبکه گستر