کمیته رکن چهارم – شرکت امنیت سایبری Mandiant در گزارشی اعلام کرده که گروه هکری UNC2428، منتسب به جمهوری اسلامی ایران، در سال ۲۰۲۴ کمپین پیچیدهای را برای جاسوسی از کاربران اسرائیلی اجرا کرده است.

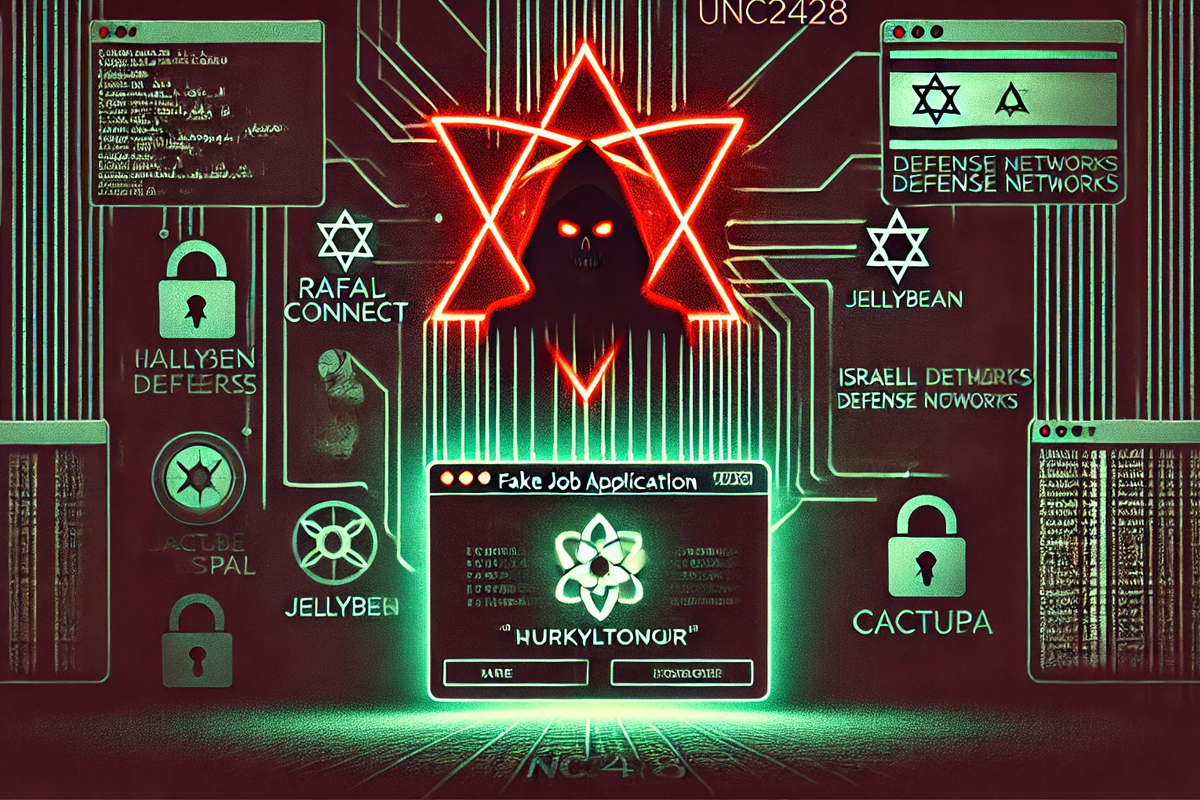

به گزارش کمیته رکن چهارم، این حمله با جعل آگهی استخدامی از سوی شرکت دفاعی اسرائیلی رافائل انجام شده است. کاربران فریبخورده به نصب فایلی به نام RafaelConnect ترغیب شدند که در واقع، ابزاری برای اجرای بدافزار مخفی MURKYTOUR بوده است. این بدافزار به مهاجمان امکان میداد تا بهطور مداوم به دستگاه قربانی دسترسی داشته باشند.

گزارش Mandiant همچنین به فعالیت دیگر گروههای وابسته به جمهوری اسلامی، از جمله Black Shadow و MuddyWater، اشاره دارد که با بدافزارهایی مانند JELLYBEAN، CANDYBOX و CACTUSPAL، اهداف خود را مورد حمله قرار دادهاند. برخی از این عملیاتها با استفاده از دامنههای جعلی و زیرساختهای ابری اجرا شدهاند تا شناساییشان دشوارتر باشد.

در کنار این گروهها، تیمهای شناختهشدهتری مانند APT42 و APT34 نیز در بازه زمانی مشابه فعال بودهاند و با بهرهگیری از مهندسی اجتماعی پیشرفته و ابزارهای سفارشی، به سرقت اطلاعات کاربران اقدام کردهاند.

شرکت Mandiant هشدار داده که این گروهها بهطور مستمر تاکتیکهای خود را بهروزرسانی میکنند و به همین دلیل، تهدید آنها برای امنیت سایبری منطقه، بهویژه در برابر اسرائیل، همچنان جدی و رو به افزایش است.