کمیته رکن چهارم – گروههایی با ارتباط احتمالی به چین با استفاده از ابزار متنباز Nezha و تکنیک آلودگی لاگ، حملات پیچیدهای را علیه سرورها در چندین کشور اجرا کردهاند که به استقرار بدافزار Gh0st RAT و کنترل از راه دور سیستمهای هدف انجامیده است.

به گزارش کمیته رکن چهارم، شرکت امنیتی Huntress اعلام کرده که مهاجمان با بهرهگیری از یک پنل phpMyAdmin آسیبپذیر، توانستهاند دستورات SQL خاصی را اجرا کرده و یک وبشل را در قالب فایل لاگ با پسوند PHP در سیستم قربانی قرار دهند. سپس با ارسال درخواست HTTP به آن فایل، دسترسی کامل از راه دور به سرور بهدست آوردهاند.

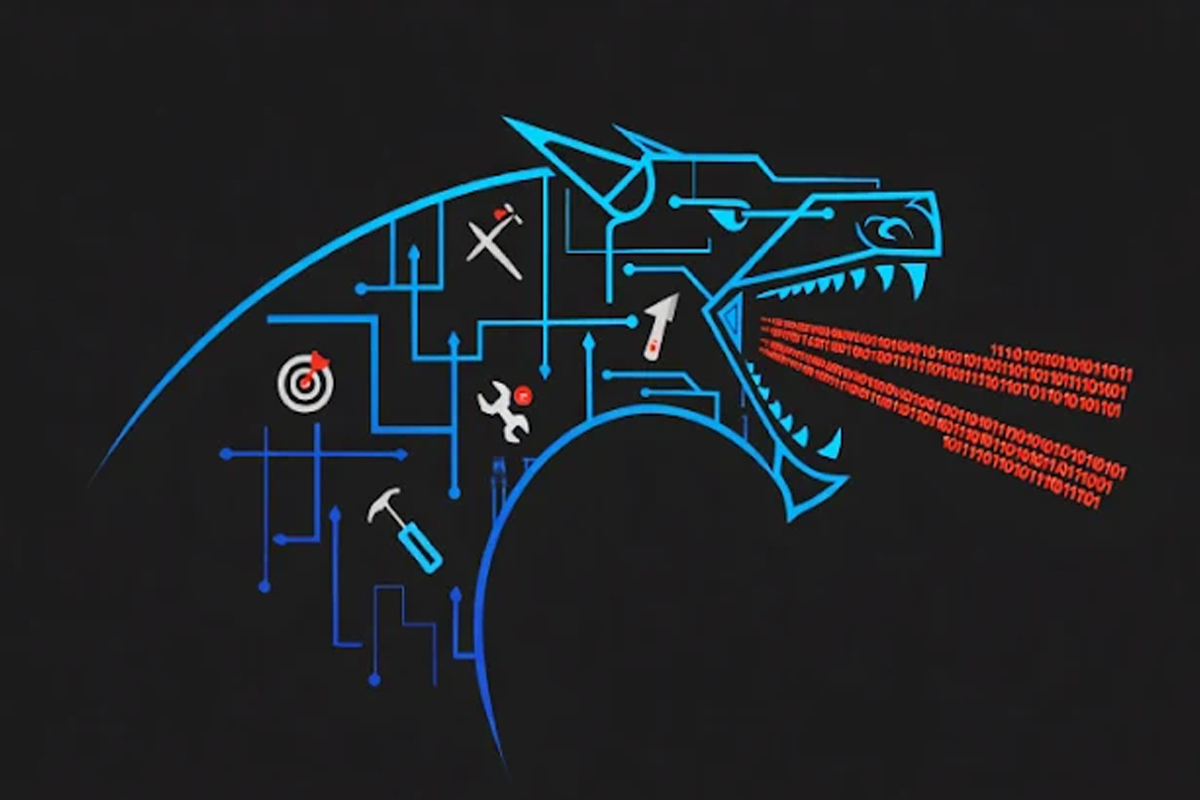

پس از بهدست آوردن دسترسی، مهاجمان ابزار نظارتی Nezha را نصب کردهاند که امکان اجرای دستورات از راه دور، غیرفعالسازی Microsoft Defender و نصب بدافزار چندمرحلهای Gh0st RAT را فراهم کرده است. بدافزار Gh0st RAT قابلیت کنترل کامل سیستم، سرقت اطلاعات و اجرای فعالیتهای مخرب را دارد.

در این کمپین، بیش از ۱۰۰ قربانی در کشورهای آسیایی مانند تایوان، ژاپن، کره جنوبی و هنگکنگ و همچنین در نقاطی از اروپا، آمریکا و آفریقا شناسایی شدهاند. داشبورد کنترل Nezha در این حملات به زبان روسی تنظیم شده، موضوعی که میتواند نشانهای از تلاش برای گمراهسازی در خصوص منبع حمله باشد.

به گفته پژوهشگران، بهرهگیری از ابزارهای متنباز به هکرها اجازه میدهد با هزینه پایین، بدون توسعه بدافزار اختصاصی و با احتمال شناسایی کمتر، حملات گستردهتری را اجرا کنند. استفاده از تکنیکهایی مانند Log Poisoning نیز گویای سطح بالای برنامهریزی و هماهنگی این عملیات است.