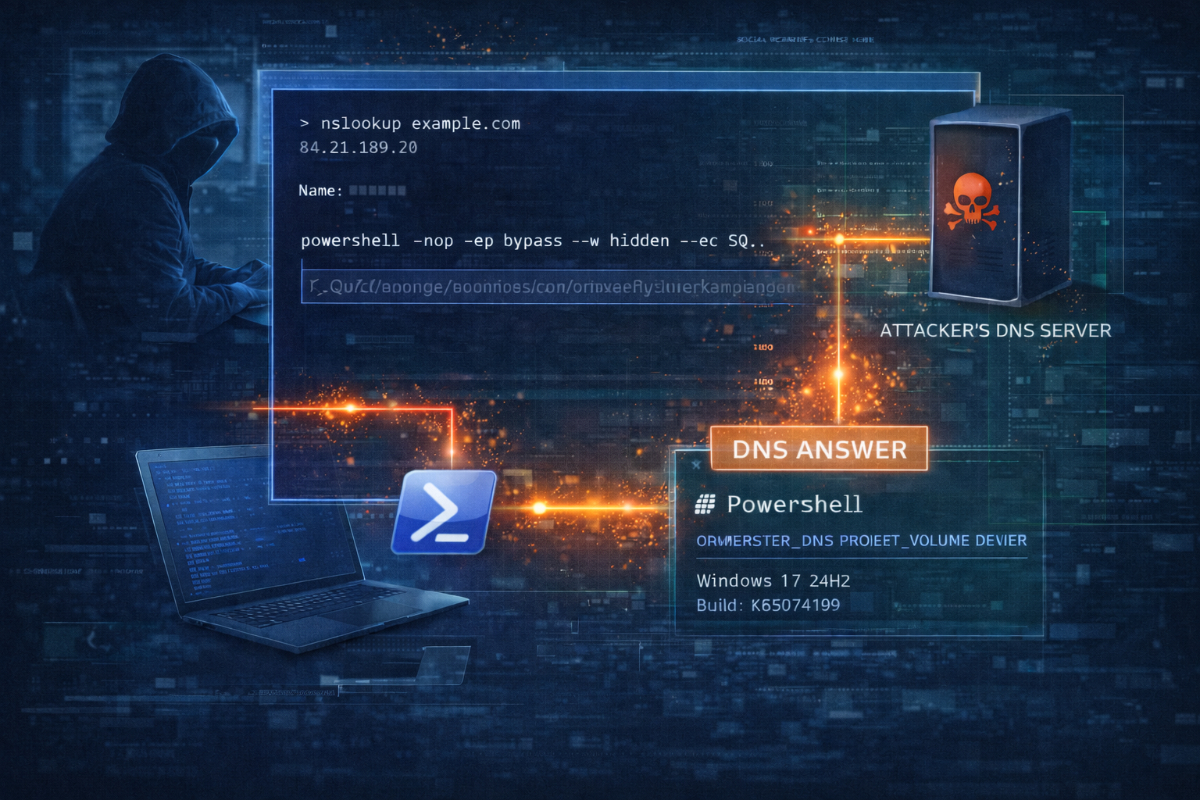

کمیته رکن چهارم – عوامل تهدید در نسخهای جدید از کارزارهای مهندسی اجتماعی ClickFix از درخواستهای DNS برای تحویل بدافزار استفاده میکنند؛ روشی که نخستین استفاده شناختهشده از DNS بهعنوان کانال انتقال در این نوع حملات محسوب میشود.در این روش، پاسخهای DNS بهجای HTTP حاوی محموله مخرب هستند.

به گزارش کمیته رکن چهارم، در کارزاری که توسط مایکروسافت شناسایی شده، قربانیان ترغیب میشوند فرمانی مبتنی بر nslookup را اجرا کنند؛ اما این فرمان بهجای استفاده از سرور DNS پیشفرض سیستم، به یک سرور تحت کنترل مهاجم متصل میشود.

تحویل PowerShell از طریق پاسخ DNS

در این حمله، پاسخ DNS دریافتی شامل یک اسکریپت مخرب PowerShell در فیلد «NAME» است. فرمان اجراشده روی سیستم، این پاسخ را استخراج کرده و از طریق cmd.exe اجرا میکند. به این ترتیب، محموله مرحله دوم بدون نیاز به دانلود مستقیم از طریق HTTP اجرا میشود.

مایکروسافت اعلام کرده در این نمونه، درخواست DNS به سروری در نشانی ۸۴[.]۲۱٫۱۸۹[.]۲۰ ارسال شده است. اگرچه این سرور اکنون در دسترس نیست، بررسیها نشان میدهد اسکریپت PowerShell مرحله دوم، بدافزارهای بیشتری را از زیرساخت مهاجم دریافت میکرد.

زنجیره آلودگی و ماندگاری

در ادامه، یک فایل ZIP روی سیستم دانلود میشود که شامل:

-

محیط اجرایی Python

-

اسکریپتهای شناسایی سیستم و دامنه

برای ایجاد ماندگاری، فایل زیر ایجاد میشود:

%APPDATA%\WPy64-31401\python\script.vbs

همچنین یک میانبر در مسیر Startup ساخته میشود:

%STARTUP%\MonitoringService.lnk

این سازوکار باعث اجرای خودکار اسکریپت در هر بار راهاندازی سیستم میشود.

محموله نهایی در این کارزار، یک تروجان دسترسی از راه دور با نام ModeloRAT است که امکان کنترل کامل سامانه آلوده را برای مهاجمان فراهم میکند.

تفاوت با ClickFixهای سنتی

در حملات معمول ClickFix، کاربران برای اجرای مستقیم فرمانهای PowerShell یا شِل فریب داده میشوند و محموله از طریق HTTP دریافت میشود. اما در این نسخه جدید:

-

DNS بهعنوان کانال مرحلهبندی استفاده میشود

-

محموله در پاسخ DNS پنهان میشود

-

تشخیص مبتنی بر ترافیک وب دشوارتر میشود

این روش به مهاجمان اجازه میدهد محمولهها را بهصورت پویا تغییر دهند و در ترافیک عادی DNS مخفی شوند.

تکامل سریع کارزارهای ClickFix

کارزارهای ClickFix در ماههای اخیر بهسرعت تکامل یافتهاند. از جمله:

-

حمله ConsentFix با سوءاستفاده از OAuth مربوط به Azure CLI برای دور زدن MFA

-

سوءاستفاده از صفحات اشتراکی ChatGPT، Grok و Claude Artifact برای انتشار راهنماهای جعلی

-

حملاتی که از طریق Pastebin کاربران رمزارز را فریب داده و کد JavaScript مخرب را مستقیماً در مرورگر اجرا میکنند

این روند نشان میدهد مهاجمان بهطور فزاینده از کانالهای کمتر متعارف مانند DNS و پلتفرمهای مورد اعتماد برای افزایش نرخ موفقیت حملات مهندسی اجتماعی استفاده میکنند.