کمیته رکن چهارم – با افزایش استفاده از چارچوب عامل هوش مصنوعی OpenClaw، پژوهشگران امنیتی از نخستین نمونه سرقت فایلهای پیکربندی این ابزار توسط بدافزارهای سرقت اطلاعات خبر دادهاند؛ فایلهایی که حاوی کلیدهای API، توکنهای احراز هویت و سایر دادههای حساس کاربران هستند.

به گزارش کمیته رکن چهارم، شرکت امنیت سایبری Hudson Rock اعلام کرده یک آلودگی فعال را شناسایی کرده که در آن یک بدافزار Infostealer موفق شده محیط پیکربندی OpenClaw را از سیستم قربانی استخراج کند. OpenClaw که پیشتر با نامهای ClawdBot و MoltBot شناخته میشد، یک چارچوب عامل هوش مصنوعی است که بهصورت محلی اجرا میشود و به فایلهای دستگاه، ایمیل و برخی سرویسهای آنلاین دسترسی دارد.

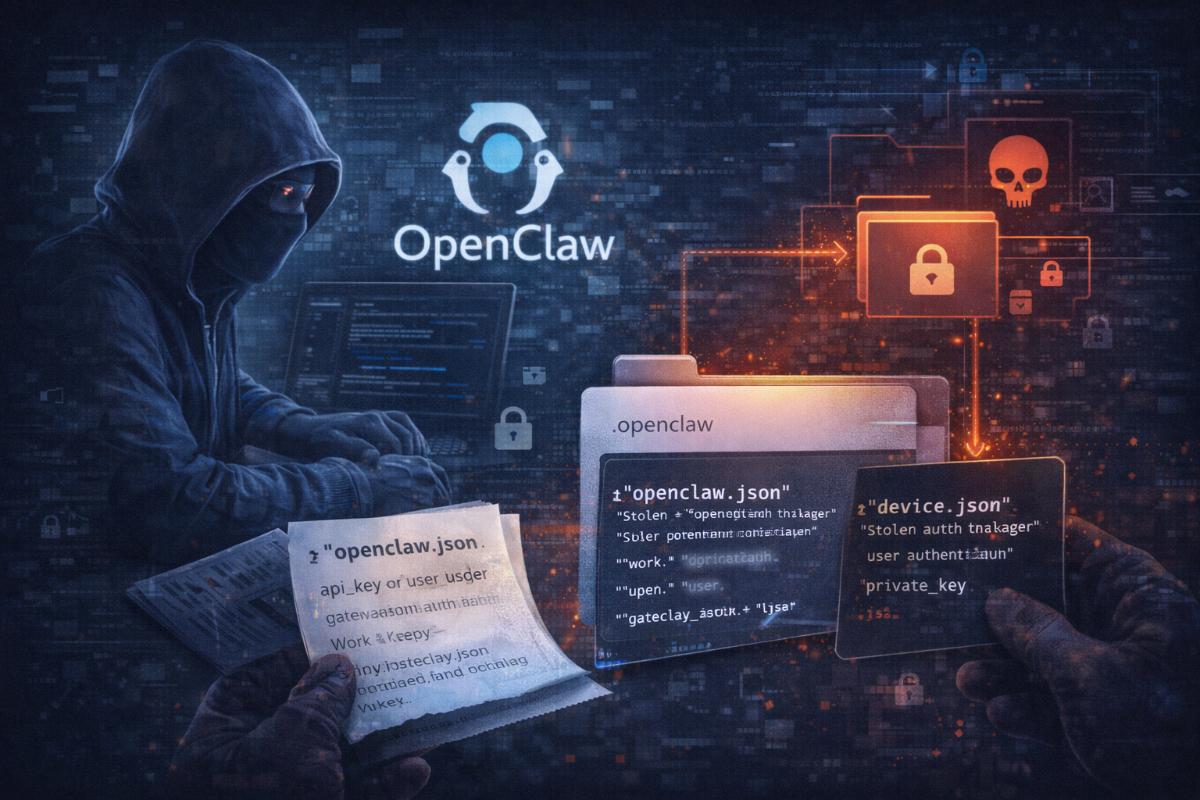

بر اساس این گزارش، دادههای سرقتشده شامل فایلهای حساس موجود در پوشه پیکربندی .openclaw بوده است؛ از جمله فایل openclaw.json که حاوی توکن احراز هویت gateway و مسیر فضای کاری کاربر است، و فایل device.json که کلیدهای عمومی و خصوصی مورد استفاده برای امضای ارتباطات را در خود نگه میدارد. دسترسی به کلید خصوصی میتواند به مهاجم امکان جعل هویت دستگاه قربانی و دور زدن برخی سازوکارهای امنیتی را بدهد.

الون گال، همبنیانگذار و مدیر فناوری Hudson Rock، اعلام کرده بدافزار مورد استفاده احتمالاً گونهای از Vidar Infostealer بوده و دادهها در تاریخ ۱۳ فوریه ۲۰۲۶ (۲۴ بهمن ۱۴۰۴) استخراج شدهاند. به گفته وی، این بدافزار بهطور خاص OpenClaw را هدف قرار نداده، بلکه از روال عمومی جستوجوی فایلهایی با کلیدواژههایی مانند «token» و «private key» استفاده کرده است؛ موضوعی که باعث شده فایلهای حساس این چارچوب نیز در میان دادههای سرقتشده قرار گیرند.

علاوه بر فایلهای پیکربندی، فایلهای مرتبط با حافظه پایدار عامل از جمله AGENTS.md، MEMORY.md و soul.md نیز استخراج شدهاند؛ فایلهایی که میتوانند شامل لاگ فعالیتهای روزانه، پیامهای خصوصی و دادههای زمینهای مرتبط با تعاملات کاربر باشند. Hudson Rock اعلام کرده دادههای بهدستآمده بالقوه برای تصاحب کامل هویت دیجیتال قربانی کافی هستند.

کارشناسان امنیتی هشدار دادهاند با افزایش ادغام عاملهای هوش مصنوعی در جریانهای کاری حرفهای، Infostealerها احتمالاً تمرکز بیشتری بر چنین چارچوبهایی خواهند داشت و مکانیزمهای هدفمندتری برای استخراج اسرار ذخیرهشده در آنها توسعه خواهند داد.

همزمان، شرکت Tenable نیز از کشف یک آسیبپذیری بحرانی با شناسه CVE-2026-2577 در ابزار Nanobot — یک دستیار شخصی الهامگرفته از OpenClaw — خبر داده است. این نقص میتوانست به مهاجمان امکان ربایش کامل نشستهای WhatsApp را بدهد. این آسیبپذیری در نسخه ۰٫۱۳٫post7 برطرف شده است.

کارشناسان تأکید میکنند عاملهای هوش مصنوعی شخصی به مخازنی از اسرار دیجیتال کاربران تبدیل شدهاند و نگهداری ایمن توکنهای API، کلیدهای خصوصی و دادههای احراز هویت در این محیطها باید با سختگیری بیشتری انجام شود. به گفته تحلیلگران، تحول اخیر نشان میدهد هدف مهاجمان دیگر صرفاً گذرواژههای مرورگر نیست، بلکه «هویت دیجیتال کامل» کاربران در کانون توجه قرار گرفته است.