کمیته رکن چهارم – یک گروه هکری مظنون به حمایت دولت چین از اواسط سال ۲۰۲۴ (اواسط ۱۴۰۳) بهصورت مخفیانه از یک آسیبپذیری بحرانی در محصولات Dell در قالب حملات روز-صفر سوءاستفاده کرده است.

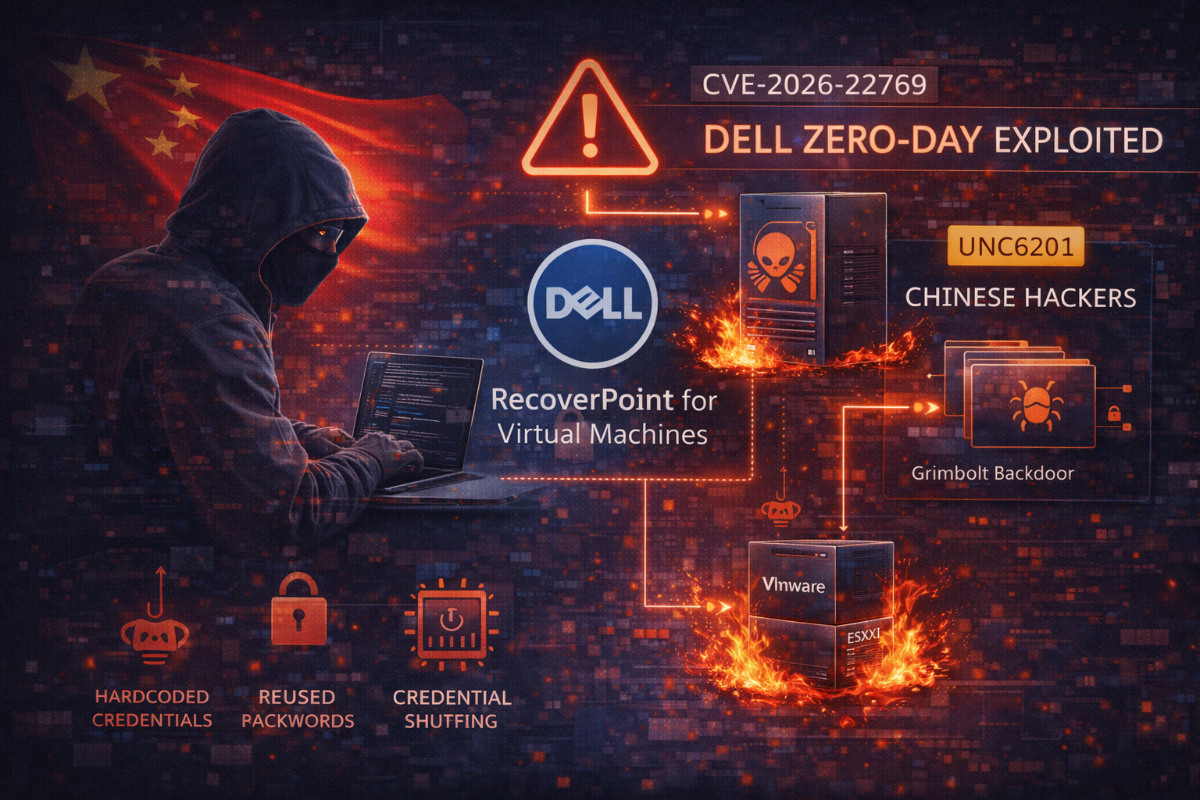

به گزارش کمیته رکن چهارم، پژوهشگران شرکت Mandiant و گروه اطلاعات تهدید گوگل (GTIG) اعلام کردند خوشه تهدیدی با شناسه UNC6201 آسیبپذیری CVE-2026-22769 را در محصول Dell RecoverPoint for Virtual Machines مورد بهرهبرداری قرار داده است. این راهکار برای پشتیبانگیری و بازیابی ماشینهای مجازی VMware استفاده میشود.

طبق اطلاعیه امنیتی Dell، نسخههای پیش از ۶٫۰٫۳٫۱ HF1 این محصول دارای یک اعتبارنامه سختکدنویسیشده (hardcoded credential) هستند که میتواند به مهاجم راه دور بدون نیاز به احراز هویت اجازه دسترسی غیرمجاز به سیستمعامل زیربنایی و ایجاد ماندگاری در سطح ریشه (root-level persistence) را بدهد. Dell این نقص را بحرانی ارزیابی کرده و از مشتریان خواسته است در اسرع وقت نسبت به ارتقا یا اعمال اصلاحیه اقدام کنند.

استقرار درِ پشتی Grimbolt

بر اساس یافتههای Mandiant، UNC6201 پس از نفوذ اولیه، چندین محموله بدافزاری در شبکه قربانیان مستقر کرده است؛ از جمله یک درِ پشتی تازهشناساییشده با نام Grimbolt که با زبان C# توسعه یافته است. این بدافزار با استفاده از یک تکنیک کامپایل جدیدتر ساخته شده که تحلیل آن را دشوارتر از نسل قبلی موسوم به Brickstorm میکند.

پژوهشگران اعلام کردند این گروه در سپتامبر ۲۰۲۵ (شهریور ۱۴۰۴) Grimbolt را جایگزین Brickstorm کرده است، هرچند هنوز مشخص نیست این اقدام بخشی از یک برنامه ارتقایی بوده یا در واکنش به فعالیتهای پاسخ به حادثه انجام شده است.

هدفگیری زیرساختهای VMware و تکنیک Ghost NIC

مهاجمان برای حرکت جانبی در شبکههای هدف از روشی نوآورانه استفاده کردهاند که شامل ایجاد رابطهای شبکه مجازی موقت موسوم به Ghost NIC روی سرورهای VMware ESXi است. این تکنیک به آنها اجازه میدهد بدون جلب توجه، از ماشینهای مجازی آلوده به سایر بخشهای داخلی یا حتی محیطهای SaaS دسترسی پیدا کنند.

Mandiant تأکید کرده این روش پیشتر در تحقیقات این شرکت مشاهده نشده و نشاندهنده تکامل تاکتیکهای عملیاتی این گروه است. همچنین گزارش شده UNC6201 دستگاههایی را هدف قرار میدهد که معمولاً فاقد راهکارهای سنتی تشخیص و پاسخ نقطه پایانی (EDR) هستند تا بتواند حضور طولانیمدت و مخفیانه در شبکه حفظ کند.

همپوشانی با سایر خوشههای تهدید چینی

پژوهشگران همپوشانیهایی میان UNC6201 و خوشه تهدید دیگری با نام UNC5221 شناسایی کردهاند؛ گروهی که پیشتر به سوءاستفاده از آسیبپذیریهای روز-صفر Ivanti و استفاده از بدافزارهایی مانند Spawnant، Zipline و Brickstorm نسبت داده شده بود. با این حال، GTIG اعلام کرده این دو گروه الزاماً یکسان نیستند.

در سال ۲۰۲۴ نیز حملات مبتنی بر Brickstorm علیه سرورهای VMware vCenter در سازمانهای آمریکایی توسط چندین شرکت امنیتی گزارش شده بود.

توصیه امنیتی

کارشناسان امنیتی تأکید میکنند سازمانهایی که از Dell RecoverPoint for Virtual Machines استفاده میکنند باید فوراً نسخههای آسیبپذیر را شناسایی و اصلاحیههای منتشرشده را اعمال کنند. همچنین توصیه میشود زیرساختهای مجازیسازی، بهویژه سرورهای ESXi و vCenter، تحت پایش مداوم قرار گیرند و راهکارهای تشخیص پیشرفته برای محیطهای فاقد EDR بهکار گرفته شود.

این رویداد نشان میدهد زیرساختهای مجازی و سامانههای پشتیبانگیری سازمانی به اهداف جذابی برای گروههای پیشرفته دولتی تبدیل شدهاند؛ بهویژه زمانی که دارای نقصهای بحرانی یا پیکربندیهای پیشفرض ناایمن باشند.