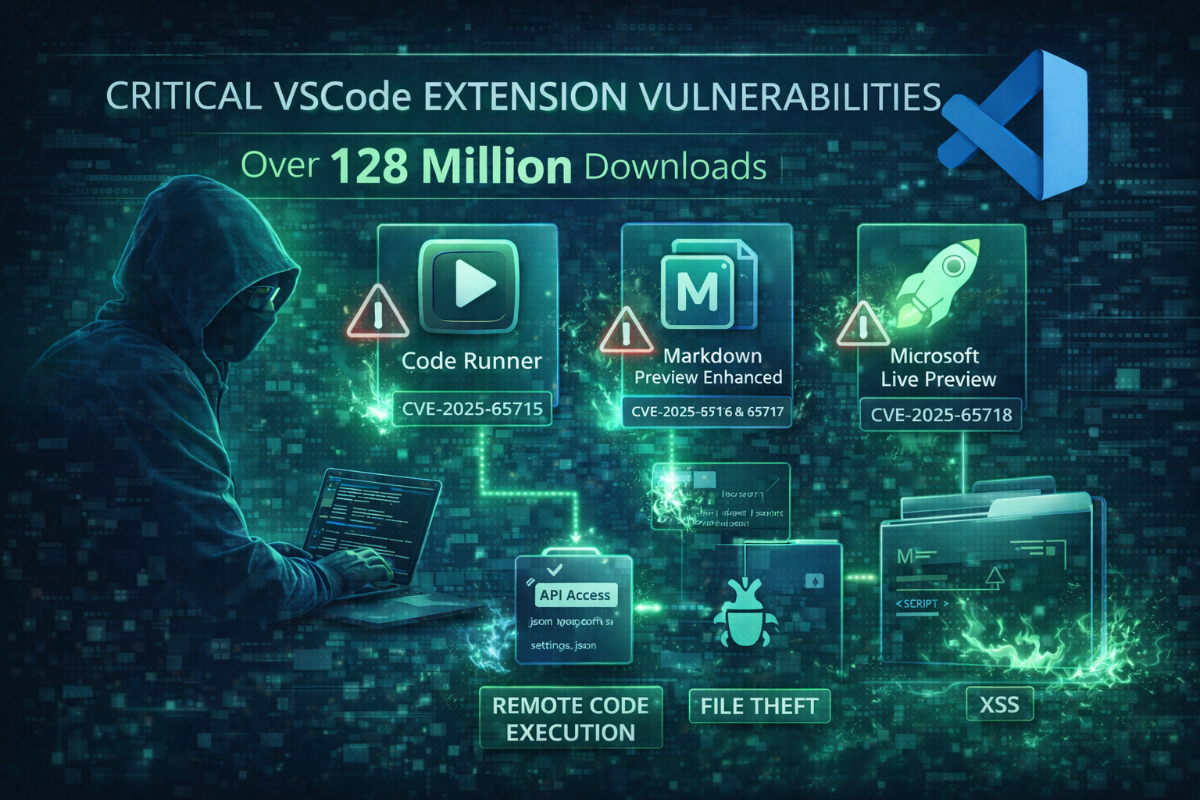

کمیته رکن چهارم – پژوهشگران امنیتی از شناسایی چندین آسیبپذیری با شدت بالا تا بحرانی در افزونههای پرکاربرد Visual Studio Code خبر دادهاند؛ نقصهایی که در مجموع بیش از ۱۲۸ میلیون بار دانلود شدهاند و میتوانند برای سرقت فایلهای محلی و اجرای کد از راه دور مورد سوءاستفاده قرار گیرند.

به گزارش کمیته رکن چهارم، شرکت Ox Security اعلام کرده این آسیبپذیریها افزونههای Code Runner، Markdown Preview Enhanced و Microsoft Live Preview را تحت تأثیر قرار میدهد. به گفته پژوهشگران، این مشکلات از ژوئن ۲۰۲۵ (خرداد ۱۴۰۴) به نگهدارندگان افزونهها گزارش شده، اما تاکنون پاسخی رسمی دریافت نشده است.

اجرای کد از راه دور در محیط توسعه

افزونههای VSCode به دلیل دسترسی گسترده به فایلهای سیستم، ترمینال و منابع شبکه، در صورت آسیبپذیر بودن میتوانند به نقطه ورود حیاتی برای مهاجمان تبدیل شوند. Ox Security هشدار داده است که بهرهبرداری موفق از این نقصها ممکن است به حرکت جانبی در شبکه، استخراج داده و حتی تصاحب کامل سیستم توسعهدهنده منجر شود.

جزئیات آسیبپذیریها

آسیبپذیری CVE-2025-65715 در افزونه Code Runner (با بیش از ۳۷ میلیون دانلود) امکان اجرای کد از راه دور را از طریق تغییر مخرب فایل پیکربندی global settings.json فراهم میکند. در این سناریو، مهاجم میتواند با فریب کاربر برای اعمال یک تنظیمات دستکاریشده، اجرای کد دلخواه را فعال کند.

دو آسیبپذیری CVE-2025-65716 و CVE-2025-65717 افزونه Markdown Preview Enhanced را هدف قرار میدهد. یکی از این نقصها با امتیاز شدت ۸.۸ امکان اجرای JavaScript دلخواه از طریق یک فایل Markdown دستکاریشده را فراهم میکند و دیگری میتواند به سرقت فایلهای محلی از طریق سناریوهای مبتنی بر Live Server منجر شود. این افزونه در مجموع بیش از ۸۰ میلیون بار دانلود شده است.

همچنین در افزونه Microsoft Live Preview (با بیش از ۱۱ میلیون دانلود) یک آسیبپذیری XSS تککلیکی در نسخههای پیش از ۰٫۴٫۱۶ شناسایی شده که میتواند برای دسترسی به فایلهای حساس روی سیستم توسعهدهنده مورد سوءاستفاده قرار گیرد.

تأثیر بر IDEهای مبتنی بر VSCode

این مشکلات تنها به VSCode محدود نیست و محیطهای توسعه سازگار و مبتنی بر آن مانند Cursor و Windsurf نیز در صورت استفاده از افزونههای آسیبپذیر در معرض خطر قرار دارند.

ریسکهای سازمانی

کارشناسان هشدار میدهند محیطهای توسعه معمولاً حاوی کلیدهای API، توکنهای دسترسی ابری، فایلهای پیکربندی و اطلاعات زیرساختی هستند. در صورت نفوذ به یک سیستم توسعهدهنده، مهاجم میتواند به منابع حیاتی سازمان دسترسی پیدا کرده و حملات گستردهتری را اجرا کند.

توصیههای امنیتی

پژوهشگران توصیه میکنند توسعهدهندگان تنها افزونههای ضروری و منتشرشده توسط ناشران معتبر را نصب کنند، از اعمال تنظیمات ناشناس در فایل settings.json خودداری کنند، اجرای سرورهای localhost را محدود کنند و هرگونه تغییر غیرمنتظره در تنظیمات را بهدقت پایش کنند.

این کشف بار دیگر نشان میدهد افزونههای محیطهای توسعه — به دلیل سطح دسترسی گسترده — به هدفی جذاب برای مهاجمان تبدیل شدهاند و میتوانند در صورت غفلت، به دروازه نفوذ به کل زیرساخت سازمانی بدل شوند.