کمیته رکن چهارم – پروژه متنباز Notepad++ سازوکار بهروزرسانی خودکار خود را با یک طراحی جدید موسوم به «قفل دوگانه» تقویت کرده است؛ اقدامی که در پی افشای یک حمله زنجیره تأمین انجام میشود که طی ماههای گذشته زیرساخت بهروزرسانی این نرمافزار را هدف قرار داده بود.

به گزارش کمیته رکن چهارم، این مکانیزم امنیتی در نسخه ۸٫۹٫۲ که بهتازگی منتشر شده پیادهسازی شده است. کار روی این تغییرات از نسخه ۸٫۸٫۹ آغاز شده بود؛ زمانی که قابلیت بررسی امضای دیجیتال فایل نصب دریافتشده از GitHub به سیستم بهروزرسان افزوده شد.

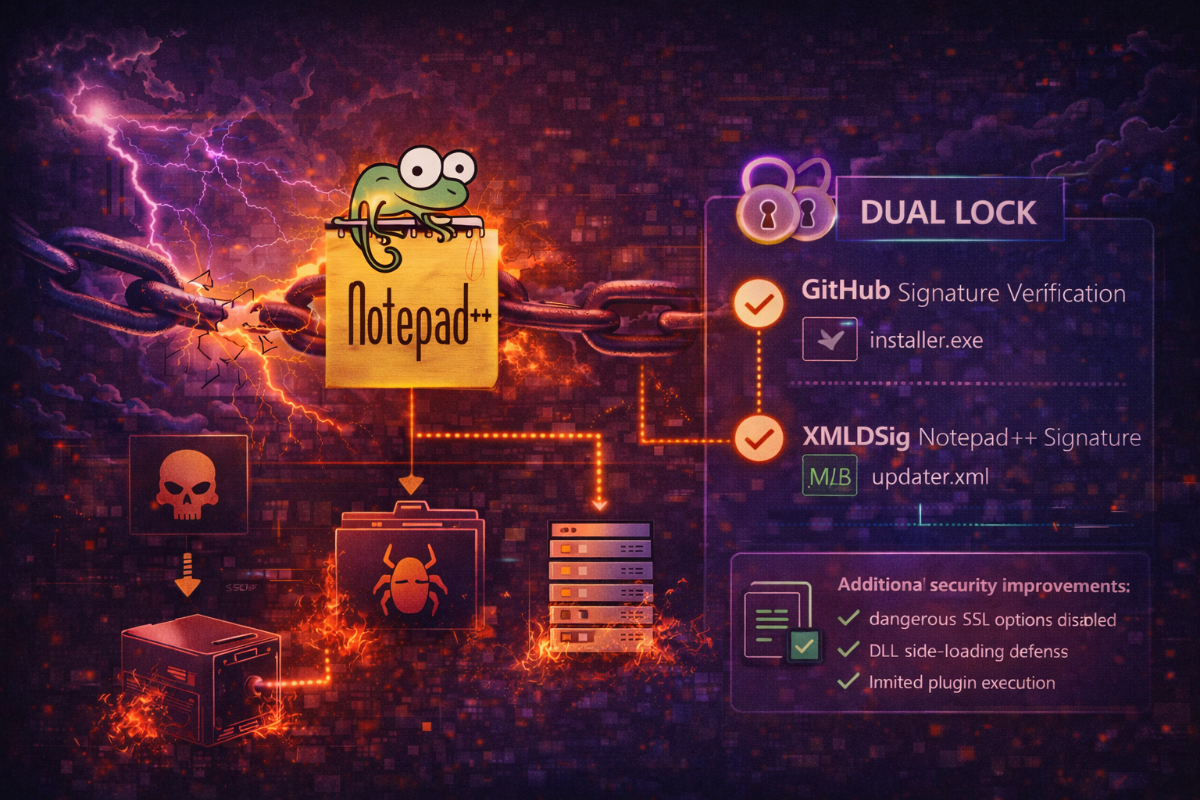

سازوکار «قفل دوگانه» چگونه عمل میکند؟

در طراحی جدید، فرآیند بهروزرسانی به دو مرحله مستقل راستیآزمایی متکی است. در مرحله نخست، امضای دیجیتال فایل نصبکنندهای که از GitHub دریافت میشود بررسی میشود. در مرحله دوم، فایل XML مربوط به سرویس بهروزرسانی که از دامنه رسمی notepad-plus-plus.org دریافت میشود، با استفاده از استاندارد XMLDSig بهصورت دیجیتالی امضا و اعتبار آن تأیید میشود.

به گفته تیم توسعهدهنده Notepad++، ترکیب این دو لایه تأیید، فرآیند بهروزرسانی را در برابر دستکاری و هدایت مخرب مقاومتر کرده و احتمال سوءاستفاده از آن را به حداقل میرساند.

سایر اصلاحات امنیتی

علاوه بر پیادهسازی مدل «قفل دوگانه»، چندین تغییر امنیتمحور دیگر نیز در سیستم auto-updater اعمال شده است. از جمله حذف فایل libcurl.dll برای جلوگیری از حملات DLL side-loading و غیرفعالسازی گزینههای ناامن SSL در cURL شامل CURLSSLOPT_ALLOW_BEAST و CURLSSLOPT_NO_REVOKE.

همچنین اجرای مدیریت افزونهها محدود شده و تنها برنامههایی که با همان گواهی دیجیتال WinGUp امضا شدهاند مجاز به اجرا خواهند بود. کاربران در زمان نصب میتوانند بهروزرسان خودکار را از طریق رابط کاربری غیرفعال کنند یا با اجرای بسته MSI و استفاده از پارامتر NOUPDATER=1 آن را غیر فعال سازند.

پیشینه حمله

اوایل این ماه، Notepad++ با همکاری پژوهشگران Rapid7 اعلام کرد زیرساخت بهروزرسانی آن در یک کارزار ششماهه که به گروه تهدید چینی Lotus Blossom نسبت داده شده، مورد سوءاستفاده قرار گرفته است. بر اساس این گزارش، مهاجمان از ژوئن ۲۰۲۵ (خرداد ۱۴۰۴) ارائهدهنده میزبانی سرویس بهروزرسانی را به خطر انداخته و درخواستهای بهروزرسانی برخی کاربران هدف را به سرورهای مخرب هدایت میکردند.

این حملات از ضعف در مکانیزمهای راستیآزمایی نسخههای قدیمی نرمافزار بهره میبرد و تا زمان کشف آن در ۲ دسامبر ۲۰۲۵ (۱۱ آذر ۱۴۰۴) ادامه داشت. تحلیل Rapid7 نشان داد در این زنجیره حمله از یک درِ پشتی سفارشی با نام Chrysalis استفاده شده است.

اقدامات تکمیلی

پروژه Notepad++ علاوه بر تقویت سازوکار امنیتی، ارائهدهنده میزبانی خود را تغییر داده، اعتبارنامههای دسترسی را بازنشانی کرده و آسیبپذیریهای مورد سوءاستفاده را برطرف کرده است.

به کاربران توصیه شده در اسرع وقت به نسخه ۸٫۹٫۲ ارتقا دهند و فایلهای نصب را صرفاً از دامنه رسمی notepad-plus-plus.org دریافت کنند.

این رویداد بار دیگر اهمیت امنیت زنجیره تأمین نرمافزار و ضرورت استفاده از مکانیزمهای چندلایه راستیآزمایی در فرآیند بهروزرسانی را برجسته میکند.