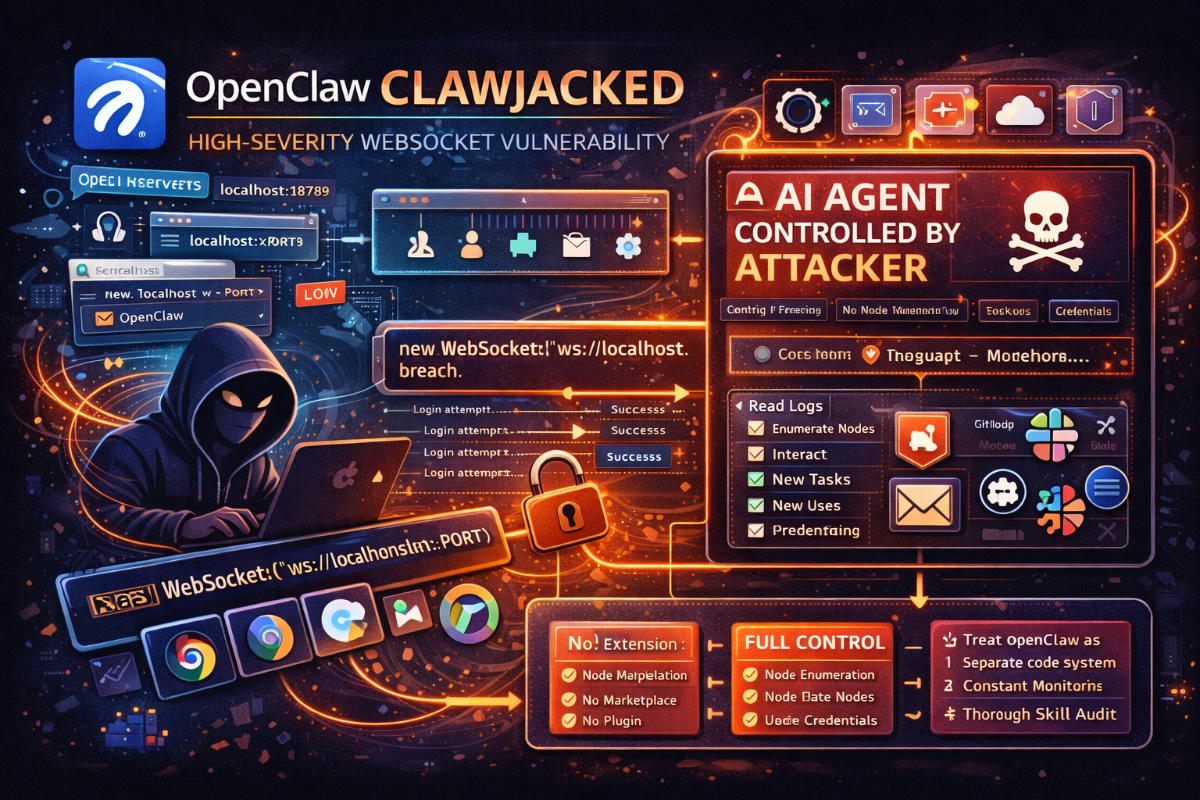

کمیته رکن چهارم – یک آسیبپذیری با شدت بالا در OpenClaw نشان میدهد حتی اجرای AI agent روی localhost نیز مصون از حمله نیست و یک وبسایت مخرب میتواند از طریق مرورگر کنترل آن را در دست بگیرد.

به گزارش کمیته رکن چهارم، ضعف موسوم به ClawJacked در WebSocket Gateway محلی OpenClaw به مهاجم اجازه میدهد از طریق اتصال به ws://localhost و سوءاستفاده از نبود محدودیت در تلاشهای ورود، رمز عبور را brute-force کرده و به سطح دسترسی مدیریتی برسد. همچنین سازوکار «اعتماد خودکار» برای اتصالهای لوکال، بدون تأیید کاربر، امکان ثبت دستگاه مهاجم را فراهم میکرد.

پس از نفوذ، مهاجم قادر است تنظیمات و لاگها را مشاهده کند، task اجرا کند و از اعتبارنامههای متصل به سرویسهایی مانند GitHub، ایمیل یا دیتابیس سوءاستفاده کند؛ موضوعی که میتواند دامنه نفوذ را فراتر از یک سیستم گسترش دهد. این مشکل در نسخه ۲۰۲۶٫۲٫۲۵ برطرف شده است.

کارشناسان توصیه میکنند agentها در محیط ایزوله اجرا شوند، اعتماد پیشفرض و auto-approve غیرفعال شود و اتصالهای WebSocket و فعالیتهای مشکوک بهطور مستمر پایش شوند.

منبع: The Hacker News